Một trong các cơ chế tạo khóa đối xứng kinh điển vẫn đang được sử dụng phổ biến hiện nay là Diffie-Hellman, bao gồm cả các giao thức biến thể dựa trên nó. Tuy nhiên, do Diffie-Hellman có nhược điểm yêu cầu năng lực tính toán cao để có thể tạo ra cặp khóa đủ an toàn (trên 256 bit) nên được đánh giá là không phù hợp với các thiết bị IoT. Bài viết này sẽ giới thiệu một hướng tiếp cận khác là khai thác các đặc tính vật lý riêng của kênh vô tuyến được thiết lập giữa hai thiết bị để tạo ra khóa đối xứng một cách an toàn mà không yêu cầu năng lực tính toán phức tạp.

GIỚI THIỆU

Hình 1. Cơ chế tạo khóa bảo mật dựa trên đặc tính vật lý kênh vô tuyến

CƠ CHẾ TẠO KHÓA

Hình 2. Trích xuất đặc tính ngẫu nhiên trên kênh vô tuyến gây ra do pha đinh

Bước 4. Hiệu chỉnh sai khác: Mặc dù tính pha đinh của kênh vô tuyến về cơ bản giống nhau trên hai chiều thu phát giữa hai thiết bị, tuy nhiên do môi trường truyền tin biến đổi liên tục và nhiễu nền tại hai thiết bị có sự khác nhau nhất định, một số sai khác nhỏ do pha đinh gây ra có thể tồn tại trong tín hiệu thu. Để hiệu chỉnh các sai khác này, hai thiết bị cần thực hiện quá trình đối chiếu và sửa lỗi bit nhị phân thu được sau lượng tử hóa tại Bước 3. Một trong các phương pháp phổ biến nhất để hiệu chỉnh là sử dụng thuật toán sửa mã khối. Theo đó, chuỗi bit sau lượng tử sẽ được phân chia thành các khối có kích thước giống nhau.

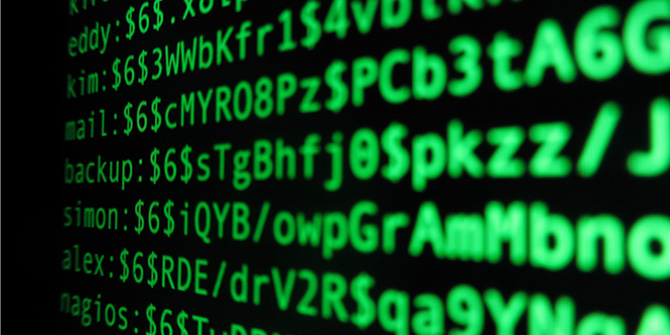

Hàm HASH được sử dụng để kiểm tra từng cặp khối bit tại hai thiết bị để đảm bảo tính đồng nhất. Trong trường hợp phát hiện sai khác, toàn bộ phần bit chứa mã sai khác sẽ được một trong hai thiết bị gửi cho bên còn lại để cập nhật.

Khai thác các nhược điểm này, kẻ tấn công có thể thực hiện một loạt các biện pháp nhằm cản trở và/hoặc lấy cắp thông tin tạo khóa. Điển hình như:

- Tấn công gây nhiễu kênh: Kẻ tấn công gửi tín hiệu gây nhiễu lên kênh vô tuyến được sử dụng bởi hai thiết bị trong quá trình tạo khóa. Hậu quả là tín hiệu thu được ở hai thiết bị sai khác nhau quá nhiều, không còn đại diện cho pha đinh ngẫu nhiên đồng nhất nữa. Do đó, tín hiệu thu được không thể sử dụng cho quá trình tạo khóa.

- Tấn công giả mạo tín hiệu: Kẻ tấn công gửi các bản tin giả mạo của một trong hai hoặc cả hai thiết bị cho bên ngược lại. Mặc dù kênh không bị gây nhiễu quá lớn, tuy nhiên tín hiệu thu được tại hai thiết bị không đồng nhất và không thể sử dụng để tạo khóa.

- Tấn công tín hiệu điều khiển kênh: Kẻ tấn công gửi các bản tin điều khiển giả mạo làm cho hai thiết bị liên tục phải đàm phán lại tham số truyền dẫn trên kênh. Khi tham số kênh truyền thay đổi, các tín hiệu đã thu được không còn giá trị sử dụng và mọi quá trình cần thực hiện lại từ đầu.

- Tấn công MITM (Man In The Midle): Kẻ tấn công tiếp cận vị trí một trong hai thiết bị để có được đặc tính pha đinh gần tương tự trên kênh vô tuyến giữa hai thiết bị. Kết hợp tấn công giả mạo tín hiệu với một lượng nhỏ, kẻ tấn công có thể ước định mức pha đinh của kênh, các tham số định danh hai thiết bị và sử dụng những thông tin này cho các quá trình tiếp theo để tái tạo khóa. Hình 3 mô tả tấn công MITM. Kẻ tấn công (Eve) nghe lén tín hiệu gửi từ cả hai thiết bị (Alice và Bob). Tại thời điểm t1 và t2, tín hiệu thu được từ cả Alice và Bob không giống nhau và không đủ thể hiện tính ngẫu nhiên. Tuy nhiên, do ước định được lượng pha đinh giữa hai thiết bị, Eve có thể hiệu chỉnh bù tín hiệu để thu được tín hiệu gần giống nhất với cả Alice và Bob. Kết quả là tại thời điểm t3, Eve thu được mẫu tín hiệu có đặc tính ngẫu nhiên như Alice và Bob truyền cho nhau.

| TÀI LIỆU THAM KHẢO 1. Đào Như Ngọc, Phạm Hải Chiến, “Các kỹ thuật tối ưu cho IoT trong mạng LTE-A,” Tạp chí Công nghệ thông tin và Truyền thông, 2017. 2. S. Eberz et al., “A Practical Man-In-The-Middle Attack on Signal-Based Key Generation Protocols,” in Proc. of ESORICS, pp. 235–52, 2012. 3. K. Zeng, “Physical layer key generation in wireless networks: challenges and opportunities.” IEEE Communications Magazine, Vol. 53, No. 6, pp. 33-39, 2015. 4. Y. Wei, K. Zeng, and P. Mohapatra, “Adaptive Wireless Channel Probing for Shared Key Generation Based on Pid Controller,” IEEE Trans. Mobile Computing, Vol. 12, No. 9, pp. 1842–52, 2013. 5. M. Zafer, D. Agrawal, and M. Srivatsa, “Limitations of Generating a Secret Key Using Wireless Fading under Active Adversary,” IEEE/ACM Trans. Networking, Vol. 20, No. 5, pp. 1440–51, 2012. 6. V. M. Prabhakaran, K. Eswaran, and K. Ramchandran, “Secrecy via Sources and Channels,” IEEE Trans. Info. Theory, vol. 58, no. 11, pp. 6747–65, 2012. |

10:00 | 13/01/2021

16:00 | 30/03/2021

08:00 | 20/10/2020

09:00 | 24/11/2023

Bằng chứng không tiết lộ tri thức (Zero-Knowledge Proofs - ZKP) là một dạng kỹ thuật mật mã được công bố từ thập niên 90 của thế kỷ trước, công nghệ mật mã này cho phép xác minh tính xác thực của một phần thông tin mà không tiết lộ chính thông tin đó. Tuy nhiên, trong những năm gần đây ZKP mới được đưa vào ứng dụng nhiều trong hệ thống công nghệ thông tin. Bài viết này sẽ trình bày chi tiết về khái niệm, tính chất, cách thức phân loại và một số ứng dụng phổ biến của ZKP trong an toàn thông tin.

08:00 | 06/11/2023

Khi 5G ngày càng phổ biến và được nhiều doanh nghiệp sử dụng cho truyền tải không dây, một câu hỏi quan trọng được đặt ra đó là: “Ai chịu trách nhiệm đảm bảo bảo mật cho 5G?”. Việc triển khai 5G bảo mật bao gồm nhiều khía cạnh và trách nhiệm, nó sẽ là trách nhiệm chung của cả các nhà cung cấp dịch vụ và các doanh nghiệp triển khai.

09:00 | 05/06/2023

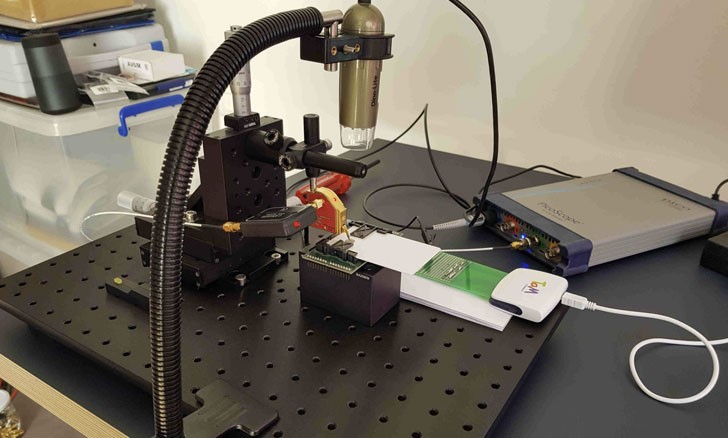

Tấn công tiêm lỗi (Fault Injection Attack - FIA) là loại tấn công chủ động, giúp tin tặc xâm nhập vào các thiết bị điện tử, mạch tích hợp cũng như các thiết bị mật mã nhằm thu được khóa bí mật và đánh cắp thông tin. Tiêm lỗi có thể được thực hiện trong cả phần cứng và phần mềm. Bài báo này nhóm tác giả sẽ trình bày về các kỹ thuật, công cụ được thực hiện trong FIA.

23:00 | 22/01/2023

Với sự bùng nổ và phát triển của công nghệ mạng Internet cùng nhiều tiện ích và giải trí hiện nay, kéo theo đó là tần suất gia tăng các cuộc tấn công mạng, việc sử dụng hàng loạt những website lừa đảo không an toàn, nhằm mục đích đánh lừa người dùng truy cập vào những website độc hại để thực hiện hành vi đánh cắp thông tin, hay lây lan những phần mềm chứa mã độc đang trở thành một xu hướng tấn công của tin tặc. Nhận thức được tầm quan trọng của việc truy cập an toàn trên môi trường mạng, bài báo sau đây sẽ cung cấp đến độc giả những kỹ năng cần thiết để sử dụng các công cụ hỗ trợ nhằm kiểm tra chỉ số về độ an toàn của website, qua đó giúp người dùng an tâm và tránh được việc thông tin của bản thân bị đánh cắp và lợi dụng cho những mục đích xấu.

Theo báo cáo năm 2022 về những mối đe doạ mạng của SonicWall, trong năm 2021, thế giới có tổng cộng 623,3 triệu cuộc tấn công ransomware, tương đương với trung bình có 19 cuộc tấn công mỗi giây. Điều này cho thấy một nhu cầu cấp thiết là các tổ chức cần tăng cường khả năng an ninh mạng của mình. Như việc gần đây, các cuộc tấn công mã độc tống tiền (ransomware) liên tục xảy ra. Do đó, các tổ chức, doanh nghiệp cần quan tâm hơn đến phương án khôi phục sau khi bị tấn công.

19:00 | 30/04/2024

Mới đây, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát hành phiên bản mới của hệ thống Malware Next-Gen có khả năng tự động phân tích các tệp độc hại tiềm ẩn, địa chỉ URL đáng ngờ và truy tìm mối đe dọa an ninh mạng. Phiên bản mới này cho phép người dùng gửi các mẫu phần mềm độc hại để CISA phân tích.

13:00 | 17/04/2024