Android là hệ điều hành di động phổ biến nhất hiện nay, do đó ứng dụng độc hại dành riêng cho hệ điều hành này cũng gia tăng mạnh trong những năm gần đây. Một lý do khác cũng khiến người dùng Android dễ bị tấn công hơn, đó là Android cho phép người dùng cài đặt ứng dụng từ bất kỳ nguồn nào, không chỉ từ một cửa hàng chính thức như iOS.

Một mặt, điều này mang lại cho người dùng Android nhiều lựa chọn ứng dụng hơn. Mặt khác, nó cũng mang đến nhiều rủi ro gây mất an toàn thông tin. Bất kỳ ai cũng có thể viết một ứng dụng và phân phối nó trên các kênh, có thể là cửa hàng ứng dụng, quảng cáo hoặc diễn đàn thảo luận. Vì vậy, người dùng bị nhiễm phần mềm độc hại trên một thiết bị Android có thể được coi là điều vô cùng dễ dàng. Tuy nhiên, dưới đây sẽ chỉ ra 5 quy tắc cơ bản mà người dùng nên tuân theo để giảm thiểu rủi ro này.

Chỉ tải ứng dụng từ Google Play

Google có riêng một bộ phận được giao nhiệm vụ kiểm tra các ứng dụng trên cửa hàng Google Play. Tuy nhiên, phần mềm độc hại vẫn tìm ra cách để được đăng ứng dụng lên cửa hàng. Mặc dù vậy, khả năng tải ứng dụng độc hại từ cửa hàng chính thức của Google là thấp hơn nhiều so với các nguồn khác, vì phần lớn Google đã lọc các phần mềm độc hại trước khi công khai với người dùng.

Người dùng cũng có thể tin tưởng các cửa hàng khác nếu đó là cửa hàng lớn, nổi tiếng và có chính sách không chấp nhận các ứng dụng đáng nghi ngờ từ các nhà phát triển. Tuy nhiên, để an toàn hơn thì người dùng nên vô hiệu hóa việc cài đặt ứng dụng từ các nguồn của bên thứ ba trong cài đặt Android. Bằng cách đó, người dùng sẽ đảm bảo an toàn được cho thiết bị khỏi các mã độc lan truyền qua quảng cáo và các trang web của bên thứ ba.

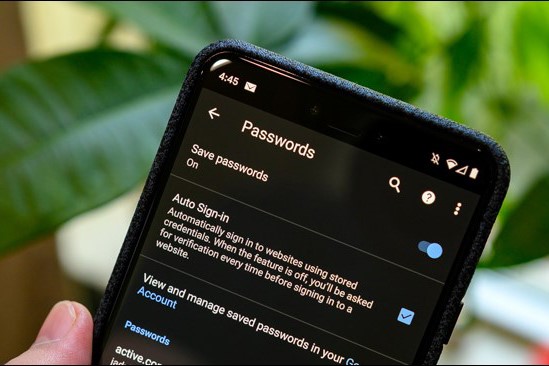

Để thiết lập cài đặt này, người dùng vô hiệu hóa tùy chọn trong Settings (Cài đặt) > Security (Bảo mật) > Unknown sources (Nguồn chưa xác định).

Lựa chọn ứng dụng từ các nhà phát triển đáng tin cậy

Thông thường, một công ty lớn với tên tuổi có uy tín sẽ không phân phối phần mềm độc hại. Đó là lý do tại sao khi tải ứng dụng từ các nhà phát triển nổi tiếng sẽ an toàn hơn. Người dùng có thể tra cứu tên đầy đủ của nhà phát triển, danh sách các ứng dụng đã phát hành và chi tiết liên hệ trong phần mô tả ứng dụng mở rộng trên cửa hàng Google Play.

Kiểm tra và đọc đánh giá của người dùng

Một ứng dụng có đánh giá cao trong cửa hàng ứng dụng là một căn cứ cho thấy đây một ứng dụng tốt, hữu ích và an toàn. Tuy nhiên, người dùng vẫn nên thận trọng với những ứng dụng này. Để tăng tính tin cậy, tin tặc có thể tự tăng điểm đánh giá của ứng dụng và đăng nhận xét người dùng giả mạo.

Do đó, chỉ căn cứ vào điểm đánh giá cao của ứng dụng là không đủ. Nhận xét của người dùng là một yếu tố quan trọng khác. Người dùng nên đọc các nhận xét này để xem chúng có được viết bởi người dùng thật sự hay không. Các nhận xét giả mạo do mã độc tạo ra thường diễn đạt đơn giản và có đánh giá cao nhất. Một số đánh giá giống hệt nhau liên tục cũng là dấu hiệu để nhận biết giả mạo. Đối với các ứng dụng đáng tin cậy và phổ biến thực sự, thì đánh giá hiếm khi đạt được điểm cao nhất và nhận xét người dùng thường chi tiết.

Xem xét các quyền mà ứng dụng yêu cầu khi cài đặt

Hệ thống cấp quyền là cơ chế bảo vệ của Android để kiểm soát các quyền mà ứng dụng được cho phép. Các ứng dụng sử dụng quyền để truy cập các chức năng và dữ liệu cụ thể trong thiết bị.

Các mối nguy hại phổ biến nhất đến từ ứng dụng Android có liên quan đến khả năng thu thập dữ liệu của ứng dụng đó (các thông tin về vị trí, danh bạ, tập tin cá nhân) và khả năng thực hiện một số hành vi như chụp ảnh, ghi lại âm thanh, gửi tin nhắn,…

Trước khi cài đặt một ứng dụng, người dùng cần xem xét cẩn thận các quyền cụ thể mà ứng dụng đó yêu cầu và đánh giá các yêu cầu này có hợp lý hay không: Ứng dụng có thực sự cần các quyền này không và tại sao? Các yêu cầu cấp phép này có đáng ngờ hay không? Trong hệ điều hành Android 6.0 trở lên, người dùng cũng có thể xem lại các quyền mà ứng dụng sử dụng để cấp quyền hoặc thu hồi trong cài đặt của thiết bị.

Sử dụng giải pháp bảo mật đáng tin cậy

Người dùng cần sử dụng giải pháp bảo mật đáng tin cậy để đảm bảo an toàn khi tải bất cứ ứng dụng nào xuống thiết bị, có thể kể đến: Kaspersky Internet Security, Trend Micro, Bitdefender...

Tóm lại, các quy tắc này có một điểm chung, đó là cần tiếp cận một cách thận trọng và đầy đủ thông tin. Trước khi cài đặt một ứng dụng, người dùng nên đặt ra các câu hỏi: Có thực sự cần nó không? Nguồn tải xuống có tin tưởng được không? Các yêu cầu cấp quyền của ứng dụng có hợp lý không? Nếu người dùng có cách tiếp cận thông minh, hợp lý và cẩn trọng, người dùng sẽ giảm thiểu được những rủi ro về phần mềm độc hại khi sử dụng các thiết bị số.

An Dương

Theo Kaspersky

09:00 | 25/09/2019

15:00 | 15/03/2022

10:00 | 16/01/2020

10:00 | 04/10/2019

14:00 | 13/09/2019

14:00 | 23/02/2024

SSH (Secure Socket Shell) là giao thức mạng để đăng nhập vào một máy tính từ xa trên một kênh truyền an toàn. Trong đó, OpenSSH là một chuẩn SSH được sử dụng ở hầu hết các bản phân phối của Linux/BSD như Ubuntu, Debian, Centos, FreeBSD, mã hóa tất cả các thông tin trên đường truyền để chống lại các mối đe dọa như nghe lén, dò mật khẩu và các hình thức tấn công mạng khác. Trong bài viết này sẽ hướng dẫn độc giả cách thức tăng cường bảo mật cho OpenSSH với một số thiết lập bảo mật và cấu hình tùy chọn cần thiết nhằm đảm bảo truy cập từ xa vào máy chủ Linux được an toàn.

10:00 | 26/10/2023

Trong thời gian gần đây, các trường hợp lừa đảo qua mã QR ngày càng nở rộ với các hình thức tinh vi. Bên cạnh hình thức lừa đảo cũ là dán đè mã QR thanh toán tại các cửa hàng khiến tiền chuyển về tài khoản kẻ gian, vừa qua còn xuất hiện các hình thức lừa đảo mới.

10:00 | 03/10/2023

Với sự gia tăng nhanh chóng của các mối đe dọa mạng tinh vi, các tổ chức ngày nay đang phải đối mặt với những thách thức lớn trong việc ngăn chặn và giảm thiểu các cuộc tấn công mạng. Để chống lại điều này, việc chia sẻ và phân tích thông tin tình báo về mối đe dọa vì thế càng trở nên mang tính cấp thiết và quan trọng. Nền tảng chia sẻ thông tin phần mềm độc hại (MISP) chính là một khuôn khổ nổi bật nhằm tạo điều kiện trao đổi thông tin tình báo về mối đe dọa giữa các tổ chức và cộng đồng an ninh mạng. Bài viết này cung cấp đánh giá cơ bản về nền tảng MISP, thảo luận về kiến trúc, các tính năng chia sẻ mối đe dọa cũng như những triển vọng của nó trong việc thúc đẩy phòng thủ an ninh mạng chủ động.

15:00 | 03/09/2023

Để bảo vệ thông tin dữ liệu được an toàn và tránh bị truy cập trái phép, mã hóa là một trong những cách thức hiệu quả nhất đảm bảo dữ liệu không thể đọc/ghi được, ngay cả trong trường hợp bị xâm phạm. Trong số 1 (065) 2022 của Tạp chí An toàn thông tin đã hướng dẫn về cách mã hóa ổ đĩa cứng sử dụng Bitlocker. Tuy nhiên, với người dùng phiên bản Windows 10 Home thì giải pháp này lại không được hỗ trợ. Bài viết sau sẽ giới thiệu đến độc giả VeraCrypt, một công cụ mã hóa miễn phí đa nền tảng với khả năng hỗ trợ nhiều thuật toán mật mã và hàm băm, cho phép người dùng mã hóa các tệp tin, phân vùng hệ thống và tạo ổ đĩa ảo mã hóa với tùy chọn phù hợp.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Theo báo cáo năm 2022 về những mối đe doạ mạng của SonicWall, trong năm 2021, thế giới có tổng cộng 623,3 triệu cuộc tấn công ransomware, tương đương với trung bình có 19 cuộc tấn công mỗi giây. Điều này cho thấy một nhu cầu cấp thiết là các tổ chức cần tăng cường khả năng an ninh mạng của mình. Như việc gần đây, các cuộc tấn công mã độc tống tiền (ransomware) liên tục xảy ra. Do đó, các tổ chức, doanh nghiệp cần quan tâm hơn đến phương án khôi phục sau khi bị tấn công.

19:00 | 30/04/2024