ĐIỂM TIN TRONG NƯỚC

Công bố 7 mạng lưới trung tâm về công nghệ 4.0

Chiều 01/8, tại Hà Nội, Bộ Giáo dục và Đào tạo (GDĐT) tổ chức Hội nghị công bố mạng lưới các trung tâm đào tạo xuất sắc và tài năng về công nghệ 4.0. Tham dự có hơn 100 đại biểu đến từ các cơ sở giáo dục đại học, doanh nghiệp và tổ chức đối tác, nhằm thúc đẩy liên kết đào tạo, nghiên cứu và ứng dụng công nghệ cao trong bối cảnh chuyển đổi số.

7 mạng lưới được công bố gồm: Mạng lưới AI và công nghiệp bán dẫn do Đại học Bách khoa Hà Nội chủ trì; Mạng lưới công nghệ sinh học trong công nghiệp và y sinh do Đại học Quốc gia Hà Nội chủ trì; Mạng lưới công nghệ giao thông và hạ tầng tiên tiến, thông minh do Trường Đại học Giao thông vận tải chủ trì; Mạng lưới công nghệ mạng thế hệ sau, công nghệ an ninh mạng thông minh và truyền thông đa phương tiện do Học viện Công nghệ Bưu chính Viễn thông chủ trì; Mạng lưới vật liệu mới và công nghệ xây dựng do Trường Đại học Xây dựng Hà Nội chủ trì; Mạng lưới công nghệ sinh học trong nông nghiệp khu vực phía Bắc do Đại học Thái Nguyên chủ trì; Mạng lưới công nghệ giao thông do Trường Đại học Công nghệ Giao thông vận tải chủ trì.

Phát triển Blockchain thành trụ cột kinh tế số, bảo đảm chủ quyền số quốc gia

Chia sẻ tại Hội thảo “Phát triển công nghệ chiến lược Blockchain trong kỷ nguyên mới tại Việt Nam” do Trung tâm Đổi mới sáng tạo quốc gia (NIC), Bộ Tài chính tổ chức ngày 02/8, ông Nguyễn Thanh Tuyên, Phó Cục trưởng Cục Công nghiệp Công nghệ thông tin, Bộ Khoa học và Công nghệ cho, biết những ứng dụng thực tiễn của Blockchain trong kinh tế Việt Nam đang ngày càng rõ nét.

Ông Tuyên nhấn mạnh, trong kỷ nguyên số, Blockchain không chỉ là một xu hướng, mà là hạ tầng công nghệ nền tảng giúp tăng cường minh bạch, phòng chống tham nhũng, tối ưu hóa chuỗi cung ứng, nâng cao giá trị nông sản và thúc đẩy đổi mới sáng tạo. Nếu tận dụng tốt cơ hội và xây dựng hành lang pháp lý kịp thời, Việt Nam hoàn toàn có thể đưa Blockchain trở thành một trụ cột chiến lược trong phát triển kinh tế số và bảo đảm chủ quyền số quốc gia.

Hội thảo GM Việt Nam 2025: Sự kiện Blockchain quy mô hàng đầu châu Á

Trong hai ngày 01-02/8/2025, GM Việt Nam 2025 - Sự kiện Blockchain, tài sản số và công nghệ đầu tư hàng đầu châu Á do SSI Digital và Kyros Ventures tổ chức, dưới sự bảo trợ của Hiệp hội An ninh mạng Quốc gia (NCA) chính thức diễn ra tại Trung tâm Hội nghị Quốc gia Hà Nội, thu hút hơn 20.000 người tham dự.

Phát biểu tại Hội thảo, Trung tướng Nguyễn Minh Chính, Phó Chủ tịch thường trực NCA, nhấn mạnh vai trò thiết yếu của Blockchain trong kỷ nguyên số. Vị lãnh đạo này đề xuất ba trụ cột phát triển bền vững là thiết kế hệ sinh thái an toàn ngay từ đầu, nâng cao năng lực phát hiện, phản ứng sớm và đảm bảo tuân thủ pháp luật theo chuẩn quốc tế. Đồng thời, Trung tướng Chính kêu gọi sự phối hợp chặt chẽ giữa nhà nước, doanh nghiệp công nghệ, cộng đồng chuyên gia và lực lượng an ninh mạng để tạo dựng niềm tin số.

.jpg)

Trung tướng Nguyễn Minh Chính, Phó Chủ tịch thường trực NCA phát biểu khai mạc Hội thảo

GM Việt Nam 2025 đặt ra mục tiêu đưa Blockchain đến gần hơn với người dùng đại chúng. Từ đó, hình thức tổ chức cũng được đổi mới theo hướng tạo trải nghiệm đa chiều, đưa Blockchain trở nên trực quan, dễ hiểu, chứ không còn là một khái niệm trừu tượng.

Cảnh báo phần mềm gián điệp mạo danh Tiktok để đánh cắp thông tin

Mới đây, Phòng An ninh mạng và phòng chống tội phạm sử dụng công nghệ cao (PA05), Công an TPHCM phát đi cảnh báo về phần mềm gián điệp SparkKitty gián điệp mạo danh ứng dụng TikTok để đánh cắp dữ liệu người dùng.

Phòng PA05 thông báo, khi cài đặt ứng dụng giả mạo TikTok trên App Store/Google Play, nó sẽ yêu cầu quyền truy cập vào thư viện ảnh. Sau đó, SparkKitty âm thầm sử dụng công nghệ nhận diện ký tự quang học (OCR) để rà quét toàn bộ thư viện ảnh đến máy chủ của kẻ tấn công. Ngoài ra, Phòng PA05 cảnh báo có một số biến thể mã độc này bí mật chèn một số đường dẫn vào trang cá nhân của nạn nhân liên kết dẫn đến một cửa hàng trực tuyến, như TikTok shop mà có thể liên quan đến thanh toán bằng tiền điện tử.

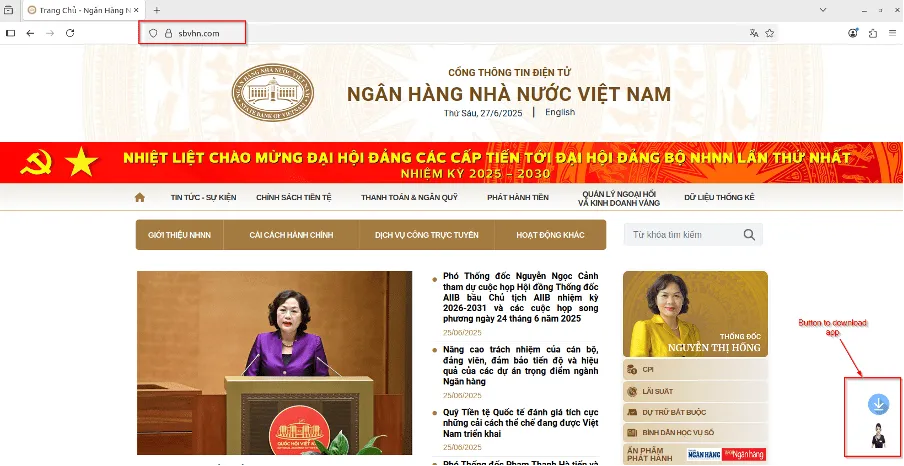

Cảnh báo RedHook: Phần mềm độc hại tinh vi dưới vỏ bọc cơ quan nhà nước, ngân hàng

Một chiến dịch tấn công mạng đáng báo động mới xuất hiện tại Việt Nam, trong đó kẻ tấn công sử dụng phần mềm độc hại RedHook để ngụy trang dưới lớp vỏ bọc của các cơ quan nhà nước và tổ chức tài chính lớn. Thông qua những website lừa đảo được thiết kế tinh vi, RedHook nhắm thẳng vào người dùng phổ thông để đánh cắp dữ liệu cá nhân, tài khoản ngân hàng và chiếm quyền kiểm soát thiết bị một cách toàn diện.

Trang web lừa đảo phân phối tệp APK độc hại (Ảnh: Whitehat)

Theo các chuyên gia tại diễn đàn Whitehat, RedHook phân phối tệp APK qua tin nhắn SMS lừa đảo, mã QR, quảng cáo giả mạo và lưu trữ trên AWS. Khi xâm nhập thiết bị, RedHook có thể kiểm soát hoàn toàn hệ thống, thu thập OTP, dữ liệu cá nhân, tài khoản ngân hàng và thực thi các lệnh điều khiển từ xa.

Ứng dụng chuyển đổi số trong quản lý cán bộ

Bộ Khoa học và Công nghệ sẽ đổi mới phương thức quản lý cán bộ, công chức phù hợp với yêu cầu đẩy mạnh chuyển đổi số. Đây là một trong các yêu cầu về chính sách được nêu trong Hội nghị tập huấn công tác tổ chức cán bộ năm 2025 của Bộ Khoa học và Công nghệ vào ngày 01/8.

Với việc ứng dụng chuyển đổi số, Thứ trưởng Bộ Khoa học và Công nghệ Bùi Hoàng Phương nhấn mạnh cần vận hành, khai thác, quản lý, lưu trữ hồ sơ điện tử của cán bộ, công chức, viên chức theo phương thức số, thay thế việc quản lý, lưu trữ hồ sơ giấy như hiện nay.

34 tỉnh, thành phố thực hiện đầy đủ theo tiến độ các nhiệm vụ được giao trong Kế hoạch số 02-KH/BCĐTW

Theo báo cáo tổng hợp đến 16h00 ngày 31/7/2025 của Cơ quan Thường trực Ban Chỉ đạo Trung ương về phát triển khoa học, công nghệ, đổi mới sáng tạo và chuyển đổi số, toàn bộ 34 tỉnh, thành phố trên cả nước đã đạt trạng thái “XANH” về tiến độ thực hiện các nhiệm vụ trong Kế hoạch số 02-KH/BCĐTW.

.jpg)

Tổng quan thực thi các nhóm nhiệm vụ tính đến 16h ngày 31/7/2025

Bên cạnh đó, thông tin hiện trạng tại 3.321 xã, phường trên cả nước ghi nhận mức độ hoàn thiện các điều kiện vận hành Trung tâm Phục vụ hành chính công ngày càng được cải thiện. Có 1.981 xã, phường (tương đương 59,7%) đã đáp ứng được đầy đủ các điều kiện cơ bản. Một số tiêu chí đạt trên 90% như: Triển khai họp trực tuyến từ Trung ương đến cấp xã, trang bị thiết bị số hóa, máy tính cho cán bộ, chữ ký số, chứng thư số công vụ,…

Tổ giúp việc Ban Chỉ đạo Trung ương làm việc với tỉnh Bắc Ninh về triển khai chính quyền địa phương 2 cấp trên nền tảng số

Sáng 31/7, tại Bắc Ninh, Đoàn công tác của Tổ giúp việc Ban Chỉ đạo Trung ương về phát triển khoa học, công nghệ, đổi mới sáng tạo và chuyển đổi số do Thiếu tướng Hồ Văn Hương, Phó Trưởng ban Ban Cơ yếu Chính phủ làm Trưởng đoàn đã đến và làm việc với tỉnh Bắc Ninh về công tác triển khai chính quyền địa phương 2 cấp trên nền tảng số.

.jpg)

Thiếu tướng Hồ Văn Hương, Phó Trưởng ban Ban Cơ yếu Chính phủ, Trưởng Đoàn công tác phát biểu tại buổi làm việc

Tại buổi làm việc, các đại biểu đã được nghe báo cáo tình hình triển khai một số nội dung như: Dịch vụ công trực tuyến, Thủ tục hành chính điện tử, Hệ thống điều hành tác nghiệp và quản lý văn bản điện tử; Đảm bảo hạ tầng kết nối; Triển khai các giải pháp bảo mật, mã hóa, chữ ký số chuyên dùng công vụ; Công tác bảo đảm an ninh, an toàn thông tin của Bắc Ninh. Theo đó, các nội dung đều cơ bản bảo đảm yêu cầu, cụ thể:

Căn cứ số liệu tính đến ngày 28/7/2025, theo 16 tiêu chí đánh giá mức độ sẵn sàng hoạt động theo mô hình chính quyền địa phương 2 cấp tại, trạng thái kết quả triển khai các xã/phường thuộc tỉnh Bắc Ninh đang dần được phủ xanh (ở trạng thái Sẵn sàng), toàn tỉnh đã đáp ứng 98,9% các tiêu chí. Đáng chú ý, các địa phương đều đã được tiếp nhận đầy đủ các thiết bị bảo mật, sản phẩm, phần mềm bảo mật của Ban Cơ yếu Chính phủ; Việc gửi nhận văn bản mật thông suốt từ Tỉnh ủy đến 99 đảng ủy xã, phường trong tỉnh; Hệ thống hoạt động ổn định, cán bộ được giao nhiệm vụ nắm rõ quy trình gửi, nhận văn bản mật.

Công an Hà Nội triển khai Trợ lý ảo và Tổng đài viên AI trên ứng dụng iHanoi

Công an Thành phố Hà Nội vừa chính thức triển khai hai tính năng mới trên ứng dụng iHanoi: Trợ lý ảo Chatbot AI và Tổng đài viên AI, giúp người dân tiếp cận nhanh chóng, thuận tiện các dịch vụ công liên quan đến lĩnh vực an ninh trật tự và quản lý hành chính.

.jpg)

Tính năng Trợ lý ảo Chatbot AI cho phép người dân dễ dàng tra cứu thông tin về các thủ tục hành chính trong lĩnh vực công an. Ngoài ra, tính năng này được tích hợp kho dữ liệu tuyên truyền về an ninh trật tự, phòng cháy chữa cháy, phòng chống tội phạm sử dụng công nghệ cao, lừa đảo trực tuyến và an toàn giao thông. Song hành cùng Chatbot, tính năng Tổng đài viên AI cũng được đưa vào vận hành, cho phép người dân tương tác trực tiếp với hệ thống hỗ trợ qua giọng nói. Theo đó, người dùng có thể gọi điện đến tổng đài 1900 0113, lựa chọn các nhánh tương tác để được hỗ trợ: Nhánh 1 cung cấp thông tin về thủ tục hành chính; Nhánh 2 tiếp nhận tố giác tội phạm.

ĐIỂM TIN QUỐC TẾ

Fortinet đẩy mạnh bảo mật an toàn lượng tử nhằm ứng phó với các mối đe dọa mới nổi

Tuần qua, Fortinet vừa công bố các cải tiến mới trong hệ điều hành FortiOS nhằm đối phó với các mối đe dọa từ điện toán lượng tử. Loạt tính năng mới hỗ trợ các tổ chức có dữ liệu nhạy cảm triển khai thuật toán mã hóa và phương pháp phân phối khóa có khả năng chống lại các cuộc tấn công lượng tử, kết hợp nhiều thuật toán để tăng cường bảo mật và chuyển đổi dễ dàng sang môi trường bảo mật hậu lượng tử.

.png)

Với phiên bản FortiOS 7.6, các tổ chức đang sử dụng tường lửa thế hệ mới FortiGate NGFW và Fortinet Secure SD-WAN giờ đây có thể tận dụng các tính năng an toàn lượng tử được tích hợp sẵn để đối phó với các mối đe dọa mới như kiểu tấn công “thu thập ngay - giải mã sau”. Các tính năng này giúp bảo mật lưu lượng mạng, đơn giản hóa triển khai và hỗ trợ chuyển đổi mượt mà sang môi trường bảo mật hậu lượng tử.

Trung Quốc đứng đầu về phát triển mô hình AI trên toàn cầu

Tại Hội nghị Trí tuệ Nhân tạo Thế giới 2025 diễn ra tại Thượng Hải, Trung Quốc được công bố là quốc gia dẫn đầu trong phát triển mô hình trí tuệ nhân tạo (AI) trên thế giới, với việc công bố 1.509 mô hình lớn cho đến nay, đứng đầu trong số 3.755 mô hình lớn, được công bố trên toàn cầu.

Theo Viện Nghiên cứu Thông tin và truyền thông Trung Quốc, số lượng các doanh nghiệp AI toàn cầu đã vượt quá 35.000, trong đó có tới hơn 5.100 doanh nghiệp có trụ sở tại nước này. Không chỉ dừng lại ở số lượng, Trung Quốc cũng đạt được nhiều đột phá công nghệ, nổi bật là mô hình Các lĩnh vực đổi mới của các kỳ lân AI trải dài trên phạm vi rộng, với 5 lĩnh vực hàng đầu hiện nay là mô hình lớn, xe tự lái, robot thông minh, ứng dụng AI thương mại và chip máy tính thông minh.

Microsoft xóa mật khẩu lưu trên Authenticator

Microsoft dự kiến xóa toàn bộ mật khẩu đã lưu trên Microsoft Authenticator và đóng cửa ứng dụng để chuyển sang tính năng Passkey từ ngày 01/8.

Nếu người dùng muốn tiếp tục sử dụng mật khẩu và thông tin đăng nhập từ tháng 8 phải tải trình duyệt Microsoft Edge về thiết bị, như điện thoại, máy tính. Trình duyệt này tích hợp công cụ quản lý mật khẩu dạng Passkey.

Hơn 90 cơ quan tại Mỹ bị tấn công mạng

Theo Trung tâm An ninh Internet (CIS), hơn 90 cơ quan chính quyền bang và địa phương tại Mỹ đã trở thành mục tiêu tấn công mạng, khi phát hiện lỗ hổng bảo mật trong phần mềm máy chủ Microsoft SharePoint. Hiện chưa có bằng chứng cho thấy các cuộc tấn công đã dẫn đến sự cố bảo mật nghiêm trọng.

Trong tháng này, làn sóng tấn công mạng nhắm vào các máy chủ chạy các phiên bản Microsoft SharePoint đã gây ra mối lo ngại rộng rãi. Theo công ty an ninh mạng Eye Security (Hà Lan), ít nhất 400 tổ chức bị ảnh hưởng, trong đó có nhiều cơ quan chính phủ liên bang Mỹ. Danh sách các tổ chức là nạn nhân tiếp tục gia tăng theo từng ngày.

Lỗ hổng macOS Sploitlight làm rò rỉ dữ liệu Apple Intelligence

Trong báo cáo công bố ngày 28/7, Microsoft chỉ ra rằng kẻ tấn công có thể khai thác lỗ hổng bảo mật macOS mới có tên là Sploitlight, từ đó vượt qua các bước kiểm tra bảo mật Transparency, Consent, Control (TCC) và đánh cắp thông tin nhạy cảm của người dùng, trong đó có cả dữ liệu được lưu trong bộ nhớ đệm của Apple Intelligence.

Microsoft cho biết: “Mặc dù tương tự như các biện pháp vượt qua kiểm tra TCC trước đây như HM-Surf và powerdir, nhưng tác động của lỗ hổng Spotlight nghiêm trọng hơn do khả năng trích xuất và làm rò rỉ thông tin nhạy cảm được lưu trong bộ nhớ đệm của Apple Intelligence. Những rủi ro này càng phức tạp và tăng cao hơn do khả năng liên kết từ xa giữa các tài khoản iCloud”.

Gã khổng lồ viễn thông Orange bị tấn công mạng

Vừa qua, Tập đoàn viễn thông khổng lồ của Pháp Orange cho biết, hệ thống công nghệ thông tin của họ gần đây đã bị tấn công mạng, gây sự cố gián đoạn dịch vụ.

Cho đến nay, Orange vẫn chưa phát hiện bằng chứng nào cho thấy thông tin khách hàng hoặc công ty đã bị đánh cắp. Mặc dù Orange không quy kết vụ tấn công mạng này cho một nhóm tin tặc cụ thể nào, nhưng sự cố này có nhiều điểm tương đồng với một loạt các cuộc tấn công nhắm vào các nhà cung cấp dịch vụ viễn thông tại Mỹ, cũng như một số quốc gia khác, có liên quan đến nhóm gián điệp mạng Salt Typhoon của Trung Quốc.

Tin tặc khai thác lỗ hổng SAP NetWeaver để triển khai phần mềm độc hại Auto-Color trên Linux

Mới đây, công ty an ninh mạng Darktrace (Vương quốc Anh) cho biết, các tác nhân đe dọa đã khai thác lỗ hổng nghiêm trọng đã được vá trước đó của SAP NetWeaver (CVE-2025-31324), nhằm triển khai phần mềm độc hại Auto-Color trong cuộc tấn công mạng vào một công ty hóa chất tại Mỹ.

.png)

Ngoài vectơ truy cập ban đầu, các nhà nghiên cứu phát hiện ra một biện pháp trốn tránh được triển khai trên phiên bản mới nhất của Auto-Color. Nếu phần mềm độc hại không thể kết nối với máy chủ điều khiển và ra lệnh (C2), nó sẽ ngăn chặn hầu hết các hành vi độc hại. Điều này áp dụng cho các môi trường sandbox và air-gapped, nơi mã độc có vẻ vô hại đối với các nhà phân tích.

Apple vá lỗ hổng ảnh hưởng đến WebKit Safari đang bị khai thác trên Chrome

Ngày 29/7, Apple công bố bản vá khắc phục các lỗ hổng bảo mật trên nền tảng thiết bị di động và máy tính để bàn, bao gồm cả bản sửa lỗi cho một lỗ hổng đang bị khai thác trong thực tế.

Với mã định danh CVE-2025-6558, lỗ hổng này có thể bị khai thác từ xa bằng cách sử dụng các trang HTML độc hại để thoát khỏi sandbox của trình duyệt. Bản cập nhật bảo mật iOS và macOS mới nhất của Apple bao gồm các bản vá cho CVE-2025-6558, ảnh hưởng đến WebKit và có thể khiến Safari bị treo khi truy cập trang web chứa nội dung độc hại.

Nga ban hành đạo luật mới, tăng cường kiểm soát thông tin trên không gian mạng

Ngày 31/7, Tổng thống Nga Vladimir Putin đã ký ban hành một đạo luật mới, quy định xử phạt tài chính đối với người dùng Internet tìm kiếm các nội dung bị coi là thông tin cực đoan.

.jpg)

Theo đó, đạo luật mới của Nga phạt tới 5.000 ruble nếu người dùng bị phát hiện truy cập nội dung cực đoan. Người sử dụng Internet có thể bị phạt nếu bị phát hiện có chủ ý truy cập hoặc tìm kiếm sách, bài viết, tác phẩm nghệ thuật, âm nhạc hoặc các trang mạng nằm trong danh sách bị cấm. Hiện danh sách này có hơn 5.000 đầu mục. Nước này cũng cấm quảng bá VPN và chuyển SIM, những công cụ dùng để ẩn danh và vượt kiểm duyệt Internet.

Lỗ hổng trong SUSE Manager cho phép thực thi lệnh root mà không cần xác thực

Một lỗ hổng bảo mật nghiêm trọng vừa được phát hiện trong SUSE Manager - công cụ quản lý hệ thống phổ biến trong nhiều tổ chức và doanh nghiệp. Lỗ hổng này cho phép tin tặc thực thi lệnh với quyền root từ xa mà không cần xác thực, gây ra nguy cơ mất kiểm soát hoàn toàn máy chủ chỉ trong vài giây.

Với mã định danh CVE-2025-46811 (điểm CVSS: 9.3), lỗ hổng bắt nguồn từ việc thiếu xác thực khi xử lý các kết nối đến endpoint WebSocket dành cho thực thi lệnh. Thay vì yêu cầu token hoặc chứng thực người dùng, hệ thống mặc định cho phép bất kỳ ai gửi lệnh đến endpoint này, dẫn đến khả năng thực thi mã tùy ý với quyền root.

Microsoft ngừng hỗ trợ Windows 11 22H2 vào tháng 10/2025

Ngày 28/7, Microsoft thông báo phiên bản Windows 11 22H2 được hỗ trợ cuối cùng sẽ kết thúc dịch vụ vào ngày 14/10. Điều này áp dụng cho các phiên bản Windows 11 22H2 Enterprise, Education và IoT Enterprise và các dịch vụ đối với phiên bản Home và Pro đã kết thúc vào tháng 10 năm ngoái.

.jpg)

Tuy nhiên theo Microsoft, Windows Update sẽ tự động khởi chạy bản cập nhật tính năng cho các thiết bị người dùng Windows 11 và thiết bị doanh nghiệp không được quản lý khi chúng kết thúc vòng đời hỗ trợ. Điều này giúp thiết bị của người dùng luôn nhận được các bản cập nhật hàng tháng quan trọng.

Thiết bị tường lửa SonicWall bị tấn công bởi mã độc tống tiền Akira

Theo công ty an ninh mạng Arctic Wolf (Mỹ), các thiết bị tường lửa SonicWall ngày càng trở thành mục tiêu tấn công kể từ cuối tháng 7 trong làn sóng tấn công mã độc tống tiền Akira, có khả năng khai thác lỗ hổng bảo mật chưa từng được biết đến.

Theo quan sát của các nhà nghiên cứu, nhiều vụ xâm nhập mã độc tống tiền liên quan đến việc truy cập trái phép thông qua kết nối VPN SSL của SonicWall, bắt đầu từ ngày 15/7. Tuy nhiên, mặc dù lỗ hổng zero-day rất có thể bị khai thác trong các cuộc tấn công này, Arctic Wolf vẫn không loại trừ khả năng xảy ra các cuộc tấn công dựa trên thông tin xác thực.

Pi-hole tiết lộ vụ vi phạm dữ liệu do lỗi plugin WordPress gây ra

Ngày 01/8, Pi-hole - Trình chặn quảng cáo phổ biến, đã tiết lộ rằng tên và địa chỉ email của những người donate (quyên góp) đã bị rò rỉ thông qua lỗ hổng bảo mật trong plugin GiveWP WordPress Donate. Theo Pi-hole, plugin này đã vô tình để thông tin của người quyên góp bị công khai mà không cần xác thực hoặc quyền truy cập đặc biệt.

Pi-hole cho biết không có dữ liệu tài chính nào bị xâm phạm, vì thông tin thẻ tín dụng và các chi tiết thanh toán khác được Stripe và PayPal xử lý trực tiếp.

Tin tặc SafePay đe dọa làm rò rỉ 3,5 TB dữ liệu của Ingram Micro

Nhóm tin tặc SafePay hiện đang đe dọa làm rò rỉ 3,5 TB dữ liệu thuộc về công ty công nghệ Ingram Micro, được cho là đã bị đánh cắp từ hệ thống bị xâm nhập của công ty này vào đầu tháng 7/2025.

.jpg)

Trước đó, nhiều nguồn tin cho rằng các SafePay đứng sau vụ việc nhắm vào Ingram Micro, tuy nhiên nhóm tin tặc không nhận trách nhiệm về vụ tấn công cho đến đầu tuần này, khi chúng thêm Ingram Micro vào cổng thông tin rò rỉ dark web của mình.

IDE Cursor hỗ trợ AI dễ bị tấn công bằng lệnh tiêm mã độc

Một lỗ hổng mới có tên là CurXecute (CVE-2025-54135) đang hiện diện trong hầu hết các phiên bản của trình soạn thảo hỗ trợ AI Cursor, có thể bị khai thác để thực thi mã từ xa với quyền của nhà phát triển.

Cursor IDE hỗ trợ framework MCP, cho phép agent kết nối với các công cụ và nguồn dữ liệu bên ngoài. Tuy nhiên, các nhà nghiên cứu đến từ công ty an ninh mạng Aim Security (Israel) cảnh báo rằng điều này có thể gây nguy hiểm cho agent, vì nó tiếp xúc với dữ liệu bên ngoài không đáng tin cậy, có thể ảnh hưởng đến luồng điều khiển của agent. Tin tặc có thể lợi dụng điều này để chiếm quyền điều khiển phiên làm việc và quyền hạn của agent để hành động thay mặt cho người dùng.

Tin tặc Nga sử dụng quyền truy cập ISP để tấn công AiTM nhắm và các đại sứ quán

Vừa qua, Microsoft cảnh báo rằng một nhóm gián điệp mạng có liên hệ với Tổng cục An ninh Liên bang Nga (FSB), đang nhắm mục tiêu vào các phái bộ ngoại giao tại Moscow thông qua các nhà cung cấp dịch vụ Internet địa phương.

Nhóm tin tặc bị Microsoft theo dõi với tên gọi Secret Blizzard, đã bị phát hiện sử dụng tấn công AiTM với quyền truy cập của nhà cung cấp dịch vụ Internet (ISP) nhằm lây nhiễm hệ thống của các phái bộ ngoại giao bằng phần mềm độc hại ApolloShadow tùy chỉnh. Để thực hiện điều này, chúng chuyển hướng mục tiêu đến các cổng Captive Portal, đánh lừa nạn nhân tải xuống và thực thi phần mềm độc hại được ngụy trang dưới dạng bản cập nhật phần mềm diệt vi-rút Kaspersky, cài đặt chứng chỉ gốc đáng tin cậy.

Tin tặc tích cực khai thác lỗ hổng nghiêm trọng trong plugin WordPress Alone

Những kẻ tấn công đang tích cực khai thác lỗ hổng tải tệp tùy ý không xác thực trong plugin WordPress Alone để thực thi mã từ xa và chiếm quyền kiểm soát toàn bộ trang web.

.jpeg)

Lỗ hổng bảo mật được theo dõi với mã CVE-2025-5394, ảnh hưởng đến tất cả các phiên bản Alone đến 7.8.3. Vấn đề bắt nguồn từ hàm “alone_import_pack_install_plugin()” của giao diện, hàm này thiếu kiểm tra nonce và được phát hiện thông qua hook wp_ajax_nopriv_. Tin tặc lợi dụng lỗ hổng này để tải webshell vào trong kho lưu trữ ZIP, triển khai backdoor PHP được bảo vệ bằng mật khẩu, cho phép thực thi mã từ xa thông qua các yêu cầu HTTP.

Hãng hàng không Nga Aeroflot phải hủy hàng chục chuyến bay sau vụ tấn công mạng

Aeroflot, hãng hàng không quốc gia của Nga, đã bị tấn công mạng khiến hơn 60 chuyến bay bị hủy và nhiều chuyến bay khác bị chậm trễ nghiêm trọng.

Mặc dù các nguồn tin chính thức từ Nga không xác định rõ nhóm tin tặc cụ thể hoặc thậm chí là nguồn gốc của vụ tấn công, nhưng các tin tặc Silent Crow và Cyberpartisans BY của Ukraine và Belarus đã lên tiếng nhận trách nhiệm. Theo thông báo trên X và Telegram, các tin tặc tuyên bố đã xâm nhập vào cơ sở hạ tầng công nghệ thông tin của Aeroflot trong hơn một năm, lập bản đồ chi tiết để xác định tất cả các tài nguyên có giá trị và sau đó “phá hủy” cơ sở này.

Lỗ hổng trong trợ lý mã hóa AI của Gemini CLI cho phép thực thi mã ẩn

Một lỗ hổng trong Gemini CLI của Google cho phép kẻ tấn công âm thầm thực thi các lệnh độc hại và đánh cắp dữ liệu từ máy tính của nhà phát triển.

.jpg)

Công ty bảo mật Tracebit (Vương quốc Anh) phát hiện ra rằng Gemini CLI có thể bị đánh lừa thực thi các lệnh độc hại. Nếu kết hợp với các điểm yếu UX, những lệnh này có thể dẫn đến các cuộc tấn công thực thi mã từ xa không thể phát hiện.

Trung Quốc lo ngại về backdoor trên chip Nvidia

Cục Quản lý Không gian mạng Trung Quốc lo ngại về các backdoor tiềm ẩn trong chip Nvidia. Đầu năm nay, Chính phủ Mỹ đã cấm bán chip AI H20 của Nvidia cho Trung Quốc vì lo ngại chúng có thể được sử dụng cho các hệ thống quân sự.

Lệnh cấm gần đây đã được bãi bỏ, nhưng Trung Quốc hiện yêu cầu Nvidia cung cấp lời giải thích và tài liệu hỗ trợ do lo ngại rằng chip này có thể chứa các tính năng cho phép giám sát hoặc vô hiệu hóa các hệ thống của Trung Quốc.

Hướng dẫn an ninh mạng mới tại Đức

Chính phủ Đức đang đề xuất các hướng dẫn an ninh mạng mới dự kiến tác động đến gần 30.000 công ty. Các hướng dẫn này yêu cầu các công ty tăng cường bảo mật thông qua phân tích rủi ro, lập kế hoạch ứng phó khẩn cấp, có các cơ chế mã hóa và sao lưu. Các công ty cũng sẽ phải báo cáo các cuộc tấn công mạng trong vòng 24 giờ và cập nhật thông tin về sự cố sau 72 giờ.

Bản cập nhật firmware UEFI mới của Lenovo khắc phục lỗi bỏ qua Secure Boot

Lenovo đang cảnh báo về các lỗ hổng BIOS nghiêm trọng có thể cho phép kẻ tấn công vượt qua Secure Boot trên máy tính all-in-one bằng cách sử dụng phần mềm UEFI Insyde tùy chỉnh. Các thiết bị được xác nhận bị ảnh hưởng là IdeaCentre AIO 3 24ARR9 và 27ARR9, và Yoga AIO 27IAH10, 32ILL10 và 32IRH8.

Lenovo đã phát hành bản cập nhật bảo mật cho các phiên bản IdeaCenter AIO 3, đồng thời khuyến nghị người dùng nâng cấp lên phiên bản O6BKT1AA. Hiện tại chưa có bản vá đối với Yoga AIO, nhưng nhà cung cấp này dự kiến sẽ phát hành bản vá từ ngày 30/9 đến ngày 30/11/2025.

FBI thu giữ 1,7 triệu USD tiền điện tử từ nhóm tin tặc Chaos

Bộ Tư pháp Mỹ thông báo đang tìm cách tịch thu hơn 1,7 triệu USD tiền điện tử bị Cục Điều tra Liên bang Mỹ (FBI) thu giữ vào giữa tháng 4/2025 từ một thành viên của nhóm tin tặc Chaos, được gọi là “Hors”.

Số tiền điện tử này hiện được định giá hơn 2,4 triệu USD. Nhóm tin tặc Chaos được cho là một chi nhánh mới của nhóm BlackSuit hoặc do các cựu thành viên BlackSuit điều hành. Đáng chú ý, trang web rò rỉ thông tin về BlackSuit gần đây đã bị cơ quan thực thi pháp luật tịch thu.

Nozomi công bố báo cáo an ninh mạng OT/IoT cho nửa đầu năm 2025

Công ty công nghệ Nozomi Networks (Mỹ) mới đây đã công bố báo cáo Xu hướng và thông tin chi tiết về an ninh mạng OT/IoT trong nửa đầu năm 2025. Báo cáo đề cập đến sự gia tăng đáng kể các cuộc tấn công mạng do tin tặc Iran thực hiện nhằm vào các tổ chức vận tải và sản xuất của Mỹ. Bên cạnh đó là những nguy cơ mạng không dây bị tấn công và hoạt động của mạng botnet tăng đột biến do Mirai gây ra.

Microsoft tăng phần thưởng chương trình .NET Bounty lên 40.000 USD

Ngày 31/7, Microsoft đã thông báo rằng các nhà nghiên cứu bảo mật hiện có thể nhận được tới 40.000 USD tiền thưởng, đối với các báo cáo đủ điều kiện nêu chi tiết về lỗ hổng thực thi mã từ xa hoặc leo thang đặc quyền ở mức độ nghiêm trọng trong nền tảng .NET và ASP.NET Core (bao gồm Blazor và Aspire).

Là một phần của chương trình .NET Bounty, Microsoft sẽ tính toán phần thưởng dựa trên tác động tiềm ẩn của các lỗ hổng bảo mật, do đó với báo cáo về các lỗ hổng nghiêm trọng, các nhà nghiên cứu sẽ được trả thưởng cao hơn.

Tiện ích mở rộng trình duyệt gây ra mối đe dọa nghiêm trọng đối với các công cụ Gen-AI xử lý dữ liệu nhạy cảm

Ngày 29/7, công ty bảo mật trình duyệt LayerX (Israel) vừa tiết lộ một phương thức tấn công có thể chống lại các công cụ AI thế hệ mới phổ biến. Cuộc tấn công này liên quan đến các tiện ích mở rộng trình duyệt và có thể được sử dụng để đánh cắp dữ liệu một cách bí mật.

Phương pháp này có tên là Man-in-the-Prompt, đã được thử nghiệm với một số mô hình ngôn ngữ lớn (LLM) rất phổ biến, bao gồm ChatGPT, Gemini, Copilot, Claude và DeepSeek. Cuộc tấn công đặt ra mối đe dọa lớn nhất đối với các mô hình LLM được doanh nghiệp xây dựng và tùy chỉnh để sử dụng nội bộ. Các mô hình AI này thường xử lý thông tin cực kỳ nhạy cảm như tài liệu công ty, thông tin cá nhân, tài liệu tài chính, thông tin liên lạc nội bộ hay dữ liệu nhân sự.

Các lỗ hổng của Honeywell Experion PKS cho phép thao túng các quy trình công nghiệp

Honeywell gần đây đã vá một số lỗ hổng bảo mật trong giải pháp tự động hóa và kiểm soát quy trình công nghiệp Experion Process Knowledge System (PKS). Phần lớn các lỗ hổng ảnh hưởng đến thành phần Kiểm soát truy cập dữ liệu (CDA) và có thể dẫn đến việc thực thi mã từ xa.

Trong đó, hai lỗ hổng nghiêm trọng có thể bị khai thác để tấn công từ chối dịch vụ (DoS). Các sản phẩm bị ảnh hưởng được sử dụng trên toàn thế giới, bao gồm cả trong các lĩnh vực cơ sở hạ tầng quan trọng như sản xuất thiết yếu, hóa chất, năng lượng, nước và chăm sóc sức khỏe.

Công cụ giải mã mã độc tống tiền FunkSec được phát hành miễn phí

Các nhà nghiên cứu tại hãng bảo mật Avast (Cộng hòa Séc) đã phát hành một công cụ giải mã cho mã độc tống tiền FunkSec, cho phép nạn nhân khôi phục quyền truy cập vào tệp của họ miễn phí. FunkSec được xây dựng bằng Rust, một ngôn ngữ lập trình nhanh và hiệu quả hiện đang phổ biến trong các nhóm mã độc tống tiền mới.

Công cụ này dựa vào thư viện orion-rs (phiên bản 0.17.7) để mã hóa, sử dụng các thuật toán Chacha20 và Poly1305 để khóa các tệp trong quá trình hoạt động. Phương pháp dựa trên hàm băm này đảm bảo tính toàn vẹn của các tham số mã hóa: khóa mã hóa, n-once, độ dài khối và bản thân dữ liệu được mã hóa Nạn nhân muốn khôi phục dữ liệu trước tiên nên xác nhận các tệp được mã hóa khớp với chữ ký của FunkSec, thường được xác định bằng phần mở rộng.

Tin tặc sử dụng quảng cáo trên Facebook để phát tán phần mềm độc hại JSCEAL

Ngày 29/7, hãng bảo mật Check Point đã thông báo về một chiến dịch đang diễn ra nhằm phân phối các ứng dụng giao dịch tiền điện tử giả mạo, để triển khai phần mềm độc hại V8 JavaScript (JSC) có tên là JSCEAL, có thể thu thập dữ liệu như thông tin đăng nhập và ví tiền điện tử.

.png)

Hoạt động này lợi dụng hàng nghìn quảng cáo độc hại được đăng tải trên Facebook, nhằm chuyển hướng nạn nhân đến các trang web giả mạo, hướng dẫn họ cài đặt ứng dụng độc hại. Những quảng cáo này được chia sẻ thông qua tài khoản bị đánh cắp hoặc tài khoản mới tạo.

Tin tặc xâm nhập Toptal GitHub, phát hành 10 gói npm độc hại với 5.000 lượt tải xuống

Trong trường hợp tấn công chuỗi cung ứng phần mềm mới nhất, những kẻ tấn công không rõ danh tính đã xâm phạm tài khoản tổ chức GitHub của Toptal và lợi dụng quyền truy cập đó để phát hành 10 gói độc hại lên npm.

Các gói tin này chứa mã độc để đánh cắp mã thông báo xác thực GitHub và phá hủy hệ thống của nạn nhân. Ngoài ra, 73 kho lưu trữ liên quan đến tổ chức này đã bị rò rỉ công khai.

PyPI cảnh báo chiến dịch lừa đảo sử dụng email xác minh giả mạo

Ngày 28/7, Python Package Index (PyPI) đã đưa ra cảnh báo về một cuộc tấn công lừa đảo đang diễn ra nhắm vào người dùng, nhằm chuyển hướng họ đến các trang web PyPI giả mạo.

Cuộc tấn công bao gồm việc gửi các email có tiêu đề “[PyPI] email verification” được gửi từ địa chỉ email noreply@pypj[.]org. Các tin nhắn email hướng dẫn người dùng nhấp vào liên kết để xác minh địa chỉ email của họ, dẫn đến một trang web lừa đảo giả mạo PyPI và được thiết kế để thu thập thông tin đăng nhập của họ.

Tin tặc sử dụng ứng dụng giả mạo để đánh cắp dữ liệu nhắm vào người dùng Android và iOS

Các nhà nghiên cứu của công ty bảo mật di động Zimperium (Mỹ) đã phát hiện ra một chiến dịch phần mềm độc hại mới, quy mô lớn nhắm vào các nền tảng Android và iOS bằng các ứng dụng hẹn hò, mạng xã hội, lưu trữ đám mây và dịch vụ xe hơi giả mạo để đánh cắp dữ liệu cá nhân nhạy cảm.

Sau khi cài đặt, các ứng dụng độc hại này yêu cầu nạn nhân nhập mã mời, sau đó mã này được xác thực với máy chủ C2. Ứng dụng sau đó tiếp tục yêu cầu các quyền nhạy cảm cho phép truy cập vào tin nhắn SMS, danh sách liên lạc và tệp tin với lý do cung cấp chức năng được quảng cáo.