Công cụ quản trị từ xa có tên là Rogue (tên viết tắt trong tiếng Anh là RAT) lây nhiễm vào thiết bị của nạn nhân bằng keylogger, cho phép tin tặc dễ dàng theo dõi việc sử dụng các trang web và ứng dụng nhằm đánh cắp tên người dùng và mật khẩu, cũng như dữ liệu tài chính. Các phần mềm độc hại có chi phí thấp đang phản ánh sự tinh vi ngày càng tăng của hệ sinh thái tội phạm, khiến cho những tin tặc có khả năng kỹ thuật hạn chế cũng có được các công cụ để thực hiện các cuộc tấn công.

Phần mềm độc hại này đe dọa theo dõi toàn diện trên thiết bị bằng cách giám sát vị trí GPS của mục tiêu, chụp ảnh màn hình, sử dụng camera để chụp ảnh, bí mật ghi âm các cuộc gọi và nhiều mục đích khác. Chúng thực hiện tất cả những điều này trong khi nạn nhân không hề hay biết và tất cả những gì kẻ tấn công cần là điện thoại thông minh cá nhân của chúng để ra lệnh.

Rogue đã được trình bày chi tiết bởi các nhà nghiên cứu an ninh mạng tại Check Point, họ nói rằng nó không phải là một dạng phần mềm độc hại hoàn toàn mới mà được lấy sẵn từ mã nguồn mở và Darknet. Đây là phiên bản kết hợp của hai họ phần mềm độc hại Android RAT trước đó - Cosmos và Hawkshaw, điều này chứng minh sự phát triển của phần mềm độc hại trong web đen.

Sau khi được tải xuống điện thoại thông minh, phần mềm độc hại Rogue yêu cầu các quyền cần thiết để tin tặc có thể truy cập từ xa vào thiết bị. Nếu quyền không được cấp, nó sẽ liên tục yêu cầu người dùng cho đến khi họ cấp quyền.

Khi đã có được quyền truy cập, Rogue tự đăng ký với tư cách là quản trị thiết bị và ẩn biểu tượng của nó khỏi màn hình chính. Nếu người dùng cố gắng thu hồi các thông tin, thì một thông báo hiển thị "Bạn có chắc chắn xóa tất cả dữ liệu không?". Điều này có thể khiến nhiều người sợ hãi khi cố gắng xóa cài đặt, vì lo sợ mất dữ liệu.

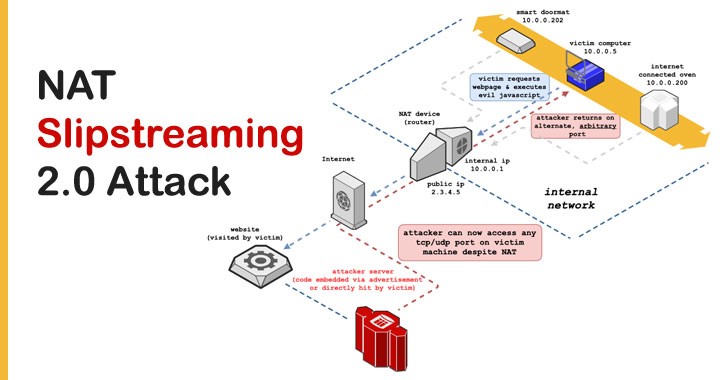

Để tránh bị phát hiện, phần mềm độc hại này khai thác dịch vụ Firebase của Google cho các ứng dụng, để giả mạo là một ứng dụng hợp pháp trên thiết bị và giúp nó vẫn được nhúng và hoạt động.

Sau khi được nhúng thành công trên một thiết bị, phần mềm độc hại sẽ cài đặt dịch vụ thông báo của riêng nó, cho phép kẻ điều khiển mã độc kiểm tra thông báo nào và cửa sổ bật lên mà nạn nhân nhận được, cho chúng cơ hội kiểm tra dữ liệu nào có sẵn trên thiết bị.

Một trong những cách tốt nhất để người dùng tránh trở thành nạn nhân của phần mềm độc hại trên thiết bị di động là cài đặt các bản cập nhật bảo mật. Ngoài ra, người dùng nên cảnh giác với các ứng dụng có yêu cầu quá nhiều quyền. Điều lý tưởng là người dùng chỉ nên tải xuống các ứng dụng có nguồn gốc đáng tin cậy từ cửa hàng ứng dụng chính thức.

Nguyễn Anh Tuấn

(theo ZDNet)

16:00 | 08/12/2020

08:00 | 18/03/2021

11:00 | 22/08/2020

13:00 | 17/02/2021

13:00 | 19/09/2021

13:00 | 28/05/2020

09:00 | 22/03/2021

14:00 | 17/05/2021

09:00 | 03/04/2024

Ngày 02/4, hệ thống công nghệ thông tin của Tổng công ty Dầu Việt Nam (PVOIL) bị tấn công bất hợp pháp có chủ đích theo hình thức mã hóa dữ liệu (ransomware). Vụ việc này đã khiến hệ thống công nghệ thông tin của PVOIL bị ngưng trệ, việc phát hành hóa đơn điện tử phục vụ việc bán hàng của PVOIL tạm thời không thể thực hiện được.

09:00 | 05/02/2024

Mới đây, công ty an ninh mạng ESET (Slovakia) báo cáo về việc một nhóm tin tặc gián điệp mạng của Trung Quốc đã thực hiện các chiến dịch tấn công mạng nhắm vào các cá nhân, tổ chức ở Trung Quốc và Nhật Bản. Bằng cách lợi dụng các lỗ hổng phần mềm để thao túng các bản cập nhật, các tin tặc đã phát tán mã độc và xâm phạm dữ liệu người dùng, đồng thời tạo các backdoor cho các cuộc tấn công trong tương lai.

17:00 | 21/12/2023

Mới đây, nhóm Nghiên cứu và Phân tích Toàn cầu của Kaspersky phát hiện một chiến dịch gián điệp mạng đang nhắm mục tiêu đánh cắp dữ liệu lưu trữ trên các thiết bị USB an toàn sử dụng trong các cơ quan, tổ chức chính phủ các nước Châu Á - Thái Bình dương (APAC).

15:00 | 18/12/2023

Ngày 12/12, Kyivstar - nhà mạng lớn nhất Ukraine hứng chịu một cuộc tấn công mạng lớn, khiến hàng triệu người dùng mất kết nối di động và Internet. Đáng chú ý sự cố gây ảnh hưởng đến hệ thống cảnh báo không kích của nước này.

Trong một chiến dịch tấn công gần đây, các tác nhân đe dọa đã lạm dụng chức năng tìm kiếm của GitHub và sử dụng các kho lưu trữ được thiết kế đặc biệt để phát tán phần mềm độc hại nhằm đánh cắp các khoản thanh toán bằng tiền điện tử.

09:00 | 28/04/2024