Sự lo ngại về độ an toàn các ứng dụng di động trong ngành ngân hàng

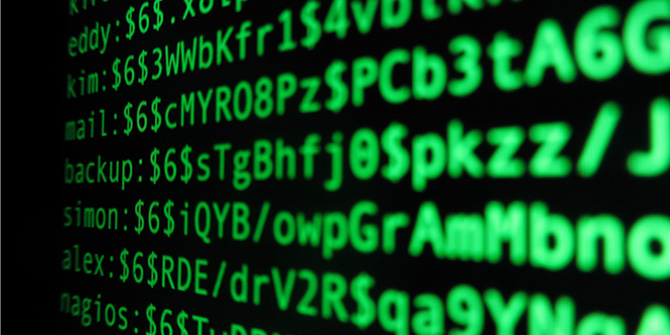

Với các ứng dụng di động ngân hàng chứa dữ liệu cá nhân như tài khoản thẻ thanh toán, địa chỉ và các thông tin cá nhân khác, vấn đề an toàn là thách thức hàng đầu. Theo khảo sát của FED tỷ lệ khách hàng sử dụng các ứng dụng ngân hàng của các tổ chức tài chính tại Mỹ mới chỉ đạt mức 20% hoặc ít hơn. Trong đó, chỉ có 56% các tổ chức cho biết, có 8% các ứng dụng của họ có báo cáo tỷ lệ sử dụng đạt trên 50%. Điều này cũng không có gì bất ngờ, bởi người tiêu dùng có quyền lo ngại dữ liệu cá nhân của họ do không được đảm bảo an toàn trong các ứng dụng di động ngân hàng, trong đó phổ biến nhất là bị vi phạm dữ liệu thông qua các khai thác tiềm năng trong mã ứng dụng bằng kỹ thuật dịch ngược (through reverse engineering). Hơn nữa, việc bị vi phạm dữ liệu các ứng dụng di động ngân hàng không chỉ ảnh hưởng đến dữ liệu cá nhân của người dùng mà còn gây thiệt hại về niềm tin đối với khách hàng của họ vì đa số người dùng sử dụng các ứng dụng ngân hàng với mục đích tăng năng suất và sự tiện lợi cho công việc của họ. Nó có thể gây thiệt hại đáng kể cho thương hiệu dẫn đến doanh thu bị mất, làm tăng chi phí để giải quyết vi phạm và các khoản nợ khác.

Không có giải pháp toàn diện cho tất cả

Do đặc thù kinh doanh của mình, các tổ chức dịch vụ tài chính là một trong những lĩnh vực cần có các ứng dụng di động được bảo vệ tốt nhất, nhằm ngăn chặn các mối đe dọa công nghệ. Tuy nhiên, không có giải pháp toàn diện nào có thể làm tất cả những việc đó trong cùng một ứng dụng. Điện thoại di động thông minh luôn tiềm tàng nhiều mối đe dọa khác nhau, đòi hỏi các công nghệ, giải pháp và quy trình khác nhau để bảo vệ cho cả hệ thống. Việc bảo mật ứng dụng di động yêu cầu một cách tiếp cận nhiều lớp để bảo mật toàn bộ ngăn xếp giao thức. Mặc dù đây là một vấn đề lớn, nhưng hiện tại các cuộc thảo luận về các ứng dụng di động ngân hàng mới chỉ tập trung vào một nhóm nhỏ các biện pháp bảo vệ được cung cấp bên ngoài như sử dụng dấu vân tay để xác thực thiết bị, sử dụng xác thực đa yếu tố và mã hóa để bảo vệ dữ liệu nhạy cảm.

Cách tiếp cận mới để tăng cường bảo mật cho ứng dụng di động ngân hàng

Để có thể tăng cường bảo mật cho các ứng dụng di động, nhất là đối với các ứng dụng di động ngân hàng cần một cách tiếp cận mới. Trong đó, cần cung cấp được ba lợi ích sau:

Lợi ích đầu tiên là ngăn chặn kỹ thuật dịch ngược giả mạo để tránh bị vi phạm và đánh cắp dữ liệu của ứng dụng. Điều này có thể thực hiện bằng cách làm “cứng hóa” các ứng dụng di động sau khi hoàn thành coding, đảm bảo bên trong ứng dụng có chứa một hệ thống các biện pháp bảo vệ được nhúng vào ứng dụng.

Lợi ích thứ hai là ngăn chặn các thỏa hiệp API (Application Programming Interface) và việc đánh cắp tài sản trí tuệ (mã nguồn) hoặc thông tin nhận dạng cá nhân. Điều này có thể thực hiện bằng cách sử dụng dữ liệu toàn diện (comprehensive data) và mã hóa khóa sử dụng mật mã hộp trắng (white-box cryptography).

Lợi ích cuối cùng là mỗi ứng dụng cần được bảo vệ bởi chính thiết bị của người dùng và đường truyền của nhà mạng. Các nhà phát triển ứng dụng cần thường xuyên cập nhật lỗ hổng, bản vá cho ứng dụng của mình trước các mối đe dọa mới cũng như cung cấp đầy đủ việc phân tích dữ liệu và hiển thị mối đe dọa theo thời gian thực đối với các tổ chức sử dụng ứng dụng của mình khi cần thiết.

Với cách tiếp cận mới này, sẽ đảm bảo các ứng dụng di động trong ngân hàng được tăng cường chức năng đảm bảo an toàn và làm “cứng hóa” ít nhất một lần sau khi hoàn thành coding. Bằng cách này, độ tin cậy của ứng dụng sẽ được giả định là “zero trust” (không dựa trên niềm tin) trong tất cả các thiết bị chạy ứng dụng, dù ở bên trong hay bên ngoài các vành đai bảo vệ truyền thống. Các phân đoạn mã, được gọi là “Guard” sẽ cung cấp ở mức cao về: sự quan tâm đến độ an toàn (security awareness), điều tra, bảo vệ và thu thập dữ liệu các sự kiện an toàn ứng dụng cho các phân tích khi một ứng dụng bị tấn công. Khi mạng “Guard” được tạo, việc thực hiện cập nhật lỗ hổng cho các phiên bản ứng dụng tiếp theo sẽ đơn giản hơn rất nhiều, do việc triển khai lại ứng dụng “cứng hóa” và bảo mật cho mỗi lần sửa đổi code mới sẽ được thực hiện tự động.

Hiển thị và phân tích thời gian thực

Hiện tại, đây là cách duy nhất giúp các nhà phát triển ứng dụng ghi lại thông tin có giá trị về hoạt động của ứng dụng sau khi nó được cài đặt và sử dụng. Dữ liệu này sẽ giúp nhà phát triển theo dõi việc hoạt động của ứng dụng có thể bị thay đổi như thế nào trong khi bị tấn công. Một yếu tố tích cực khác của việc này là nó có khả năng xác định các vectơ tấn công phổ biến nhất và các mục tiêu tấn công mà kẻ tấn công nhắm tới, giúp các nhà phát triển và các tổ chức tài chính kiểm soát được các ứng dụng, đưa ra các biện pháp phòng thủ và điều chỉnh các tính năng đảm bảo an toàn thông tin cho ứng dụng của họ.

Kết luận

Nhu cầu cấp thiết về độ an toàn cao đối với các ứng dụng ngân hàng di động hiện đang là một thách thức lớn. Các ngân hàng và các tổ chức tài chính khác nếu không có khả năng hiển thị và phân tích theo thời gian thực để theo dõi tình trạng an toàn thông tin của các ứng dụng sẽ dễ bị tấn công và mất dữ liệu. Đây là một rủi ro lớn vì nó có thể dẫn đến nhiều vụ tấn công và vi phạm dữ liệu cá nhân. Các tổ chức tài chính nên làm theo các bước được đề cập phía trên để khắc phục các điểm yếu này nhằm tránh mất cả dữ liệu và niềm tin của khách hàng.

Bùi Lê Nhật (Ngân hàng BIDV)

10:00 | 01/02/2019

08:00 | 14/06/2019

16:00 | 24/09/2018

10:00 | 07/01/2019

09:00 | 05/06/2019

13:00 | 29/12/2023

Hiện nay, số lượng các vụ tấn công mạng trên ứng dụng web đang có xu hướng ngày càng gia tăng cả về quy mô lẫn mức độ tinh vi, với mục tiêu nhắm vào các dịch vụ cơ sở trọng yếu, khối tài chính, ngân hàng và các tổ chức/doanh nghiệp (TC/DN) lớn. Hậu quả của các cuộc tấn công này có thể là giả mạo giao dịch, gián đoạn hoạt động kinh doanh hay vi phạm dữ liệu, dẫn đến nguy cơ rò rỉ thông tin và mất mát dữ liệu quan trọng. Điều này gây ra nhiều thiệt hại đáng kể về tài chính cũng như uy tín của các TC/ DN. Bài báo sẽ trình bày thực trạng về bảo mật ứng dụng web năm 2023 dựa trên báo cáo của công ty an ninh mạng OPSWAT, cùng các giải pháp phòng tránh mối đe dọa tấn công mạng này.

09:00 | 24/11/2023

Bằng chứng không tiết lộ tri thức (Zero-Knowledge Proofs - ZKP) là một dạng kỹ thuật mật mã được công bố từ thập niên 90 của thế kỷ trước, công nghệ mật mã này cho phép xác minh tính xác thực của một phần thông tin mà không tiết lộ chính thông tin đó. Tuy nhiên, trong những năm gần đây ZKP mới được đưa vào ứng dụng nhiều trong hệ thống công nghệ thông tin. Bài viết này sẽ trình bày chi tiết về khái niệm, tính chất, cách thức phân loại và một số ứng dụng phổ biến của ZKP trong an toàn thông tin.

10:00 | 15/09/2023

Thư rác hay email spam là một vấn nạn lớn hiện nay, chúng đã xuất hiện từ rất lâu cùng với sự phát triển của Internet và không chỉ gây phiền nhiễu, tốn thời gian mà còn có thể chứa một số nội dung nguy hiểm. Ước tính có tới 94% phần mềm độc hại được phân phối dưới dạng email spam, một số nguy cơ tiềm ẩn khác bao gồm phần mềm gián điệp, lừa đảo và mã độc tống tiền. Trong bài viết này sẽ thông tin đến bạn đọc cách nhận biết thư rác và ngăn chặn thư rác không mong muốn.

10:00 | 10/07/2023

Khi mạng viễn thông triển khai 5G trên toàn cầu, các nhà khai thác mạng di động ảo, nhà cung cấp dịch vụ truyền thông và các nhà cung cấp hạ tầng mạng đều đóng vai trò quan trọng trong việc thiết kế, triển khai và duy trì mạng 5G. Không giống như các thế hệ trước, nơi các nhà khai thác di động có quyền truy cập và kiểm soát trực tiếp các thành phần hệ thống, các nhà khai thác di động 5G đang dần mất toàn quyền quản lý bảo mật và quyền riêng tư.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Mới đây, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát hành phiên bản mới của hệ thống Malware Next-Gen có khả năng tự động phân tích các tệp độc hại tiềm ẩn, địa chỉ URL đáng ngờ và truy tìm mối đe dọa an ninh mạng. Phiên bản mới này cho phép người dùng gửi các mẫu phần mềm độc hại để CISA phân tích.

13:00 | 17/04/2024