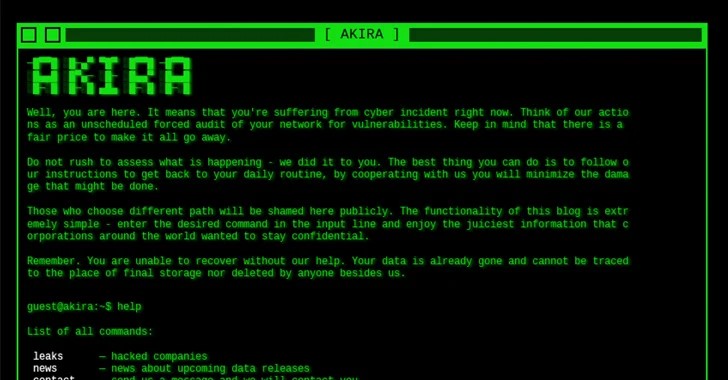

Danh mục KEV bao gồm danh sách các lỗ hổng bảo mật đã bị khai thác trên thực tế. Đây là nguồn thông tin quan trọng cho các tổ chức, doanh nghiệp trong quá trình ưu tiên khắc phục và xử lý lỗ hổng bảo mật.

CISA đã gia hạn cho các cơ quan liên bang của Mỹ đến ngày 29/01/2023 để vá sáu lỗ hổng đang được khai thác hoặc ngừng sử dụng các sản phẩm dễ bị tấn công.

Sáu lỗ hổng mới được thêm vào danh mục KEV bao gồm:

- CVE-2023-27524 (điểm CVSS: 8,9): Lỗ hổng tồn tại khi khóa bí mật SECRET_KEY cấu hình mặc định không bị thay đổi, cho phép kẻ tấn công xác thực và truy cập các tài nguyên trái phép, ảnh hưởng đến các phiên bản Apache Superset lên đến 2.0.1.

- CVE-2023-23752 (điểm CVSS: 5,3): Lỗ hổng xảy ra khi kiểm tra quyền truy cập không đúng cách trên Joomla từ phiên bản 4.0.0 đến 4.2.7, cho phép tin tặc truy cập trái phép vào điểm cuối dịch vụ web.

- CVE-2023-41990 (điểm CVSS: 7,8): Đây là lỗ hổng thực thi mã từ xa trong quá trình xử lý tệp phông chữ được gửi dưới dạng tệp đính kèm iMessage, dẫn đến việc thực thi mã tùy ý trên các thiết bị Apple iPhone chạy iOS 16.2 trở lên.

- CVE-2023-38203 (điểm CVSS: 9,8): Lỗ hổng này xảy ra trong các phiên bản Adobe ColdFusion 2018u17, 2021u7 và 2023u1 trở về trước, dẫn đến việc thực thi mã tùy ý.

- CVE-2023-29300 (điểm CVSS: 9,8): Lỗ hổng này cũng dẫn đến việc thực thi mã tùy ý, ảnh hưởng đến các phiên bản Adobe ColdFusion 2018u16, 2021u6 và 2023.0.0.330468 trở về trước.

- CVE-2016-20017 (điểm CVSS: 9,8): Lỗ hổng chèn lệnh không được xác thực từ xa trong các thiết bị D-Link DSL-2750B trước phiên bản 1.05, bị khai thác tích cực từ năm 2016 đến năm 2022.

Một số lỗ hổng được liệt kê trên đã bị lợi dụng trong các cuộc tấn công mới được tiết lộ gần đây. Điển hình là lỗ hổng CVE-2023-41990 được sử dụng trong chiến dịch Operation Triangulation từ năm 2019 và chỉ được hãng bảo mật Kaspersky phát hiện vào tháng 6/2023 khi một số thiết bị của hãng bị lây nhiễm.

Trong khi đó, hai lỗ hổng CVE-2023-38203 và CVE-2023-29300 đã bị tin tặc khai thác từ giữa năm 2023 sau khi các nhà nghiên cứu bảo mật chứng minh rằng các bản vá của nhà cung cấp có thể bị vượt qua. Đối với những lỗ hổng khác, chẳng hạn như CVE-2023-27524, các mã khai thác bằng chứng khái niệm (PoC) đã được phát hành vào tháng 9/2023, tạo cơ sở cho các tác nhân độc hại khai thác rộng rãi.

Để giảm thiểu các nguy cơ tiềm ẩn, CISA khuyến nghị các tổ chức kiểm tra các sản phẩm để tìm những lỗ hổng trên và các lỗ hổng khác được liệt kê trong danh mục KEV, đồng thời áp dụng các bản cập nhật bảo mật có sẵn hoặc các bước giảm thiểu rủi ro theo yêu cầu.

Bá Phúc

(Theo bleepingcomputer.com)

09:00 | 04/03/2024

14:00 | 19/12/2023

09:00 | 21/12/2023

13:00 | 17/04/2024

13:00 | 19/03/2024

09:00 | 01/02/2024

13:00 | 09/10/2023

13:00 | 16/04/2024

Adobe đã bắt đầu mua video để xây dựng công cụ AI chuyển ảnh thành video của mình, nhằm bắt kịp với các đối thủ như OpenAI.

13:00 | 26/02/2024

Mới đây, Microsoft đã phát hành bản vá bảo mật hằng tháng (Patch Tuesday) của tháng 2/2024 để giải quyết 73 lỗ hổng, trong đó có 2 lỗ hổng zero-day đã bị khai thác tích cực trong thực tế.

15:00 | 26/01/2024

Mới đây, Fortinet đã công bố giải pháp bảo mật mạng toàn diện đầu tiên và duy nhất trong ngành tích hợp Wifi 7 với tên gọi FortiAP 441K, mang đến tốc độ và dung lượng cao hơn; bộ chuyển mạch FortiSwitch T1024 mới được thiết kế nhằm đáp ứng khả năng truy cập Ethernet 10 Gigabit (10GbE) và công nghệ cấp nguồn qua Ethernet 90W đảm bảo hỗ trợ đầy đủ cho nhu cầu băng thông của Wifi 7.

07:00 | 17/01/2024

GitLab đã phát hành các bản cập nhật bảo mật để giải quyết hai lỗ hổng nghiêm trọng. Đáng lưu ý, một trong hai lỗ hổng được vá có thể bị khai thác để chiếm đoạt tài khoản mà không yêu cầu bất kỳ tương tác nào của người dùng.

Apple đang đàm phán để sử dụng công cụ Gemini AI của Google trên iPhone, tạo tiền đề cho một thỏa thuận mang tính đột phá trong ngành công nghiệp AI.

11:00 | 26/04/2024