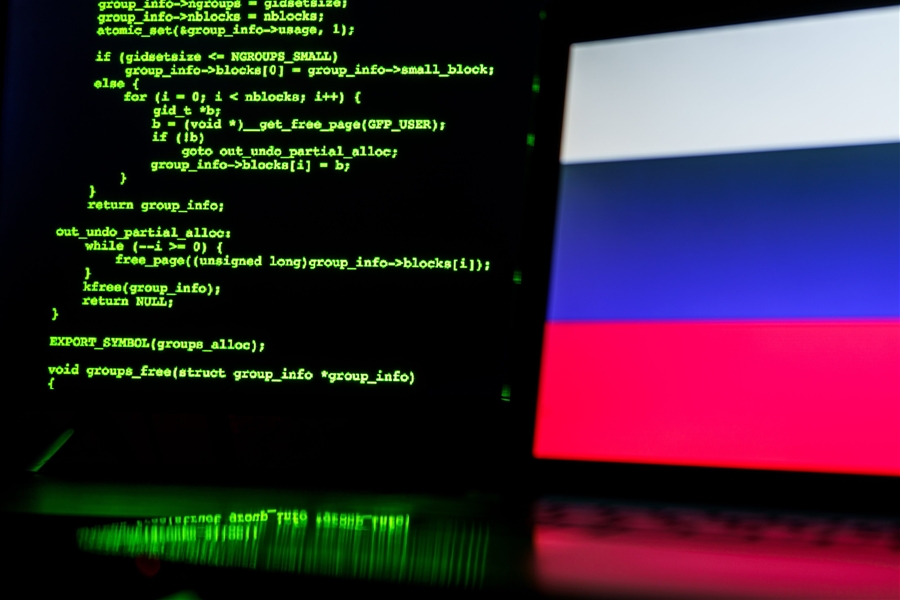

Đáp trả vụ tấn công vào Kyivstar

Kyivstar là nhà cung cấp dịch vụ viễn thông lớn nhất Ukraine và các dịch vụ của họ đã bị gián đoạn nghiêm trọng vào giữa tháng 12/2022 trong một cuộc tấn công mạng được thực hiện từ các tin tặc Nga. Một cuộc điều tra của các cơ quan chức năng Ukraine đã tiết lộ rằng tin tặc Nga ban đầu xâm nhập vào hệ thống của Kyivstar vào tháng 5/2022 và đã chuẩn bị cho cuộc tấn công vào tháng 12/2023, mà đỉnh điểm là việc xóa sạch đồng thời hàng nghìn máy chủ và máy tính ảo.

Đầu tuần này, nhóm tin tặc Blackjack đã thông báo trên Telegram rằng họ đã xâm nhập M9com - một nhà cung cấp dịch vụ Internet (ISP) lớn ở Moscow. Những kẻ tấn công tuyên bố rằng họ không chỉ phá hoại các dịch vụ Internet của M9com mà còn đánh cắp dữ liệu bí mật của công ty này.

Nhóm tin tặc Blackjack đã chia sẻ URL Tor cho ba kho lưu trữ ZIP kèm theo các hình ảnh được cho là chứng minh quyền truy cập của họ vào hệ thống của M9com, các văn bản có thông tin xác thực tài khoản của nhân viên và khách hàng cũng như 50 GB dữ liệu cuộc gọi.

Một số ảnh chụp màn hình hiển thị việc thực thi lệnh FTP để xóa tệp máy chủ, xóa dữ liệu khỏi thiết bị sao lưu, xóa tệp cấu hình, cơ sở dữ liệu RIPE và cổng thanh toán, ảnh snapshot của vSphere client và bảng điều khiển (dashboad) cho Cơ sở hạ tầng khóa công khai tài nguyên (RPKI) .

Ảnh chụp màn hình từ vSphere của M9com

Một số tệp văn bản bị rò rỉ chứa họ và tên, tên đăng nhập, địa chỉ email, mật khẩu ở dạng văn bản rõ và các thông tin chi tiết bí mật khác. Đến nay, M9com vẫn chưa có động thái phản ứng quyết liệt nào về tính xác thực và hợp lệ của thông tin bị rò rỉ.

Theo thông báo mới nhất được công bố, nhóm tin tặc Blackjack cho biết đây chỉ là cuộc tấn công đầu tiên trong số hàng loạt cuộc tấn công mạng mà họ đang lên kế hoạch nhằm đáp trả lại vụ việc xảy ra với Kyivstar. Trong khi nhiều cuộc tấn công của tin tặc thân Nga thường nhằm mục đích đánh sập các dịch vụ (tấn công từ chối dịch vụ phân tán), hoạt động của nhóm Blackjack có tác động lớn hơn vì việc khôi phục từ các máy chủ bị xóa sẽ rất khó khăn, đặc biệt nếu các bản sao lưu cũng đã bị phá hủy.

Theo Hãng Thông tấn Quốc gia Ukraine Ukrinform trích dẫn một nguồn tin từ các cơ quan thực thi pháp luật của quốc gia này cho biết, nhóm tin tặc Blackjack có thể liên quan đến Cơ quan An ninh Ukraine (SBU) và họ đã xóa khoảng 20 terabyte dữ liệu trong cuộc tấn công.

Diễn biến liên quan

Đây không phải là lần đầu tiên tin tặc Ukraine bị cáo buộc hợp tác với các cơ quan an ninh để tấn công các tổ chức của Nga. Trong một vụ việc được công bố vào tháng 10/2022, hai nhóm tin tặc Ukraine và SBU tuyên bố đã xâm nhập ngân hàng tư nhân lớn nhất Nga là Alfa-Bank.

Việc tấn công mạng vào M9com gần giống với cách thông tin được chia sẻ trong trường hợp của Alfa-Bank. Đầu tiên, các tin tặc Ukraine tuyên bố họ đã thu được rất nhiều dữ liệu, công bố một phần thông tin này và sau đó một nguồn tin trong cơ quan an ninh Ukraine đã xác nhận sự liên quan của SBU.

Mới đây, những kẻ tấn công liên quan đến vụ tấn công mạng vào ngân hàng Alfa-Bank đã công bố tất cả dữ liệu của 30 triệu khách hàng của ngân hàng này mà chúng đã lấy được trong quá trình hoạt động. Alfa-Bank phủ nhận các báo cáo về rò rỉ dữ liệu và gọi dữ liệu được công bố, bao gồm số điện thoại và số thẻ ngân hàng là tổng hợp từ nhiều nguồn khác nhau.

Chuyên gia an ninh mạng người Nga Oleg Shakirov cho biết, một số người quen của ông có liên quan đến vụ vi phạm dữ liệu. Shakirov xác minh vụ rò rỉ bao gồm số thẻ ngân hàng Alfa-Bank, với hầu hết các thẻ có chữ số cuối được thay thế bằng số 0. Shakirov cũng lưu ý rằng dữ liệu bị xâm phạm bao gồm thông tin liên hệ của khách hàng như ngày tháng năm sinh.

Cơ quan tình báo quân sự Ukraine (GUR) tuyên bố đã thu giữ 100 GB dữ liệu mật trị giá khoảng 1,5 tỷ USD từ một nhà sản xuất thiết bị quân sự của Nga. Công ty này sản xuất máy bay không người lái trinh sát Orlan, hệ thống tác chiến điện tử và các thiết bị khác được quân đội Nga sử dụng trong cuộc chiến ở Ukraine.

Những tuyên bố công khai như vậy về các vụ tấn công mạng từ cả Ukraine và Nga gần đây đã trở nên phổ biến hơn, nhưng trong hầu hết các trường hợp, chúng khó được xác minh một cách độc lập.

Hồng Đạt

(Tổng hợp)

12:00 | 01/02/2024

15:00 | 18/12/2023

16:00 | 15/03/2024

14:00 | 30/11/2023

09:00 | 29/01/2024

09:00 | 25/10/2023

10:00 | 22/04/2024

Một plugin thương mại dành cho WordPress có tên LayerSlider, đang được sử dụng trong hơn một triệu trang web tồn tại lỗ hổng SQL injection mà không yêu cầu người dùng xác thực.

15:00 | 19/04/2024

Trong kỷ nguyên số, các doanh nghiệp đang đối mặt với các thách thức lớn về rủi ro mất an toàn thông tin. Vì vậy việc bảo đảm an toàn thông tin, dữ liệu cho doanh nghiệp, tổ chức và xác định, đánh giá, kiểm soát các rủi ro liên quan để bảo vệ thông tin một cách hiệu quả là chủ đề được các chuyên gia, doanh nghiệp chia sẻ tại Hội thảo: “ISO/IEC 27001 - An toàn thông tin và bảo vệ quyền riêng tư đối với doanh nghiệp trong kỷ nguyên số” diễn ra vào ngày 16/4 tại TP. Hồ Chí Minh vừa qua.

09:00 | 02/04/2024

Một chuyên gia khôi phục dữ liệu người Đức đã xác nhận: Thẻ nhớ USB đang ngày càng kém tin cậy hơn. Nguyên nhân được cho là do chip bộ nhớ kém hơn, trong khi việc chuyển sang lưu trữ nhiều bit trên mỗi ô flash ảnh hưởng đến chất lượng của thẻ nhớ.

10:00 | 21/02/2024

Bộ Ngoại giao Hoa Kỳ đang treo giải thưởng lên tới 10 triệu USD cho thông tin dẫn đến việc nhận dạng hoặc vị trí của bất kỳ cá nhân nào giữ vị trí lãnh đạo chủ chốt của nhóm tin tặc xuyên quốc gia ALPHV/Blackcat. Ngoài ra, phần thưởng lên tới 5 triệu USD được đưa ra cho thông tin dẫn đến việc bắt giữ hoặc kết án ở bất kỳ quốc gia nào đối với bất kỳ cá nhân nào âm mưu tham gia hoặc cố gắng tham gia vào các hoạt động của nhóm tin tặc này.

Khoảng giữa năm 1995, cơ quan An ninh Quốc gia Mỹ (National Security Agency - NSA) bắt đầu công bố hàng nghìn thông điệp được giải mật từ dự án VENONA. Đó là các thông điệp được truyền trong hoạt động ngoại giao và hoạt động tình báo của Liên Xô được trao đổi từ năm 1940. Trong đó, có chứa các thông tin liên quan đến Cơ quan tình báo trung ương Liên Xô (Komitet Gosudarstvennoy Bezopasnosti - KGB), Cơ quan Tình báo Quân đội Nga (Glavnoye Razvedyvatel’noye Upravleniye - GRU), Cơ quan Dân ủy Nội vụ (Narodnyy Komissariat Vnutrennikh Del - NKVD)…. Đây là kết quả hợp tác truyền thông tình báo của Mỹ, Anh và một số nước đồng minh. Bài viết dưới đây trình bày khái quát các kết quả chính và nguyên nhân thám mã thành công của dự án VENONA.

15:00 | 30/12/2018

Hướng tới kỷ niệm 80 năm Ngày truyền thống ngành Cơ yếu Việt Nam (12/9/1945 - 12/9/2025), Ban Cơ yếu Chính phủ đã ban hành Kế hoạch phát động Cuộc thi sáng tác nghệ thuật thơ, ca khúc về Ngành Cơ yếu Việt Nam.

10:00 | 16/04/2024

Apple đang đàm phán để sử dụng công cụ Gemini AI của Google trên iPhone, tạo tiền đề cho một thỏa thuận mang tính đột phá trong ngành công nghiệp AI.

11:00 | 26/04/2024