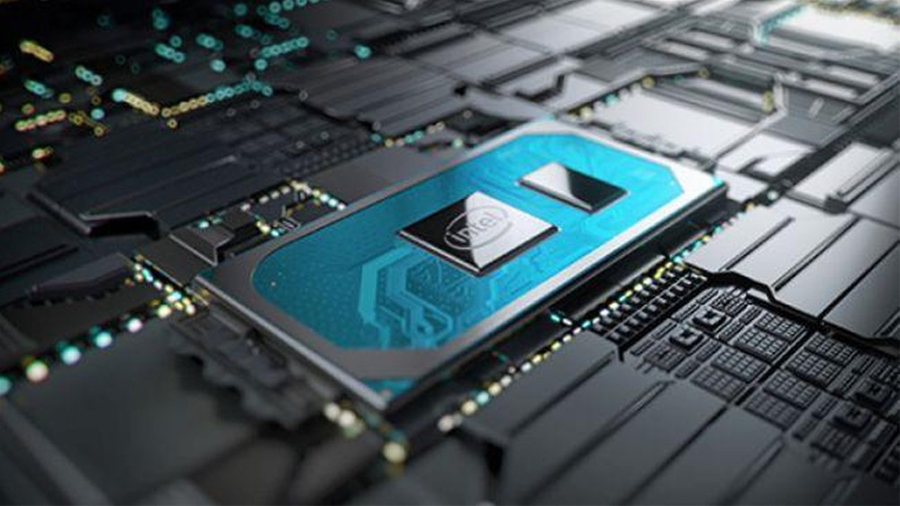

Lỗ hổng Downfall ảnh hưởng hàng tỉ bộ xử lý Intel

Moghimi đã báo cáo lỗ hổng Downfall (CVE-2002-40982) cho Intel vào ngày 24/8/2022 và công ty đã xác nhận việc này tại địa chỉ https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00828.html.

Chia sẻ trên trang https://downfall.page/, nhà nghiên cứu Moghimi cho biết lỗ hổng ảnh hưởng đến hàng tỉ bộ xử lý Intel hiện đang được sử dụng trên máy tính cá nhân và máy chủ đám mây.

Lỗ hổng cho phép kẻ gian truy cập và đánh cắp dữ liệu từ những người dùng chung máy tính. Đơn cử như mật khẩu, khóa mã hóa, thông tin chi tiết ngân hàng, email cá nhân và tin nhắn.

“Lỗ hổng này là do các tính năng tối ưu hóa bộ nhớ trong bộ xử lý Intel vô tình tiết lộ các thanh ghi phần cứng nội bộ. Điều này cho phép các phần mềm không đáng tin cậy truy cập dữ liệu được lưu trữ bởi các chương trình khác mà thông thường không thể truy cập được”, Daniel Moghimi cho biết.

Hiện tại Intel đã cung cấp các bản cập nhật vi mã để vá lỗ hổng bảo mật, đồng thời khuyến cáo người dùng bị ảnh hưởng nên cập nhật càng sớm càng tốt. Tuy nhiên, Moghimi cảnh báo việc này có thể làm giảm hiệu suất lên đến 50% trong một số trường hợp nhất định.

Bộ xử lý Intel nào bị ảnh hưởng?

Đối với người tiêu dùng, tất cả PC hoặc laptop đang sử dụng bộ xử lý Intel Core thế hệ thứ 6 (Skylake) cho đến thế hệ thứ 11 (Tiger Lake) đều dính lỗ hổng bảo mật. Điều này có nghĩa là lỗ hổng đã tồn tại ít nhất từ năm 2015, khi Skylake được phát hành.

Do sự phổ biến của bộ xử lý Intel trên thị trường nên hầu như mọi người dùng Internet đều có thể bị ảnh hưởng, ít nhất là gián tiếp.

Intel đã công bố danh sách tất cả các bộ xử lý bị ảnh hưởng tại đây.

Lỗ hổng Downfall vừa được phát hiện làm gợi nhớ đến các lỗ hổng Meltdown và Spectre huyền thoại từ năm 2018.

Gia Minh

17:00 | 26/11/2021

07:00 | 08/11/2021

14:00 | 29/10/2020

07:00 | 18/09/2023

09:00 | 28/04/2024

Trong một chiến dịch tấn công gần đây, các tác nhân đe dọa đã lạm dụng chức năng tìm kiếm của GitHub và sử dụng các kho lưu trữ được thiết kế đặc biệt để phát tán phần mềm độc hại nhằm đánh cắp các khoản thanh toán bằng tiền điện tử.

15:00 | 16/04/2024

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

07:00 | 16/01/2024

Các nhà nghiên cứu an ninh mạng đã phát hiện một backdoor macOS mới có tên là SpectralBlur. Đặc biệt backdoor này có những điểm tương đồng với dòng phần mềm độc hại KandyKorn của các tin tặc Triều Tiên trong các chiến dịch tấn công mạng được xác định gần đây.

07:00 | 27/12/2023

Các nhà nghiên cứu tại Công ty công nghệ an ninh mạng Cisco Talos (Mỹ) mới đây đã phát hiện ra chiến dịch Operation Blacksmith do nhóm tin tặc Lazarus khét tiếng của Triều Tiên thực hiện, sử dụng ba họ phần mềm độc hại dựa trên ngôn ngữ lập trình DLang, bao gồm trojan truy cập từ xa (RAT) có tên là NineRAT tận dụng Telegram để ra lệnh và kiểm soát (C2), DLRAT và trình tải xuống có tên là BottomLoader.

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

19:00 | 30/04/2024