Cụ thể, Công ty bảo mật blockchain Verichains (Việt Nam) đã đưa ra cảnh báo về lỗ hổng bảo mật nghiêm trọng định danh VSA-2022-100 trong thuật toán xử lý Merkle Tree. Qua đó cho phép tin tặc làm giả IAVL qua nhiều thư viện Tendermint Core và BNB Chain.

Thông qua lỗ hổng, tin tặc có thể đánh cắp tài sản trong các dự án sử dụng cơ chế đồng thuận Tendermint BFT và Cosmos-SDK. Đây là 2 nền tảng blockchain được sử dụng bởi nhiều dự án nổi tiếng như BNB Smart Chain (BSC), OKX Chain, Band Chain và Terra (đã sập).

Ông Nguyễn Lê Thành, nhà sáng lập Verichains cho biết, lỗ hổng được phát hiện khi công ty hỗ trợ Binance xử lý vụ tấn công cầu nối BNB Chain từ tháng 10/2022, với thiệt hại được ước tính lên tới gần 600 triệu USD.

Nhóm phát triển Tendermint và Cosmos đã nhận báo cáo và xác nhận lỗ hổng bảo mật. Tuy nhiên, bản vá không được phát hành cho Tendermint do thư viện IBC và Cosmos-SDK đã chuyển sang sử dụng xác minh chứng thư ICS-23 từ IAVL Merkle trước đó.

Do sự phổ biến của Tendermint và lượng tài sản đáng kể trong các dự án, chuyên gia bảo mật tham gia phân tích cuộc tấn công thông qua làm giả chứng thực IAVL cho rằng, nếu bị khai thác, lỗ hổng có thể dẫn đến mất mát tài chính đáng kể.

Ví dụ, cầu nối BNB Chain đã bị tấn công để phát hành trái phép 2 triệu BNB, tương đương khoảng 566 triệu USD do lỗ hổng trong xác minh Proof Range của IAVL trong mã code.

Theo nhà sáng lập Verichains, những dự án sử dụng bằng chứng đồng thuận IAVL trong thư viện Tendermint Core chưa được vá và có nguy cơ bị khai thác, dẫn đến mất mát tài sản đáng kể.

Verichains cho biết, đội ngũ BNB Chain đã được thông báo về lỗ hổng vào tháng 10/2022 và khắc phục trong ngày. Không còn đợt tấn công cũng như mất mát xảy ra sau đó.

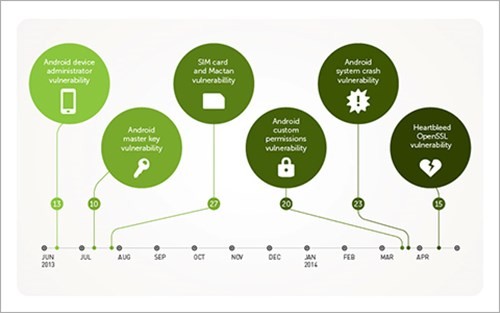

Năm 2022, hàng loạt cầu nối blockchain bị tấn công sau khi tin tặc xác định và khai thác lỗ hổng. Nếu không được khắc phục, cấp độ nguy hiểm của những lỗ hổng này có thể dẫn đến các cuộc tấn công tiếp theo và gây thiệt hại về tài chính.

Theo ông Nguyễn Lê Thành, các thư viện như Tendermint Core được sử dụng bởi nhiều dự án blockchain khác nhau. Do đó, lỗ hổng bảo mật trong thư viện có thể ảnh hưởng lớn đến dự án.

Theo chính sách công bố lỗ hổng bảo mật, Verichains phát hành khuyến cáo cho người dùng sau 120 ngày. Công ty kêu gọi những dự án Web3 sử dụng thư viện xác minh chứng thực IAVL của Tendermint nâng cấp bảo mật để phòng tránh những sự cố đáng tiếc.

Theo ông Thành, lỗ hổng bảo mật nghiêm trọng của các thư viện thường liên quan đến hiện thực giải thuật đồng thuận, mật mã và lỗi xử lý logic. Đội ngũ duy trì thư viện và quản lý dự án đều có trách nhiệm xử lý, phòng tránh rủi ro bảo mật. Với đội ngũ xây dựng và duy trì thư viện mở như Tendermint Core, cần có trách nhiệm đảm bảo cập nhật bản vá tức thời, cũng như thông báo các thay đổi cho cộng đồng. Động cơ của họ là tăng số lượng dự án sử dụng mã nguồn mở này nhờ những lợi ích như các tính năng đặc biệt và bảo mật.

Trong khi đó, các dự án như BNB Chain có động cơ tài chính để đảm bảo vận hành và mở rộng cơ sở người dùng, bằng cách duy trì sự tin tưởng vào tính bảo mật của nền tảng. Họ có trách nhiệm giữ an toàn cho quỹ của người dùng.

Không chỉ đội ngũ duy trì thư viện và dự án blockchain, người dùng cần nắm bắt, tuân thủ chính sách bảo mật của nền tảng.

Dù blockchain được xem là một trong những công nghệ bảo mật cao nhất hiện nay nhưng vẫn có khả năng xuất hiện lỗ hổng bảo mật trong hệ thống. Vì vậy, người dùng nên đảm bảo tuân thủ các quy tắc an toàn cơ bản, quan tâm đến độ bảo mật của nền tảng mà mình tham gia.

Các lỗ hổng bảo mật được xác định bởi đội ngũ Verichains trong quá trình nghiên cứu và kiểm thử thường được đăng trên website của công ty.

Tuệ Minh

09:00 | 24/10/2022

10:00 | 26/05/2023

13:00 | 23/03/2023

07:00 | 20/04/2023

10:00 | 24/03/2023

16:00 | 19/10/2022

13:05 | 19/08/2014

09:00 | 21/01/2023

11:00 | 26/04/2024

Các nhà nghiên cứu của công ty an ninh mạng BlackBerry đã phát hiện một chiến dịch gián điệp mạng nhắm vào người dùng iPhone ở khu vực Nam Á, với mục đích phân phối payload của phần mềm gián điệp có tên là LightSpy. BlackBerry cho biết chiến dịch này có khả năng cho thấy sự tập trung mới của các tác nhân đe dọa vào các mục tiêu chính trị và căng thẳng trong khu vực.

09:00 | 05/02/2024

Mới đây, công ty an ninh mạng ESET (Slovakia) báo cáo về việc một nhóm tin tặc gián điệp mạng của Trung Quốc đã thực hiện các chiến dịch tấn công mạng nhắm vào các cá nhân, tổ chức ở Trung Quốc và Nhật Bản. Bằng cách lợi dụng các lỗ hổng phần mềm để thao túng các bản cập nhật, các tin tặc đã phát tán mã độc và xâm phạm dữ liệu người dùng, đồng thời tạo các backdoor cho các cuộc tấn công trong tương lai.

13:00 | 17/01/2024

Các nhà cung cấp dịch vụ viễn thông, truyền thông, Internet, các nhà cung cấp dịch vụ công nghệ thông tin (CNTT) và các trang web của người Kurd ở Hà Lan đã trở thành mục tiêu của một chiến dịch gián điệp mạng mới được thực hiện bởi một nhóm tin tặc Türkiye-nexus có tên là (Rùa biển).

08:00 | 04/12/2023

Microsoft cho biết tin tặc Triều Tiên đã xâm nhập vào một công ty phần mềm Đài Loan và lợi dụng hệ thống của công ty này để phát tán phần mềm độc hại đến các thiết bị ở Mỹ, Canada, Nhật Bản và Đài Loan trong một cuộc tấn công vào chuỗi cung ứng.

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

19:00 | 30/04/2024