Hệ thống mạng thông minh thúc đẩy chuyển đổi 5G

Với tất cả các tùy chọn sẵn có hiện nay, việc quản trị và bảo mật các kết nối mạng trở nên phức tạp hơn. Các tổ chức không những phải cung cấp đúng loại kết nối cho thiết bị cụ thể sử dụng một ứng dụng nhất định, mà còn phải phát hiện khi có thay đổi về các yêu cầu kết nối, hoặc khi có một kết nối bắt đầu bị ngắt. Ngoài ra, các tổ chức còn phải có khả năng thay đổi kết nối nhanh chóng mà không ảnh hưởng đến hiệu suất hoặc gây ra bất kỳ gián đoạn nào.

Đồng thời, họ cũng phải có các chiến lược bảo mật, sẵn sàng ngăn chặn các truy cập nhạy cảm tiềm ẩn mối nguy hại khi các kết nối này được chuyển đổi. Để đạt được khả năng bảo mật này, đòi hỏi các mạng thông minh có thể xem xét các quyết định được đưa ra ở cấp độ kết nối hay cấp độ hệ thống mạng. Điều này có thể giúp đánh giá hiệu suất của người dùng cuối, thiết bị biên hoặc thiết bị IoT, từ đó hiểu được các yêu cầu về hiệu suất của một ứng dụng. Sau đó, hệ thống không chỉ cần tổng hợp được các yêu cầu này để đưa ra kết nối khả thi nhất có thể, từ đó thay đổi các kết nối khi cần thiết; mà còn phải duy trì tính năng bảo mật như một phần tích hợp của quy trình này để đảm bảo mọi thứ được điều chỉnh đồng thời.

Đây là một thách thức vô cùng phức tạp mà ít nhà cung cấp nào có thể tìm ra cách giải quyết. Điều cần phải lưu ý là việc bổ sung thêm mạng 5G vào danh sách các tùy chọn khả dụng sẽ không đơn giản là có thêm một lựa chọn kết nối khác. Thay vào đó, việc bổ sung nhiều tùy chọn vào một hệ thống được xây dựng bởi nhiều bộ phận đang hoạt động, có thể đặt ra thách thức trong việc lựa chọn, giám sát và quản trị các kết nối, thậm chí vượt xa khả năng hoạt động và quản lý của các bộ định tuyến biên truyền thống.

Công nghệ SD-WAN hỗ trợ việc phủ sóng mạng 5G

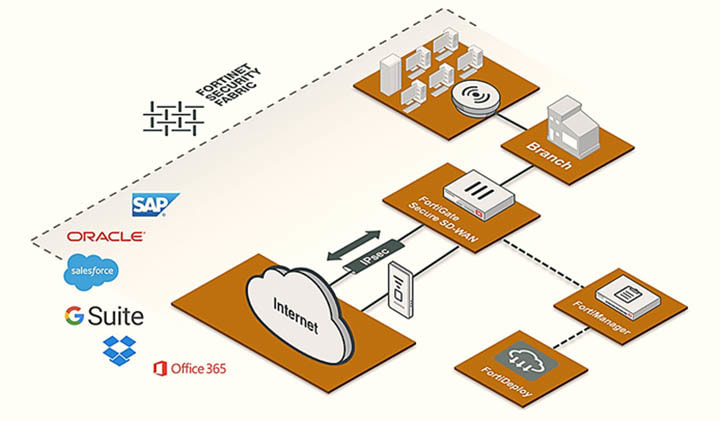

Do các bộ định tuyến WAN truyền thống không được thiết kế để đáp ứng sự phức tạp về kết nối mạng rất nhiều nhánh như hiện nay, thì khi các tổ chức bắt đầu cân nhắc việc chuyển đổi mạng 5G, họ cũng nên xem xét chuyển sang sử dụng công nghệ SD-WAN. Không chỉ được thiết kế để hỗ trợ và quản trị kết nối 5G, các giải pháp này còn có thể tự động xác định các yêu cầu cần thiết để xây dựng kết nối phù hợp bất kỳ ứng dụng hoặc dịch vụ nào.

Bất kể số lượng người dùng thực hiện kết nối với các dịch vụ khác nhau, công nghệ SD-WAN vẫn có thể cung cấp tính linh hoạt cần thiết để thiết lập và thay đổi các kết nối dựa trên yêu cầu băng thông, chất lượng kết nối và chi phí. Nếu một kết nối suy giảm do độ trễ hoặc mất dữ liệu, giải pháp này cũng có thể chủ động chuyển đổi sang kết nối khác. Giải pháp Secure SD-WAN có thể duy trì tính năng bảo mật quan trọng, như là một thành phần tích hợp của quy trình quản trị kết nối. Bằng cách sử dụng công nghệ SD-WAN, các tổ chức có thể đảm bảo tất cả các thiết bị có tốc độ kết nối nhanh nhất có thể tại mọi thời điểm mà không ảnh hưởng đến tính linh hoạt, khả năng hiển thị hoặc trạng thái bảo mật.

Sự cần thiết của việc thay đổi giải pháp bảo mật truyền thống

Bên cạnh những lợi ích mà công nghệ này mang lại, SD-WAN cũng giống như bất kỳ giải pháp nào khác đều không thể hoàn hảo. Khi thực hiện chuyển đổi từ bộ định tuyến WAN truyền thống sang công nghệ SD-WAN, các tổ chức sẽ không sử dụng được các biện pháp bảo vệ liên quan đến lưu lượng truy cập đi qua trung tâm dữ liệu. Trong khi hầu hết các giải pháp SD-WAN cung cấp một số công cụ cơ bản để thay thế toàn bộ công cụ bảo mật doanh nghiệp (ví dụ mạng riêng ảo VPN và tường lửa bị phá bỏ), thì các giải pháp này vẫn không đủ hiệu quả.

Để hỗ trợ các yêu cầu về kết nối và băng thông của các tổ chức hiện nay cũng như các ứng dụng của họ, giải pháp Secure SD-WAN có thể quản lý hiệu quả và bảo mật các môi trường thay đổi liên tục theo gian thực. Các công cụ bảo mật sẽ gặp khó khăn để đáp ứng khi các yêu cầu về kết nối và ứng dụng thay đổi, dẫn đến các lỗ hổng tạo thuận lợi cho tội phạm khai thác trái phép hệ thống mạng.

Mạng 5G làm tăng thêm độ phức tạp của bảo mật SD-WAN

Ngoài các thách thức thông thường, độ phức tạp của bảo mật SD-WAN cũng tăng lên khi 5G được đưa vào hệ thống. Để theo kịp tốc độ 5G và tránh việc bảo mật thông tin trở thành một nút cổ chai nghiêm trọng khi thực hiện các tác vụ thiết yếu như kiểm tra lưu lượng mã hóa, thì giải pháp bảo mật sẽ cần phải hoạt động nhanh chóng hơn bao giờ hết. Thực tế, còn phải nhanh hơn hầu hết các sản phẩm bảo mật được thiết kế theo mục đích hiện nay. Khi lưu lượng truy cập được mã hóa tăng lên so với tỷ lệ hiện nay là hơn 70% trên tổng lưu lượng truy cập mạng, thì tỷ lệ ứng dụng cũng tương tự đối với TLS 1.3, phiên bản kế tiếp của SSL nhanh hơn và an toàn hơn. Xem xét những thay đổi này, đảm bảo rằng bảo mật có thể hỗ trợ tốc độ 5G mà không làm gián đoạn kết nối là điều cần thiết hơn bao giờ hết.

Việc đạt được mức độ bảo mật này không hề dễ dàng. Kiểm tra lưu lượng mã hóa làm giảm hiệu suất của giải pháp tường lửa thế hệ mới (NGFW) đến mức nhiều nhà cung cấp từ chối công bố các số liệu về hiệu suất của họ. Điều đó có nghĩa là, việc tích cực kiểm tra lưu lượng truy cập mã hóa ngày càng tăng, đặc biệt là khi sử dụng TLS 1.3 để bảo mật các kết nối 5G, sẽ gây ra tác động tiêu cực đến tường lửa và kết nối SD-WAN khi kỳ vọng về hiệu suất tăng lên, đe dọa một trong những lý do chính mà mạng 5G được ứng dụng ban đầu.

Để đáp ứng các yêu cầu về hiệu suất mới này và theo kịp các tác vụ như kiểm tra lưu lượng mã hóa, các tổ chức phải áp dụng giải pháp Secure SD-WAN được xây dựng theo mục đích hiệu suất. Bằng cách sử dụng các ASIC bảo mật được xây dựng theo mục đích, trái ngược hoàn toàn với các bộ xử lý thương mại, giải pháp Secure SD-WAN của Fortinet là thiết bị duy nhất được thiết kế để quản lý các chức năng bảo mật quan trọng, trong khi vẫn duy trì hiệu suất ở mức độ này.

Bảo mật cũng phải được tích hợp liền mạch với kết nối mạng của SD-WAN để đảm bảo rằng, khi một kết nối cần phải thay đổi, cả hai phần đều phản hồi như một hệ thống hợp nhất duy nhất. Ngoài ra, giao diện quản lý hợp nhất sẽ đảm bảo rằng mọi thay đổi trong môi trường SD-WAN sẽ được hiển thị và dễ dàng được quản lý thông qua cơ chế single pane of glass (một ô cửa kính duy nhất). Fortinet là hãng SD-WAN duy nhất cung cấp các khả năng thiết yếu này.

Khi công nghệ 5G là xu hướng phát triển ưu tiên như hiện nay, thì càng cần coi trọng vai trò của giải pháp Secure SD-WAN trong bất kỳ chiến lược kết nối từ xa nào. Các dịch vụ SD-WAN được xây dựng với cơ sở hạ tầng dịch vụ tích hợp tính năng kết nối mạng và tính năng bảo mật an ninh vào một giải pháp duy nhất, kết hợp với phần cứng được thiết kế để cung cấp hiệu suất và khả năng mở rộng cần thiết đối với hệ thống mạng hỗ trợ công nghệ 5G, được coi là giải pháp hoàn hảo cho các tổ chức đang chuyển đổi mạng 5G. Với chức năng nâng cao hữu ích, các tổ chức có thể tránh được các rủi ro khi họ tiến tới con đường khai thác toàn diện công nghệ 5G.

Satish Madiraju - Giám đốc phụ trách Sản phẩm và Giải pháp, Công ty Fortinet

10:00 | 24/03/2020

17:00 | 04/12/2019

09:00 | 02/03/2020

18:00 | 19/03/2021

10:00 | 02/01/2024

Trong hệ mật RSA, mô hình hệ mật, cấu trúc thuật toán của các nguyên thủy mật mã là công khai. Tuy nhiên, việc lựa chọn và sử dụng các tham số cho hệ mật này sao cho an toàn và hiệu quả là một vấn đề đã và đang được nhiều tổ chức quan tâm nghiên cứu. Trong bài viết này, nhóm tác giả đã tổng hợp một số khuyến nghị cho mức an toàn đối với độ dài khóa RSA được Lenstra, Verheul và ECRYPT đề xuất.

16:00 | 27/07/2023

Trong phần I của bài báo, nhóm tác giả đã trình bày về các phương pháp mã hóa dữ liệu lưu trữ, trong đó tập trung về giải pháp mã hóa phân vùng bằng dm-crypt và LUKS trên máy tính nhúng, cụ thể là Raspberry Pi. Với những ưu điểm của việc thiết kế module dưới dạng tách rời, trong phần II này, nhóm tác giả sẽ trình bày cách xây dựng module Kuznyechik trong chuẩn mật mã GOST R34.12-2015 trên Raspberry Pi, từ đó xây dựng một phần mềm mã hóa phân vùng lưu trữ video từ camera sử dụng thuật toán mật mã mới tích hợp.

14:00 | 22/06/2023

Google cho biết đã cung cấp các tính năng tăng cường bảo mật mới cho Trình Quản lý mật khẩu tích hợp sẵn trên trình duyệt Chrome, giúp người dùng quản lý mật khẩu của họ dễ dàng hơn và giữ an toàn trước mối đe dọa từ các cuộc tấn công chiếm đoạt tài khoản.

09:00 | 09/01/2023

Trojan phần cứng (Hardware Trojan - HT) là một biến thể của thiết kế IC nguyên bản (sạch, tin cậy) bị cổ ý chèn thêm các linh kiện vào IC để cho phép truy cập hoặc làm thay đổi thông tin lưu trữ (xử lý) ở bên trong chip. Các HT không chỉ là đe dọa lý thuyết an toàn mà còn trở thành phương tiện tấn công tiềm ẩn, đặc biệt đối với các mạch tạo số ngẫu nhiên, giữ vai trò quan trọng trong các hoạt động xử lý bảo mật và an toàn thông tin. Bộ tạo số ngẫu nhiên (True Random Number Generator - TRNG) được dùng làm điểm khởi đầu để sinh ra các khóa mật mã nhằm bảo đảm tính tin cậy cho các phép toán trong hệ mật. Vì vậy, TRNG là mục tiêu hấp dẫn đối với tấn công cố ý bằng HT. Bài báo áp dụng phương pháp tạo số ngẫu nhiên thực TRNG, thiết kế T4RNG (Trojan for Random Number Generators) làm suy giảm chất lượng các số ngẫu nhiên ở đầu ra của bộ tạo, mô tả các đặc tính của Trojan T4RNG và đưa ra kết quả thống kê phát hiện ra Trojan này dựa vào công cụ đánh giá AIS-31[2] và NIST SP-22 [3].

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Những ngày gần đây, liên tục các kênh YouTube với lượng người theo dõi lớn như Mixigaming với 7,32 triệu người theo dõi của streamer nổi tiếng Phùng Thanh Độ (Độ Mixi) hay Quang Linh Vlogs - Cuộc sống ở Châu Phi với 3,83 triệu người theo dõi của YouTuber Quang Linh đã bị tin tặc tấn công và chiếm quyền kiểm soát.

10:00 | 22/04/2024