Theo trang tin Bloomberg đưa tin, Salesforce đã gửi email cho khách hàng vào thứ 07/10 để thông báo rằng, họ sẽ không trả tiền chuộc và cảnh báo “thông tin tình báo đáng tin cậy” cho thấy những kẻ tấn công đang có kế hoạch làm rò rỉ dữ liệu bị đánh cắp. Salesforce cũng xác nhận với trang tin BleepingComputer: “Chúng tôi khẳng định sẽ không tham gia, đàm phán hoặc trả bất kỳ khoản tiền tống tiền nào”.

Tuyên bố này được đưa ra sau khi một trang web rò rỉ dữ liệu được các tác nhân đe dọa gọi là “Scattered Lapsus$ Hunters” ra mắt, nhằm mục đích tống tiền 39 công ty có dữ liệu bị đánh cắp từ Salesforce. Trang web này nằm trên tên miền breachforums[.]hn, được đặt theo tên miền BreachForums, một diễn đàn tin tặc nổi tiếng với việc mua bán và rò rỉ dữ liệu đánh cắp.

Các công ty bị tống tiền trên trang web trên bao gồm các thương hiệu và tổ chức nổi tiếng, trong đó có FedEx, Disney/Hulu, Home Depot, Marriott, Google, Cisco, Toyota, Gap, Kering, McDonald's, Walgreens, Instacart, Cartier, Adidas, Sake Fifth Avenue, Air France & KLM, Transunion, HBO MAX, UPS, Chanel và IKEA.

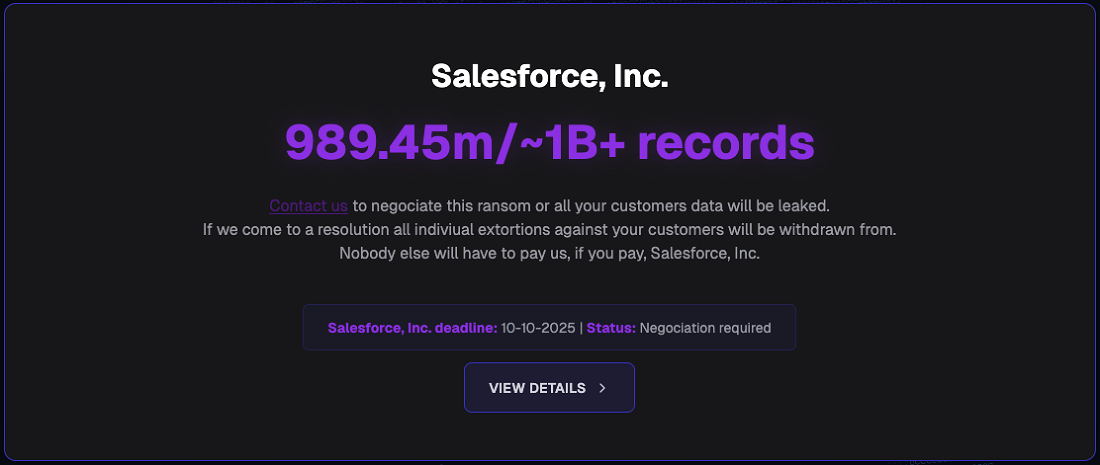

Tổng cộng, những kẻ tấn công tuyên bố đã đánh cắp gần 1 tỷ bản ghi dữ liệu, những dữ liệu này sẽ được rao bán công khai nếu các công ty trả tiền chuộc hoặc thanh toán một lần duy nhất từ Salesforce, để chi trả cho tất cả khách hàng bị ảnh hưởng được liệt kê trên trang web.

Trang web rò rỉ dữ liệu Salesforce của ShinyHunters

Dữ liệu đã bị đánh cắp từ các phiên bản Salesforce trong hai chiến dịch riêng biệt trong một năm qua. Chiến dịch đầu tiên bắt đầu vào cuối năm 2024, khi kẻ tấn công bắt đầu thực hiện các cuộc tấn công kỹ nghệ xã hội, mạo danh nhân viên hỗ trợ công nghệ thông tin để đánh lừa nhân viên kết nối ứng dụng OAuth độc hại với phiên bản Salesforce của công ty họ.

Sau khi được liên kết, các tác nhân đe dọa sử dụng kết nối này để tải xuống và đánh cắp cơ sở dữ liệu, sau đó dùng chúng để tống tiền công ty qua email. Các cuộc tấn công này đã tác động đến Google, Cisco, Qantas, Adidas, Allianz Life, Farmers Insurance, Workday, Kering và các công ty con của LVMH như Dior, Louis Vuitton và Tiffany & Co.

Chiến dịch đánh cắp dữ liệu Salesforce thứ hai bắt đầu vào đầu tháng 8/2025, khi kẻ tấn công sử dụng token Salesloft Drift Oauth bị đánh cắp để chuyển sang môi trường CRM của khách hàng và đánh cắp dữ liệu. Các cuộc tấn công vào Salesloft chủ yếu tập trung vào việc đánh cắp dữ liệu phiếu hỗ trợ để rà quét thông tin đăng nhập, token API, token xác thực và các thông tin nhạy cảm khác, có thể cho phép kẻ tấn công xâm phạm cơ sở hạ tầng và dịch vụ đám mây của công ty.

Một trong những tác nhân đe dọa đứng sau các cuộc tấn công Salesloft, được biết đến với cái tên ShinyHunters, từng chia sẻ rằng đã đánh cắp khoảng 1,5 tỷ bản ghi dữ liệu của hơn 760 công ty trong chiến dịch này.

Nhiều doanh nghiệp và gã khổng lồ công nghệ đã xác nhận bị ảnh hưởng bởi cuộc tấn công chuỗi cung ứng Salesloft, trong đó có Google, Cloudflare, Zscaler, Tenable, CyberArk, Elastic, BeyondTrust, Proofpoint, JFrog, Nutanix, Qualys, Rubrik, Cato Networks, Palo Alto Networks.

Trang web rò rỉ dữ liệu mới ra mắt này chủ yếu được sử dụng để tống tiền khách hàng trong các cuộc tấn công kỹ nghệ xã hội ban đầu, với những kẻ đe dọa tuyên bố chúng sẽ bắt đầu công khai tống tiền những người bị ảnh hưởng bởi các cuộc tấn công Salesloft sau ngày 10/10.

Tuy nhiên, trang web này hiện đã bị đóng cửa, tên miền được chuyển hướng thành surina[.]ns[.]cloudflare[.]com và hans[.]ns[.]cloudflare[.]com, cả hai đều đã được Cục Điều tra Liên bang Mỹ (FBI) sử dụng trong quá khứ khi tiến hành các hoạt động thực thi pháp luật nhằm thu giữ tên miền.