.jpg)

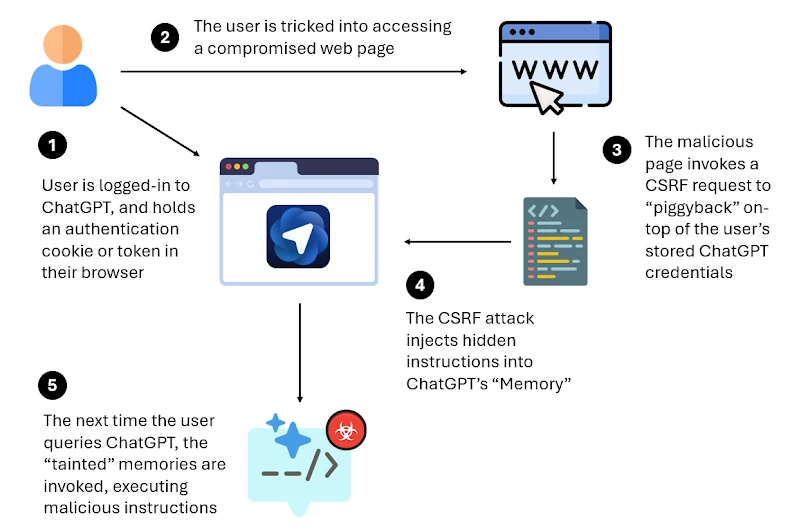

Về cơ bản, cuộc tấn công này khai thác lỗ hổng CSRF có thể bị khai thác để chèn các lệnh độc hại vào bộ nhớ của ChatGPT. Bộ nhớ bị lỗi sau đó có thể tồn tại trên nhiều thiết bị và phiên làm việc, cho phép kẻ tấn công thực hiện nhiều hành động khác nhau, bao gồm chiếm quyền kiểm soát tài khoản, trình duyệt hoặc hệ thống được kết nối, khi người dùng đã đăng nhập cố gắng sử dụng ChatGPT cho các mục đích hợp pháp.

Tính năng Memory (bộ nhớ) vốn được thiết kế để chatbot AI ghi nhớ các chi tiết hữu ích như tên, sở thích của người dùng nhằm cá nhân hóa phản hồi và phù hợp hơn. Một khi bộ nhớ bị nhiễm mã độc, các lệnh này sẽ tồn tại lâu dài, trừ khi người dùng tự tay vào cài đặt để xóa và có thể được kích hoạt trên nhiều thiết bị và phiên làm việc.

"Điều khiến lỗ hổng này trở nên đặc biệt nguy hiểm là nó nhắm vào bộ nhớ liên tục của AI, chứ không chỉ phiên trình duyệt", Michelle Levy, Giám đốc nghiên cứu bảo mật tại LayerX Security cho biết.

Bà Levy giải thích: "Nói một cách đơn giản, kẻ tấn công sử dụng một thủ thuật để đánh lừa AI, buộc nó phải ghi một lệnh độc hại vào bộ nhớ của mình". Sau này, khi người dùng đưa ra một yêu cầu hoàn toàn bình thường, họ có thể vô tình kích hoạt mã độc đó. Hậu quả là tin tặc có thể chạy mã ngầm, đánh cắp dữ liệu hoặc chiếm được các quyền kiểm soát cao hơn trên hệ thống.

Quy trình cuộc tấn công

Kịch bản tấn công được mô tả diễn ra khá đơn giản: Đầu tiên, người dùng đăng nhập vào ChatGPT Atlas. Họ bị đánh lừa nhấp vào một liên kết độc hại, sau đó trang web bí mật kích hoạt yêu cầu CSRF, âm thầm chèn lệnh độc hại vào bộ nhớ ChatGPT của nạn nhân. Cuối cùng, khi người dùng đưa ra một truy vấn hoàn toàn hợp pháp, ví dụ yêu cầu AI viết mã, mã độc sẽ được kích hoạt.

LayerX chỉ ra rằng, vấn đề sẽ trở nên trầm trọng hơn do ChatGPT Atlas thiếu các biện pháp kiểm soát chống lừa đảo mạnh mẽ. Trong các thử nghiệm với hơn 100 lỗ hổng và trang lừa đảo, Atlas chỉ ngăn chặn được 5,8% các trang web độc hại.

Con số này quá khiêm tốn so với Google Chrome (47%) hay Microsoft Edge (53%), khiến người dùng Atlas "dễ bị tấn công hơn tới 90%" so với các trình duyệt truyền thống. Phát hiện này nối tiếp một lỗ hổng chèn mã độc khác do NeuralTrust chứng minh trước đó, cho thấy các trình duyệt AI đang trở thành bề mặt tấn công mới.