ĐIỂM TIN TRONG NƯỚC

Ban Cơ yếu Chính phủ tổ chức diễn tập thực chiến bảo đảm an toàn thông tin mạng năm 2025

Ngày 03/10, Trung tâm Công nghệ thông tin và Giám sát an ninh mạng, Ban Cơ yếu Chính phủ tổ chức khai mạc diễn tập thực chiến bảo đảm an toàn thông tin mạng cho hệ thống công nghệ thông tin tại Ban Cơ yếu Chính phủ năm 2025. Phát biểu tại buổi khai mạc, đồng chí Nguyễn Hữu Hùng, Phó Trưởng ban Ban Cơ yếu Chính phủ cho biết: Diễn tập thực chiến bảo đảm an toàn thông tin mạng là hoạt động thường niên có ý nghĩa quan trọng, thể hiện tinh thần chủ động, sẵn sàng chiến đấu và năng lực ứng phó kịp thời của ngành Cơ yếu trước các nguy cơ, thách thức ngày càng phức tạp trên không gian mạng, nhằm đáp ứng yêu cầu bảo mật, an toàn thông tin và an ninh mạng trong tiến trình chuyển đổi số quốc gia.

Thiếu tướng Nguyễn Hữu Hùng, Phó Trưởng ban Ban Cơ yếu Chính phủ phát biểu tại buổi khai mạc diễn tập

Đồng chí Nguyễn Hữu Hùng nhấn mạnh, diễn tập là phép thử toàn diện cho công nghệ - quy trình - con người, kiểm chứng công nghệ, phát hiện điểm yếu, chuẩn hóa cơ chế giữa phối hợp - chỉ huy, rút ra bài học giữa tổ chức - vận hành để tăng cường khả năng phòng thủ cho hệ thống.

Lễ phát động Ngày hội Đổi mới sáng tạo Quốc gia 2025

Với chủ đề “Đổi mới sáng tạo toàn dân - Động lực phát triển quốc gia”, Ngày hội Đổi mới sáng tạo Quốc gia là sự kiện thường niên cấp quốc gia nhằm hiện thực hóa tinh thần của Nghị quyết 57-NQ/TW của Bộ Chính trị về đột phá khoa học, công nghệ, đổi mới sáng tạo và chuyển đổi số quốc gia. Phát biểu chỉ đạo tại lễ hưởng ứng Ngày hội diễn ra vào sáng 01/10, Tổng Bí thư Tô Lâm nhấn mạnh: Ngày hội Đổi mới sáng tạo quốc gia không chỉ là sự kiện quan trọng lần đầu được tổ chức, mà còn là “lời hiệu triệu khơi nguồn tri thức Việt Nam”. Tổng Bí thư khẳng định, tinh thần đổi mới sáng tạo phải được thấm nhuần trong mọi lĩnh vực, từ quản lý nhà nước, hoạt động kinh doanh của doanh nghiệp, tới đời sống hàng ngày của mỗi người dân.

86% doanh nghiệp tại Việt Nam đã ứng dụng AI vào an ninh mạng

Khảo sát của hãng nghiên cứu thị trường IDC và Fortinet cho thấy hơn 8/10 doanh nghiệp lớn tại Việt Nam đã chủ động triển khai trí tuệ nhân tạo (AI) để bảo vệ hệ thống, tự động hóa ứng phó, dự báo mối đe dọa, điều phối sự cố, xây dựng tình báo mối đe dọa và phân tích hành vi. AI tạo sinh cũng dần được chấp nhận tại môi trường doanh nghiệp, chủ yếu là tác vụ nhẹ như vận hành kịch bản, cập nhật quy tắc và chính sách, phát hiện tấn công lừa đảo xã hội, viết quy tắc phát hiện và hỗ trợ điều tra. Tuy nhiên, niềm tin vào AI tự động hóa còn hạn chế, vẫn phải có sự can thiệp từ con người.

Hội thảo “Thanh toán xuyên biên giới: Xu hướng toàn cầu và giải pháp cho Việt Nam”

Ngày 30/9, Hiệp hội Blockchain và Tài sản số Việt Nam (VBA) phối hợp cùng Tether, Basal Pay và 1Matrix tổ chức Hội thảo “Thanh toán xuyên biên giới: Xu hướng toàn cầu và giải pháp cho Việt Nam”. Tại phiên thảo luận “Thanh toán xuyên biên giới - Hướng đi cho Việt Nam”, ông Phan Đức Trung, Chủ tịch VBA, nhận định rằng công nghệ Blockchain và Stablecoin mang lại cơ hội để Việt Nam giải quyết các thách thức trong giao dịch quốc tế. Ông cho rằng các ngân hàng thương mại cần tận dụng công nghệ mới để tăng sức cạnh tranh đồng thời bảo đảm an toàn hệ thống.

Hội thảo đã làm nổi bật bức tranh toàn cảnh về sự chuyển dịch trong lĩnh vực thanh toán xuyên biên giới, nơi nhu cầu giao dịch toàn cầu đang tăng trưởng mạnh mẽ. Ứng dụng Blockchain và Stablecoin vào thanh toán xuyên biên giới là một xu thế toàn cầu tất yếu và là một giải pháp khả thi, hiệu quả cho Việt Nam.

Diễn đàn về tài sản số tại Việt Nam

Ngày 02/10, trong khuôn khổ Ngày hội Đổi mới sáng tạo Quốc gia, Diễn đàn “Thị trường tài sản số: Từ xu hướng tới bứt phá” được Bộ Tài chính, Bộ Khoa học và Công nghệ (KH&CN), Ủy ban Chứng khoán Nhà nước và VBA phối hợp tổ chức. Phát biểu khai mạc, ông Vũ Quốc Huy, Giám đốc Trung tâm Đổi mới sáng tạo Quốc gia (NIC) nhấn mạnh, bối cảnh kinh tế số toàn cầu đang chứng kiến sự dịch chuyển mạnh mẽ, trong đó tài sản mã hóa (TSMH) nổi lên với tốc độ tăng trưởng nhanh chưa từng có.

Số liệu từ Chainalysis cho thấy, giá trị giao dịch trên chuỗi tại khu vực châu Á - Thái Bình Dương đã tăng từ 81 tỷ USD hàng tháng vào tháng 7/2022 lên 244 tỷ USD vào cuối năm 2024. Trong đó, Việt Nam hiện đứng thứ ba trong khu vực với dòng vốn TSMH vào thị trường vượt 220 tỷ USD, tăng 55% so với năm trước đó, phản ánh rõ nhu cầu lớn trong chuyển tiền, tiết kiệm và ứng dụng trong các dịch vụ số.

Thiệt hại hơn 12.000 tỷ đồng từ lừa đảo chiếm đoạt tài sản trên không gian mạng

Từ tháng 12/2019 đến 5/2024, lực lượng chức năng đã phát hiện gần 20.000 vụ và hơn 17.000 đối tượng lừa đảo chiếm đoạt tài sản trên không gian mạng, thiệt hại số tiền hơn 12.000 tỷ đồng. Riêng năm 2024, số tiền thiệt hại do hoạt động lừa đảo là trên 4.200 tỷ đồng. Thông tin được Thượng tá Nguyễn Thành Chung, Cục An ninh mạng và Phòng, chống tội phạm sử dụng công nghệ cao, Bộ Công an chia sẻ tại Diễn đàn “Thị trường tài sản số: Từ xu hướng tới bứt phá”.

Nhận xét thị trường TSMH Việt Nam đang diễn ra sôi động, song Thượng tá Chung chỉ ra thực tế bên cạnh giao dịch trên sàn quốc tế, hoạt động trao đổi, mua bán TSMH giữa cá nhân với cá nhân trên không gian mạng còn được tổ chức theo dạng “chợ đen”.

3 năm liên tiếp Hà Nội dẫn đầu cả nước về đổi mới sáng tạo

Sáng ngày 01/10, trong khuôn khổ Ngày hội Đổi mới sáng tạo quốc gia 2025, Bộ KH&CN đã công bố kết quả Chỉ số đổi mới sáng tạo cấp địa phương (PII) năm 2025. Theo đó, Hà Nội tiếp tục giữ vị trí số 1 cả nước, đánh dấu năm thứ ba liên tiếp Thủ đô dẫn đầu bảng xếp hạng. Theo Bộ KH&CN, kết quả này phản ánh rõ vai trò tiên phong của Hà Nội trong việc phát triển mô hình kinh tế - xã hội dựa trên khoa học, công nghệ và đổi mới sáng tạo. Thủ đô không chỉ duy trì vị trí dẫn đầu mà còn khẳng định vai trò “đầu tàu” trong việc dẫn dắt, truyền cảm hứng và tạo động lực cho các địa phương khác.

“Việt Nam sẽ trở thành cứ điểm R&D của Qualcomm”

Tại Diễn đàn “Thúc đẩy đổi mới sáng tạo, phát triển các ngành công nghệ chiến lược” diễn ra vào chiều ngày 02/10, ông Thiều Phương Nam, Tổng Giám đốc Qualcomm Việt Nam, Campuchia và Lào chia sẻ, Qualcomm đã chi khoảng 105 tỷ USD cho R&D trong 40 năm hoạt động. Theo ông Nam, trong chuyến thăm vừa qua, CEO của Qualcomm khẳng định cam kết trong việc mở rộng các hoạt động R&D của tập đoàn tại Việt Nam. Việt Nam sẽ trở thành cứ điểm R&D quan trọng của Qualcomm trên toàn cầu với nguồn nhân lực công nghệ chất lượng và sự hỗ trợ rất tốt từ chính sách của Chính phủ.

CIO CSO 2025: Xây dựng chiến lược an ninh mạng vững chắc trong kỷ nguyên AI

Ngày 01/10, tại Hà Nội đã diễn ra Hội nghị Lãnh đạo Công nghệ thông tin và An toàn thông tin 2025 (CIO CSO 2025) với chủ đề “Chiến lược An ninh mạng - Kiến tạo tương lai bền vững trong kỷ nguyên vận hành bởi AI”. Sự kiện do Viện Nghiên cứu Chính sách và Chiến lược, phối hợp cùng Công ty An ninh mạng Viettel và IEC tổ chức.

Tại Hội nghị CIO CSO 2025, các chuyên gia nhấn mạnh AI đang trở thành động lực quan trọng cho phát triển kinh tế - xã hội, song cũng tiềm ẩn nhiều rủi ro an ninh. Bên cạnh kinh nghiệm ứng dụng AI trong doanh nghiệp, hội nghị còn chỉ rõ những thách thức về dữ liệu, an toàn thông tin và nhu cầu cấp thiết xây dựng chiến lược bảo mật toàn diện.

Chặn 818 tài khoản Facebook liên quan hoạt động tội phạm sử dụng công nghệ cao

Theo thông tin từ Báo Lao động, Bộ Công an đã chủ động rà quét, xác minh và yêu cầu ngăn chặn truy cập hơn 19.000 trang mạng, 818 tài khoản Facebook, 92 tài khoản TikTok và 36 tài khoản Zalo được xác định có dính líu đến hành vi tội phạm sử dụng công nghệ cao. Các tài khoản này được cho là đã sử dụng mạng xã hội để quảng bá thông tin giả mạo, chiêu trò lừa đảo, phát tán nội dung vi phạm pháp luật hoặc hỗ trợ các hoạt động bất hợp pháp tinh vi.

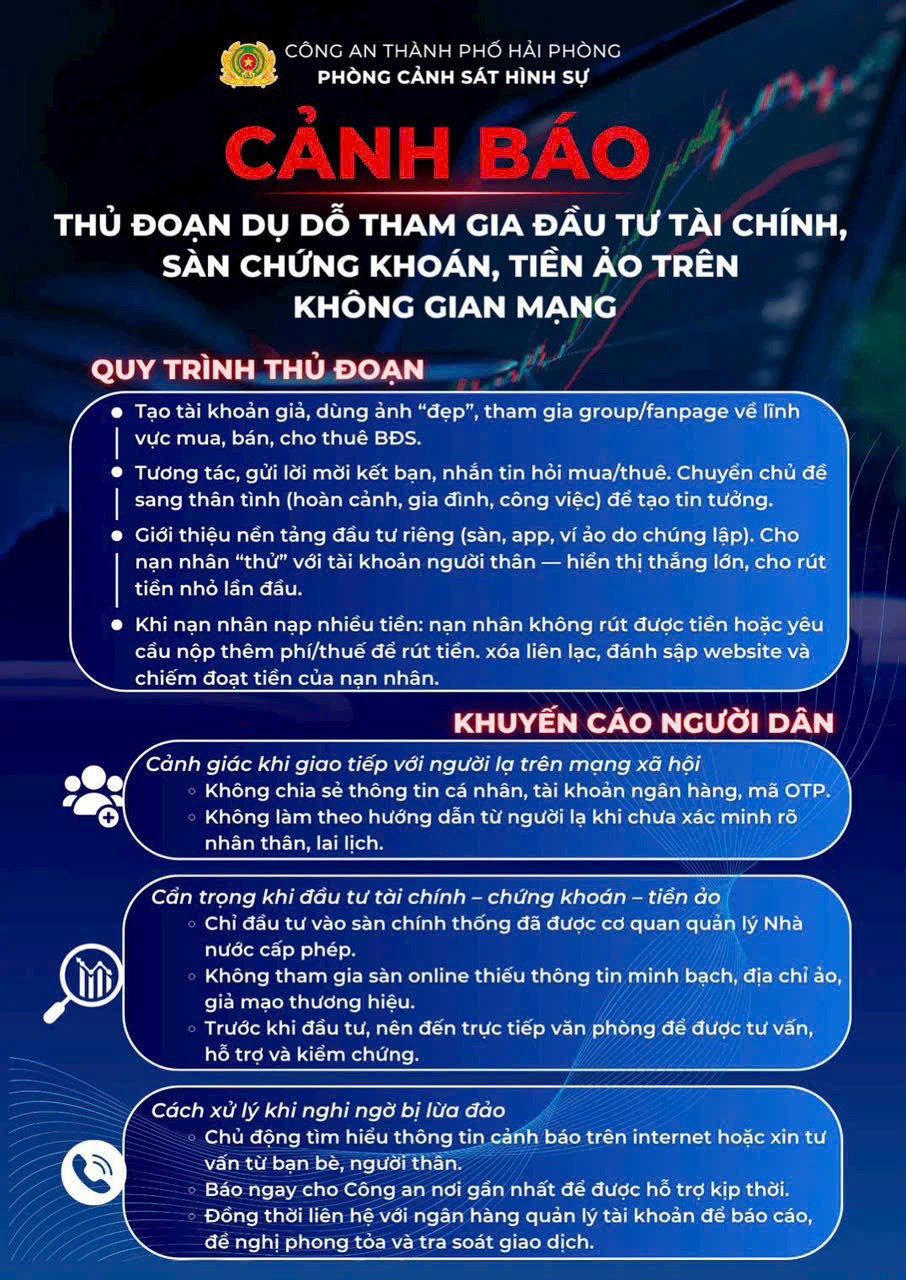

Công an Thành phố Hải Phòng cảnh báo chiêu trò lừa đảo đầu tư tài chính, tiền ảo qua mạng

Phòng Cảnh sát hình sự, Công an Thành phố Hải Phòng cảnh báo nhiều thủ đoạn lừa đảo trên mạng, kẻ xấu dụ dỗ người dân đầu tư tài chính, chứng khoán, tiền ảo để chiếm đoạt tài sản. Theo đó, kẻ lừa đảo thường tạo tài khoản giả và tham gia các nhóm bất động sản để tiếp cận người dùng. Chúng tạo sự tin tưởng bằng cách kết bạn, nhắn tin hỏi mua hoặc thuê tài sản. Sau khi có được sự chú ý, chúng chuyển sang chia sẻ chuyện cá nhân, rồi giới thiệu nền tảng đầu tư riêng. Nạn nhân ban đầu thường được cho thắng lớn, rút được tiền nhỏ để tin tưởng.

Cảnh báo lừa đảo của Công an Thành phố Hải Phòng

Khi nạn nhân nạp số tiền lớn hơn, chúng chặn rút hoặc yêu cầu nộp thêm phí, thuế. Cuối cùng, kẻ lừa đảo xóa liên lạc, đánh sập website và chiếm đoạt toàn bộ tiền. Công an Thành phố Hải Phòng khuyến cáo người dân cảnh giác với người lạ trên mạng xã hội, không chia sẻ thông tin cá nhân, tài khoản ngân hàng hay mã OTP. Cần cẩn trọng khi đầu tư tài chính, chứng khoán, tiền ảo. Trong trường hợp bị lừa đảo, báo ngay cho Công an nơi gần nhất để được hỗ trợ kịp thời

Người dân Việt Nam và Malaysia chịu tổn thất nặng nề nhất từ lừa đảo trực tuyến

Báo cáo Tình hình lừa đảo tại Đông Nam Á 2025 chỉ ra rằng, tốc độ gia tăng của lừa đảo trực tuyến, mức độ tinh vi và tác động liên quan khủng hoảng tinh thần của các nạn nhân từ lừa đảo, đặc biệt tại Việt Nam và Malaysia. Không chỉ mất tiền, nhiều nạn nhân còn rơi vào trạng thái khủng hoảng tâm lý. Tại Việt Nam, có đến 18% nạn nhân chọn im lặng, trong khi tại Malaysia con số này là 23% và ở Thái Lan lên tới 25%. Hậu quả tinh thần còn thể hiện ở sự mất niềm tin vào môi trường trực tuyến. Rất nhiều người nạn nhân đã quyết định hạn chế sử dụng ví điện tử, dịch vụ ngân hàng số, hay các ứng dụng thương mại điện tử. Đây là một nghịch lý đáng lo ngại trong bối cảnh các quốc gia Đông Nam Á, bao gồm Việt Nam và Malaysia, đang thúc đẩy mạnh mẽ chuyển đổi số như một động lực phát triển kinh tế.

Gần 50.000 tường lửa Cisco dễ bị khai thác lỗ hổng

Ngày 30/9, dịch vụ giám sát mối đe dọa The Shadowserver Foundation báo cáo rằng, các đợt rà quét của họ đã phát hiện hơn 48.800 trường hợp thiết bị tường lửa Cisco Adaptive Security Appliance (ASA) và Firewall Threat Defense (FTD) trên Internet dễ bị tấn công bởi lỗ hổng CVE-2025-20333 và CVE-2025-20362. Các lỗ hổng này cho phép kẻ tấn công thực thi mã tùy ý và truy cập vào các điểm cuối URL bị hạn chế liên quan đến truy cập VPN. Đáng chú ý, cả hai lỗ hổng bảo mật đều có thể bị khai thác từ xa mà không cần xác thực.

Cảnh báo lỗ hổng Linux Sudo nghiêm trọng bị khai thác trong các cuộc tấn công

Ngày 30/6, Rich Mirch - Nhà nghiên cứu bảo mật tại công ty an ninh mạng Stratascale cho biết đã phát hiện lỗ hổng nghiêm trọng (CVE-2025-32463, điểm CVSS: 9.3) trong gói Sudo, cho phép kẻ tấn công thực thi các lệnh đặc quyền cấp root trên hệ điều hành Linux. Kẻ tấn công cục bộ có thể khai thác lỗ hổng này để leo thang đặc quyền bằng cách sử dụng tùy chọn -R (--chroot), ngay cả khi chúng không có trong danh sách sudoers, một tệp cấu hình chỉ định người dùng hoặc nhóm nào được phép thực thi lệnh với quyền cao hơn.

Tin tặc Trung Quốc nhắm mục tiêu vào các tổ chức chính phủ và viễn thông bằng phần mềm độc hại Net-Star

Theo báo cáo của công ty an ninh mạng Palo Alto Networks (Mỹ), nhóm tin tặc APT Phantom Taurus đến từ Trung Quốc đã nhắm mục tiêu vào các tổ chức chính phủ và viễn thông, để thực hiện hoạt động gián điệp trong hơn hai năm qua. Palo Alto Networks giải thích rằng Phantom Taurus sử dụng cơ sở hạ tầng hoạt động chung dành riêng cho APT Trung Quốc. Từ năm 2025, nhóm Phantom Taurus bắt đầu sử dụng Net-Star, một dòng phần mềm độc hại .NET nhắm vào các máy chủ web IIS, bao gồm backdoor IIServerCore và hai biến thể trình tải phần mềm độc hại .NET AssemblyExecuter.

California ban hành luật an toàn AI nhắm vào các BigTech

Nhằm giải quyết những lo ngại về tính an toàn và bảo mật của các mô hình AI phức tạp, Thống đốc California Gavin Newsom đã ký một đạo luật mới. Luật này yêu cầu các công ty AI phải tiết lộ cách họ kiểm tra và bảo vệ công nghệ của mình, đặc biệt là các biện pháp chống lại việc đánh cắp sở hữu trí tuệ và các rủi ro an ninh khác. Theo luật mới, các công ty cũng phải báo cáo những sự cố an toàn nghiêm trọng như các mối đe dọa vũ khí sử dụng mô hình, những cuộc tấn công mạng lớn hoặc mất quyền kiểm soát mô hình trong vòng 15 ngày cho các quan chức tiểu bang.

Allianz Life xác nhận 1,5 triệu khách hàng bị ảnh hưởng bởi vụ vi phạm dữ liệu xảy ra vào tháng 7/2025

Tuần qua, công ty bảo hiểm Allianz Life thông báo cho khoảng 1,5 triệu khách hàng rằng, thông tin cá nhân của họ đã bị đánh cắp trong vụ vi phạm dữ liệu vào tháng 7/2025. Theo đó, sự cố xảy ra vào ngày 16/7 và liên quan đến hệ thống quản lý quan hệ khách hàng (CRM) dựa trên nền tảng đám mây của bên thứ ba được Allianz Life sử dụng. Trong thông báo mới đây, công ty bảo hiểm xác nhận vụ vi phạm ảnh hưởng đến dữ liệu của 1.497.036 khách hàng, chuyên gia tài chính và một số nhân viên của Allianz Life. Thông tin cá nhân bị đánh cắp bao gồm họ tên, địa chỉ, ngày sinh và số an sinh xã hội.

Hãng hàng không Canada WestJet cho biết tin tặc đã đánh cắp dữ liệu khách hàng

Mới đây, hãng hàng không Canada WestJet xác nhận thông tin cá nhân của khách hàng đã bị đánh cắp trong vụ tấn công mạng vào tháng 6/2025, liên quan đến việc truy cập trái phép vào một số hệ thống nội bộ, ảnh hưởng đến tính khả dụng của ứng dụng và trang web của WestJet. Vào tháng 7/2025, WestJet cho biết sự cố được ngăn chặn hoàn toàn, đồng thời cho biết tin tặc có thể đánh cắp một số dữ liệu từ hệ thống của hãng. Tuần này, hãng hàng không tiết lộ rằng thông tin cá nhân do hành khách cung cấp để đặt chỗ hoặc di chuyển đã bị xâm phạm. Theo WestJet, họ tên, thông tin liên lạc, giấy tờ tùy thân và một số thông tin khác đã bị đánh cắp.

Cảnh báo lỗ hổng Termix Docker có thể lộ toàn bộ thông tin SSH

Một lỗ hổng nghiêm trọng vừa được phát hiện trong image Docker chính thức của Termix, cho phép kẻ tấn công truy cập trái phép vào các thông tin SSH nhạy cảm. Sự cố xuất phát từ một cấu hình sai trong môi trường reverse proxy Nginx, khiến backend của Termix xác định tất cả các yêu cầu đến đều xuất phát từ localhost. Hậu quả là endpoint nội bộ lưu trữ thông tin SSH, bao gồm địa chỉ máy chủ, tên đăng nhập và mật khẩu, có thể bị truy xuất mà không cần xác thực.

Người dùng Gmail Business hiện có thể gửi email được mã hóa

Ngày 02/10, Google cho biết người dùng Gmail Business hiện có thể gửi email được mã hóa đầu cuối đến những người sử dụng bất kỳ dịch vụ hoặc nền tảng email nào. Theo đó, người dùng phải bật tùy chọn “Additional encription” khi soạn thảo mail, điều này đảm bảo rằng email sẽ được tự động giải mã khi người nhận là người đăng ký Google Workspace. Trong trường hợp người nhận không phải là người dùng Gmail, họ sẽ nhận được liên kết để đăng nhập và xem email trong phiên bản Gmail hạn chế. Sau khi nhấp vào liên kết, người nhận có thể xem và trả lời mail đã mã hóa bằng tài khoản Google Workspace client.

Lỗ hổng nghiêm trọng trên Router TOTOLINK X6000R cho phép thực thi mã tùy ý

Router TOTOLINK X6000R vừa được phát hiện tồn tại 03 lỗ hổng bảo mật nghiêm trọng trong phiên bản firmware V9.4.0cu.1360_B20241207. Các lỗ hổng này cho phép kẻ tấn công không xác thực gây ra tình trạng từ chối dịch vụ, làm hỏng các tệp hệ thống và thực thi các lệnh tùy ý trên thiết bị. Ba lỗ hổng này đều tập trung tại giao diện web của router, cụ thể là điểm cuối /cgi-bin/cstecgi.cgi. Do không áp dụng kiểm tra đầu vào đầy đủ, các payload tinh vi có thể được chèn vào, làm đảo lộn hoạt động dự kiến và chiếm quyền điều khiển thiết bị.

DrayTek cảnh báo về lỗ hổng thực thi mã từ xa trong Router Vigor

Ngày 02/10, DrayTek đưa ra cảnh báo về lỗ hổng bảo mật trong một số mẫu Router Vigor dẫn đến thực thi mã tùy ý. Với mã định danh CVE-2025-10547, lỗ hổng này có thể được kích hoạt khi những kẻ tấn công từ xa gửi các yêu cầu HTTP hoặc HTTPS độc hại đến giao diện người dùng web (WebUI) của thiết bị. DrayTek lưu ý rằng có thể giảm thiểu rủi ro WAN bằng cách vô hiệu hóa quyền truy cập WebUI/SSL VPN từ xa hoặc hạn chế nó bằng ACL/VLAN. Tuy nhiên, WebUI vẫn có thể truy cập được qua mạng LAN, dễ bị tấn công cục bộ.

Lỗ hổng zero-day nghiêm trọng của VMware cho phép leo thang đặc quyền

Ngày 29/9, công ty an ninh mạng Broadcom tiết lộ lỗ hổng đã được vá trong phần mềm VMware Tools và VMware Aria Operations là CVE-2025-41244 - cho phép kẻ tấn công chiếm quyền root mà không cần xác thực, đã bị nhóm tin tặc UNC5174 khai thác ngoài thực tế từ giữa tháng 10/2024. Để khai thác lỗ hổng này, kẻ tấn công cục bộ không có đặc quyền có thể thiết kế một tệp nhị phân độc hại trong bất kỳ đường dẫn biểu thức chính quy nào. Một vị trí phổ biến đơn giản bị tin tặc UNC5174 lợi dụng trong thực tế là /tmp/httpd.

Microsoft công bố các bản cập nhật cho các dịch vụ bảo mật quan trọng

Ngày 30/9, Microsoft công bố giải pháp SIEM và SOAR Sentinel phát triển thành một nền tảng thống nhất. Điều này cho phép các chuyên gia bảo mật theo dõi đường đi của cuộc tấn công, đánh giá phạm vi ảnh hưởng và ưu tiên các phản ứng một cách rõ ràng hơn. Security Copilot được xây dựng trên nền tảng này, cho phép các nhóm bảo mật tạo ra các agent AI tùy chỉnh (không cần lập trình) tích hợp liền mạch vào quy trình làm việc hàng ngày. Ngoài ra, việc ra mắt Microsoft Security Store mới giúp đơn giản hóa việc khám phá, triển khai các agent và giải pháp.

Dữ liệu của FEMA và CBP bị đánh cắp thông qua khai thác Citrix

Ngày 29/9, một lỗ hổng bảo mật sản phẩm Citrix có tên CitrixBleed 2 được cho là đã bị khai thác trong một cuộc tấn công, dẫn đến việc đánh cắp dữ liệu nhân viên từ Cơ quan Quản lý tình trạng khẩn cấp Liên bang (FEMA) cũng như Cục Hải quan và Biên phòng Mỹ (CBP).

Lỗ hổng OpenSSL cho phép khôi phục khóa bí mật, thực thi mã và tấn công DoS

OpenSSL đã công bố sự ra mắt của một số phiên bản mới của bộ công cụ SSL/TLS nguồn mở, bao gồm các bản vá cho ba lỗ hổng bảo mật. Các phiên bản 3.5.4, 3.4.3, 3.3.5, 3.2.6, 3.0.18, 1.0.2zm và 1.1.1zd của thư viện OpenSSL đã được phát hành. Hầu hết các phiên bản này đều khắc phục cả ba lỗ hổng được theo dõi là CVE-2025-9230 (sự cố đọc/ghi ngoài giới hạn có thể bị khai thác thực thi mã tùy ý hoặc tấn công từ chối dịch vụ), CVE-2025-9231 (cho phép kẻ tấn công khôi phục khóa bí mật) và CVE-2025-9232 (dẫn đến tấn công từ chối dịch vụ).

Người dùng Android tại UAE bị nhắm mục tiêu bởi phần mềm gián điệp mới

Ngày 02/10, công ty an ninh mạng ESET đã phân tích hai dòng phần mềm gián điệp mới nhắm vào người dùng Android tại Các Tiểu vương quốc Ả Rập Thống nhất (UAE). Phần mềm độc hại có tên ProSpy và ToSpy, được ngụy trang dưới dạng ứng dụng Signal và ToTok. Các ứng dụng độc hại này không được phân phối thông qua các cửa hàng ứng dụng chính thức và yêu cầu cài đặt thủ công. Một trong những trang web phân phối ToSpy đã mô phỏng Samsung Galaxy Store. Cả hai dòng phần mềm gián điệp này liên tục đánh cắp dữ liệu và tệp nhạy cảm từ các thiết bị Android.

Hướng dẫn của Google về bảo vệ chống lại các cuộc tấn công của tin tặc Salesforce

Ngày 01/10, Google Cloud đã đưa ra các khuyến nghị tăng cường bảo mật chủ động có thể giúp các tổ chức bảo vệ hệ thống trước các cuộc tấn công do tin tặc UNC6040 thực hiện, đây là tác nhân đe dọa đứng sau chiến dịch đánh cắp dữ liệu và tống tiền gần đây của Salesforce và ảnh hưởng đến một số tổ chức lớn.

Các tổ chức được cảnh báo về lỗ hổng Meteobridge bị khai thác

Ngày 02/10, Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) đã cảnh báo rằng, lỗ hổng Meteobridge được vá vào tháng 5/2025 đã bị khai thác trong các cuộc tấn công, đồng thời bổ sung lỗ hổng vào danh mục Lỗ hổng khai thác đã biết (KEV). Với mã định danh CVE-2025-4008 (điểm CVSS: 8.7), sự cố này xảy ra do dữ liệu đầu vào do người dùng kiểm soát được phân tích cú pháp và sử dụng trong lệnh eval mà không được lọc kỹ càng. Hơn nữa, vì tập lệnh CGI dễ bị tấn công nằm trong thư mục public nên nó không được bảo vệ bằng xác thực, cho phép kẻ tấn công chưa được xác thực khai thác lỗi thông qua lệnh curl.

Bản vá Chrome 141 và Firefox 143 khắc phục các lỗ hổng nghiêm trọng

Tuần này, Google và Mozilla đã phát hành bản cập nhật trình duyệt Chrome và Firefox để giải quyết nhiều lỗ hổng bảo mật nghiêm trọng. Google đã nâng cấp Chrome 141 với 21 bản vá lỗi bảo mật, bên cạnh 8 lỗ hổng bảo mật có mức độ trung bình, bao gồm các sự cố rò rỉ thông tin kênh bên trong Storage và Tab, lỗ hổng triển khai không phù hợp trong Media và Omnibox, lỗ hổng đọc ngoài giới hạn trong Media và lỗ hổng off-by-onetrong công cụ JavaScript V8. Trong một diễn biến khác, Mozilla đã phát hành Firefox 143.0.3 với bản vá cho hai lỗ hổng nghiêm trọng trong các thành phần Graphics và JavaScript Engine.

Red Hat xác nhận vụ tấn công GitLab Instance và đánh cắp dữ liệu

Ngày 02/10, Red Hat xác nhận rằng một trong những phiên bản GitLab của họ đã bị tấn công, sau khi một tác nhân đe dọa tuyên bố đã đánh cắp dữ liệu nhạy cảm và khách hàng của công ty. Nhóm tin tặc tự xưng là Crimson Collective, tuyên bố đã đánh cắp 570 GB dữ liệu nén từ 28.000 kho lưu trữ riêng tư, bao gồm mã nguồn, thông tin đăng nhập, secret và cấu hình. Những kẻ tấn công cũng tuyên bố đã sử dụng thông tin bị xâm phạm để truy cập vào cơ sở hạ tầng của khách hàng Red Hat.

Chiến dịch Zero‑Click mới sử dụng tệp ảnh DNG độc hại nhắm vào WhatsApp

Một chuỗi khai thác Zero-Click mới đây nhắm vào WhatsApp để chiếm quyền điều khiển trên iOS, macOS và iPadOS. Kẻ tấn công gửi một tệp ảnh DNG độc hại và nhờ cơ chế xử lý media tự động của ứng dụng, payload được kích hoạt ngay khi tin nhắn được ghi nhận mà không cần nạn nhân tương tác. Tính im lặng của phương thức này khiến việc phát hiện gần như không thể.

ENISA cho biết nhiều cuộc tấn công mạng nhắm vào OT của EU

Cơ quan an ninh mạng Liên minh châu Âu (ENISA) đã công bố báo cáo Bối cảnh mối đe dọa năm 2025, cho thấy một tỷ lệ đáng kể các cuộc tấn công nhằm vào EU trong năm qua nhắm vào các hệ thống công nghệ vận hành (OT). Báo cáo dựa trên phân tích gần 4.900 sự cố an ninh mạng được ghi nhận từ tháng 7/2024 đến tháng 6/2025. ENISA lưu ý rằng: “Các mối đe dọa về OT chiếm 18,2%, phản ánh mức độ nguy hiểm ngày càng tăng của các hệ thống công nghiệp và quan trọng khi chúng ngày càng được kết nối và nhắm mục tiêu nhiều hơn”.

766.000 người bị ảnh hưởng bởi vụ vi phạm dữ liệu tại nhà cung cấp phần mềm Motility

Công ty phần mềm Motility Software Solutions đang thông báo cho hơn 766.000 người rằng, thông tin cá nhân của họ đã bị xâm phạm trong một cuộc tấn công mã độc tống tiền, dữ liệu bị ảnh hưởng bao gồm họ tên, địa chỉ, số điện thoại, địa chỉ email, ngày sinh, số an sinh xã hội và số giấy phép lái xe. Vụ vi phạm dữ liệu ban đầu được công ty mẹ của Motility là Reynolds and Reynolds tiết lộ vào ngày 12/9.

Tập đoàn bia khổng lồ Nhật Bản Asahi xác nhận bị tấn công bằng mã độc tống tiền

Ngày 03/10, công ty sản xuất Asahi tiết lộ rằng một cuộc tấn công mã độc tống tiền đã gây ra sự gián đoạn hoạt động công nghệ thông tin, khiến công ty phải đóng cửa các nhà máy trong tuần này. Asahi cho biết cuộc điều tra đã được tiến hành với các bằng chứng phát hiện về hành vi đánh cắp dữ liệu từ các thiết bị bị xâm phạm. Mặc dù vậy, hiện chưa có nhóm tin tặc nào lên tiếng nhận trách nhiệm vụ cuộc tấn công, điều này ngụ ý rằng công ty có thể vẫn chưa phản hồi yêu cầu của kẻ tấn công, vẫn đang đàm phán hoặc đã trả tiền chuộc.

Renault và Dacia UK cảnh báo về việc vi phạm dữ liệu ảnh hưởng đến khách hàng

Ngày 02/10, khách hàng của Renault và Dacia tại Vương quốc Anh đã được thông báo thông tin nhạy cảm mà họ chia sẻ với nhà sản xuất ô tô, đã bị xâm phạm sau vụ vi phạm dữ liệu tại nhà cung cấp bên thứ ba. Thông tin này bao gồm họ tên, giới tính, số điện thoại, địa chỉ email, số nhận dạng xe, số đăng ký xe. Kẻ tấn công có thể sử dụng những thông tin này để nhắm mục tiêu vào người dùng trong các chiến dịch lừa đảo, gian lận và các hình thức kỹ nghệ xã hội khác. Thông báo của nhà sản xuất ô tô nhấn mạnh rằng thông tin ngân hàng hoặc tài chính không bị lộ do sự cố này.

Signal bổ sung giải pháp mật mã mới chống lại các cuộc tấn công lượng tử

Signal đã công bố ra mắt Sparse Post-Quantum Ratchet (SPQR), một thành phần mật mã mới được thiết kế để chống lại các mối đe dọa từ máy tính lượng tử. SPQR sẽ hoạt động như một cơ chế tiên tiến liên tục cập nhật các khóa mã hóa được sử dụng trong các cuộc hội thoại và loại bỏ các khóa cũ. Thành phần mới đảm bảo rằng ngay cả trong trường hợp bị xâm phạm hoặc đánh cắp khóa, các tin nhắn trong tương lai được trao đổi giữa các bên vẫn sẽ an toàn. Về kỹ thuật mật mã, SPQR sử dụng Cơ chế đóng gói khóa (ML-KEM) thay vì elliptic-curve Diffie-Hellman và có tính năng mã hóa phân đoạn.

Các tin tặc công khai trang web rò rỉ dữ liệu Salesforce để tống tiền 39 nạn nhân

Ngày 03/10, nhóm tin tặc Scattered Lapsus$ Hunters đã công bố một trang web rò rỉ dữ liệu mới nhằm công khai dữ liệu tống tiền 39 công ty bị ảnh hưởng bởi làn sóng vi phạm Salesforce, làm rò rỉ các mẫu dữ liệu bị đánh cắp trong các cuộc tấn công. Các tin tặc đồng thời cảnh báo nạn nhân cần liên hệ để “ngăn chặn việc tiết lộ công khai” dữ liệu của họ trước hạn chót ngày 10/10. Kẻ tấn công cũng đã thêm một mục riêng yêu cầu Salesforce trả tiền chuộc để ngăn chặn mọi dữ liệu của khách hàng bị ảnh hưởng (khoảng 1 tỷ hồ sơ chứa thông tin cá nhân) bị rò rỉ.

Phương thức tấn công CommetJacking nhằm đánh cắp dữ liệu email

Một kỹ thuật tấn công mới có tên CometJacking nhằm khai thác các tham số URL, để chuyển đến trình duyệt Comet AI của Perplexity các hướng dẫn ẩn cho phép truy cập dữ liệu nhạy cảm từ các dịch vụ được kết nối, như email và lịch. Trong trường hợp thực tế, không cần thông tin xác thực hoặc tương tác của người dùng, các tác nhân đe dọa có thể tận dụng cuộc tấn công bằng cách chỉ cần cung cấp một URL độc hại đến mục tiêu. CometJacking là một cuộc tấn công prompt-injection, trong đó chuỗi truy vấn được trình duyệt Comet AI xử lý chứa các lệnh độc hại được thêm vào bằng cách sử dụng tham số “collection” của URL.

Hà Lan khuyến cáo về chatbot AI

Ngày 2/10, Cơ quan Bảo vệ dữ liệu Hà Lan (AP) khuyến cáo các doanh nghiệp và tổ chức không nên hoàn toàn dựa vào chatbot để giao tiếp với khách hàng. Đồng thời, các công ty phải minh bạch nhằm đảm bảo khách hàng nhận biết rõ rằng mình đang tương tác với máy chứ không phải người thật. Điều này nhằm tránh việc chatbot trả lời vòng vo hoặc sai lệch thông tin, gây phiền lòng người dùng.

Lỗi Microsoft Defender gây ra cảnh báo cập nhật BIOS không chính xác

Microsoft đang nỗ lực khắc phục lỗi khiến Defender for Endpoint gắn tag sai firmware BIOS của một số thiết bị là lỗi thời, nhắc nhở người dùng cập nhật. Trong cảnh báo dịch vụ mới đây, gã khổng lồ công nghệ cho biết sự cố ảnh hưởng đến các thiết bị Dell và do lỗi logic Defender for Endpoint gây ra. Mặc dù công ty đã phát triển bản vá lỗi và hiện đang chuẩn bị triển khai, nhưng Microsoft vẫn chưa tiết lộ các khu vực và số lượng khách hàng bị ảnh hưởng bởi các sự cố Defender XDR đang diễn ra này.

Nhóm tin tặc Clop tuyên bố đánh cắp dữ liệu Oracle E-Business Suite

Google đang theo dõi một chiến dịch mã độc tống tiền mới, trong đó các giám đốc điều hành tại nhiều công ty nhận được email tuyên bố rằng dữ liệu nhạy cảm đã bị đánh cắp từ hệ thống Oracle E-Business Suite của họ. “Chúng tôi hiện đang quan sát một chiến dịch email được phát động từ hàng trăm tài khoản bị xâm phạm, phân tích ban đầu của chúng tôi cho thấy ít nhất một trong những tài khoản này trước đây có liên quan đến hoạt động của FIN11, một nhóm tin tặc có động cơ tài chính, được biết đến với các hoạt động tống tiền”, Charles Carmakal, Giám đốc công nghệ của Mandiant - Google Cloud cho biết.

Trong một tuyên bố mới đây, Clop cho biết họ đã xâm phạm Oracle E-Business Suite của công ty trong một cuộc tấn công đánh cắp dữ liệu. “Gần đây, chúng tôi đã xâm nhập vào ứng dụng Oracle E-Business Suite và sao chép rất nhiều tài liệu. Tất cả các tệp tin riêng tư và thông tin khác hiện đang được lưu trữ trên hệ thống của chúng tôi”, nội dung email tống tiền về đánh cắp dữ liệu của Clop.

Phần mềm độc hại Android sử dụng VNC để cung cấp cho kẻ tấn công quyền truy cập thực tế

Một trojan truy cập từ xa (RAT) Android mới có tên Klopatra ngụy trang thành ứng dụng IPTV và VPN, đã lây nhiễm hơn 3.000 thiết bị trên khắp châu Âu. Klopatra được mô tả là một trojan mạnh mẽ, có thể theo dõi màn hình theo thời gian thực, ghi lại dữ liệu đầu vào, mô phỏng điều hướng cử chỉ và có chế độ Virtual Network Computing (VNC) ẩn. Các nhà nghiên cứu tại công ty an ninh mạng Cleafy cho biết, RAT mới này dường như không liên quan đến bất kỳ nhóm phần mềm độc hại Android nào được ghi nhận, có vẻ như chúng là dự án của một nhóm tội phạm mạng nói tiếng của Thổ Nhĩ Kỳ.

Sendit bị FTC kiện vì thu thập dữ liệu trẻ em bất hợp pháp

Ủy ban Thương mại Liên bang Mỹ (FTC) đang tiến hành các thủ tục để kiện công ty điều hành Sendit và CEO của công ty này, vì hành vi thu thập dữ liệu trái phép từ người dùng chưa đủ tuổi cũng như các hành vi đăng ký lừa đảo. Trong một số cáo buộc chú ý, FTC cho rằng Sendit lừa đảo người dùng bằng cách tạo ra những tin nhắn ẩn danh giả mạo, vi phạm các quy định của Đạo luật bảo vệ quyền riêng tư trực tuyến của trẻ em (COPPA), bằng cách thu thập dữ liệu cá nhân của trẻ em dưới 13 tuổi, bao gồm số điện thoại, ngày sinh, ảnh và tên người dùng mạng xã hội, mà không thông báo cho phụ huynh hoặc có được sự đồng ý của họ.

Bộ công cụ MatrixPDF mới biến PDF thành mồi nhử lừa đảo và phần mềm độc hại

Một bộ công cụ phát tán phần mềm độc hại mới có tên MatrixPDF, cho phép kẻ tấn công chuyển đổi các tệp PDF thông thường thành các tệp mồi tương tác, có thể bypass bảo mật email và chuyển hướng nạn nhân đến mục tiêu đánh cắp thông tin đăng nhập hoặc tải xuống mã độc. Công cụ mới này được các nhà nghiên cứu tại bãng bảo mật Varonis phát hiện, họ cho biết quan sát MatrixPDF lần đầu tiên trên một diễn đàn tội phạm mạng.