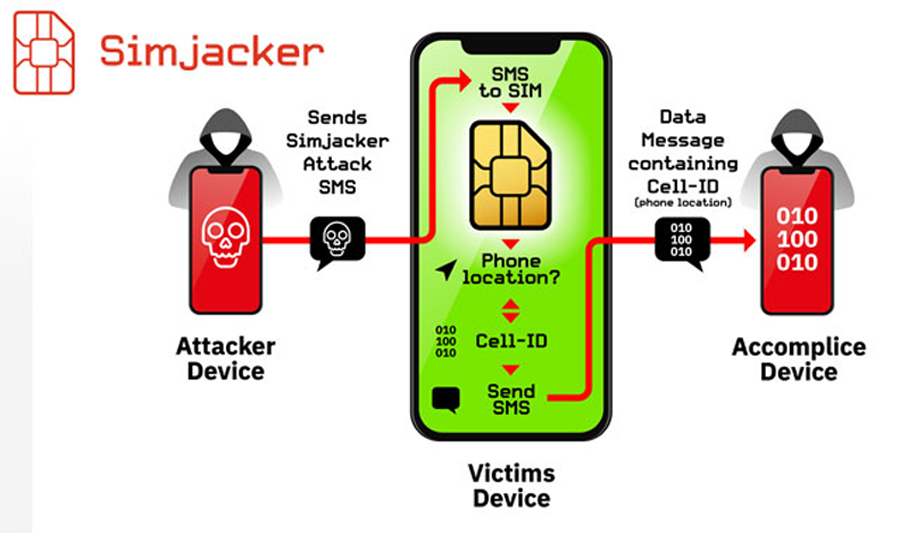

Theo công ty an ninh mạng Bitdefender, việc khai thác thành công lỗ hổng CVE-2019-1125 có thể giúp tin tặc vượt qua các giải pháp phòng chống tấn công đã triển khai. Công ty cho biết, lỗ hổng này ảnh hưởng đến tất cả các vi xử lý được sản xuất từ năm 2012, được trang bị trên laptop và các máy chủ hệ điều hành Windows, Linux và FreeBSD.

Lỗ hổng có thể cho phép kẻ tấn công thực hiện tấn công kênh kề thông qua việc lợi dụng một chỉ lệnh hệ thống có tên SWAPGS, gây rò rỉ dữ liệu trong các thành phần đặc quyền của kernel (nhân) như mật khẩu, mã token, trò chuyện riêng tư, thông tin mã hóa và các dữ liệu khác.

Hình thức tấn công này gây rò rỉ thông tin nhạy cảm từ kernel bằng cách khai thác việc thực thi suy đoán của chỉ lệnh SWAPGS. Khi đó, kẻ tấn công có thể thực hiện tham chiếu ngược (dereferences) bộ nhớ tùy biến trong kernel, từ đó tìm ra dấu vết trong bộ đệm dữ liệu.

Những dấu vết này có thể bị thu thập để dò ra giá trị nằm ở địa chỉ kernel đã biết. Từ đó, tin tặc có thể khai thác lỗ hổng này để tìm kiếm các giá trị trong bộ nhớ kernel (kiểm tra xem một giá trị đã cho có nằm trong địa chỉ kernel đã biết hay không) hoặc các giá trị rò rỉ từ các địa chỉ kernel tùy ý.

Bitdefender đã hợp tác với Intel về nghiên cứu này trong hơn một năm. Theo hãng Intel, công cụ Hypervisor Introspection (HVI) của họ sẽ đảm bảo an toàn cho đến khi bản vá lỗ hổng được phát hành, bằng cách kiểm soát từng chỉ lệnh SWAPGS dễ bị khai thác để đảm bảo nó sẽ không thực thi suy đoán.

Các bản vá đang được các đối tác trong hệ sinh thái như Microsoft triển khai và người dùng được khuyến cáo cài đặt ngay khi các bản vá được phát hành. Ông Gavin Hill, Phó Giám đốc Trung tâm dữ liệu và sản phẩm an toàn mạng tại Bitdefender cho biết, nếu tin tặc hiểu biết về cuộc tấn công này thì sẽ có khả năng lấy được những thông tin quan trọng nhất, được bảo vệ tốt nhất của các công ty và cá nhân trên toàn thế giới. Chúng sẽ có khả năng đánh cắp, tống tiền, phá hoại và gián điệp.

Các cuộc tấn công kiểu này là tinh vi nhất hiện nay, vì nó bắt nguồn từ cách thức hoạt động cơ bản của các CPU hiện đại, đòi hỏi sự hiểu biết cặn kẽ về CPU và hệ điều hành, cũng như về tấn công kênh kề thực thi suy đoán nói chung.

Đỗ Đoàn Kết

Theo Infosecurity

15:00 | 04/05/2018

16:00 | 17/05/2019

10:00 | 06/04/2020

15:00 | 27/04/2018

10:00 | 08/10/2019

09:00 | 25/09/2019

09:00 | 28/04/2024

Trong một chiến dịch tấn công gần đây, các tác nhân đe dọa đã lạm dụng chức năng tìm kiếm của GitHub và sử dụng các kho lưu trữ được thiết kế đặc biệt để phát tán phần mềm độc hại nhằm đánh cắp các khoản thanh toán bằng tiền điện tử.

09:00 | 28/02/2024

Đội ngũ chuyên gia an ninh mạng tại Kaspersky liên tục theo dõi sự phức tạp của các mối đe dọa đối với tổ chức tài chính, bao gồm cả ngân hàng và các mối đe dọa có động cơ tài chính như phần mềm tống tiền đang lan rộng đến nhiều ngành công nghiệp khác nhau. Trong bài viết này, các chuyên gia bảo mật Kaspersky sẽ đánh giá lại các dự đoán của họ trong năm 2023 và đưa ra những xu hướng dự kiến sẽ nổi lên trong năm 2024.

11:00 | 25/01/2024

Chiến dịch phát tán phần mềm độc hại Phemedrone (chiến dịch Phemedrone) thực hiện khai thác lỗ hổng Microsoft Defender SmartScreen (CVE-2023-36025) để bỏ qua cảnh báo bảo mật của Windows khi mở tệp URL.

13:00 | 14/12/2023

RisePro là một phần mềm độc hại đánh cắp thông tin dưới dạng dịch vụ, được xác định lần đầu tiên vào năm 2022. Gần đây, các nhà nghiên cứu của Anyrun nhận thấy hoạt động của phần mềm độc hại này tăng đột biến, đồng thời thay đổi cách giao tiếp với máy chủ điều khiển và kiểm soát (C2), cũng như trang bị những khả năng mới, đặc biệt là các tính năng điều khiển từ xa khiến nó có khả năng hoạt động như một RAT (Remote Access Trojan).

Các nhà nghiên cứu tới từ nhóm tình báo mối đe dọa Cisco Talos đã phát hiện một tác nhân đe dọa mới có nguồn gốc từ Việt Nam là CoralRaider đang thực hiện chiến dịch đánh cắp thông tin đăng nhập, dữ liệu tài chính và tài khoản mạng xã hội của nạn nhân, bao gồm cả tài khoản doanh nghiệp và quảng cáo.

19:00 | 30/04/2024