Đừng sử dụng khóa được mã hoá cứng (Don't Use Hard-coded Keys - DUHK ) – là một lỗ hổng mới, có thể cho phép kẻ xấu khôi phục khoá mã hoá của các kết nối VPN và các phiên làm duyệt web.

Lỗ hổng này ảnh hưởng tới sản phẩm của hàng chục nhà cung cấp, trong đó bao gồm Fortinet, Cisco, TechGuard, những công ty sản xuất thiết bị dựa trên ANSI X9.31 RNG – một thuật toán sinh số giả ngẫu nhiên kết hợp với khoá dùng làm nhân được gắn cứng.

Trước khi bị loại khỏi danh sách các thuật toán sinh số giả ngẫu nhiên của FIPS chấp thuận vào tháng 1/2016, ANSI X9.31 RNG là một trong những tiêu chuẩn mật mã học được sử dụng trong suốt 3 thập kỷ.

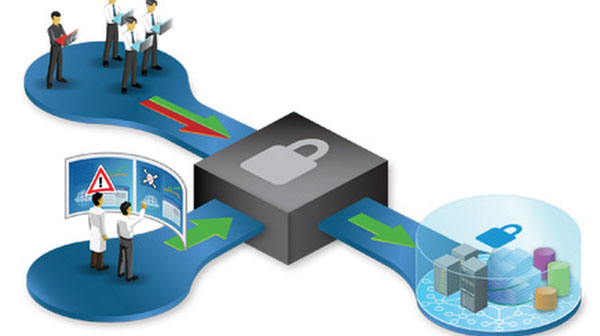

Các bộ sinh số giả ngẫu nhiên (PRNG) không sinh số ngẫu nhiên, mà chỉ tạo ra chuỗi các bit xác định dựa vào một giá trị bí mật ban đầu được gọi là nhân và trạng thái hiện thời. Nó luôn sinh cùng một chuỗi các bit khi được dùng với cùng bộ giá trị ban đầu. Một số nhà cung cấp lưu giá trị bí mật dùng làm nhân đó trong mã nguồn của sản phẩm, điều này khiến cho chúng dễ bị lộ khi dịch ngược firmware.

Các nhà nghiên cứu Shaanan Cohney, Nadia Heninger và Matthew Green đã phát hiện DUHK là kiểu tấn công khôi phục trạng thái cho phép những kẻ xấu “đứng giữa” đã biết giá trị của nhân khôi phục giá trị trạng thái hiện thời sau khi theo dõi một số dữ liệu đầu ra.

Bằng việc sử dụng cả hai giá trị có được, kẻ xấu có thể dùng chúng để tính lại khoá mã hoá và giải mã dữ liệu đã mã hoá như dữ liệu kinh doanh, thông tin đăng nhập, số thẻ tín dụng và các thông tin bí mật khác.

Các nhà nghiên cứu cho biết, để chứng minh tính khả thi của kiểu tấn công này, họ đã phát triển một cuộc tấn công giải mã bị động đầy đủ với các sản phẩm FortiGate VPN gateway dùng FortiOS phiên bản 4. Kết quả dò quét của họ phát hiện ít nhất 23 ngàn thiết bị với địa chỉ Ipv4 công khai đang chạy phiên bản có lỗi của FortiOS.

Dưới đây là một phần danh sách các sản phẩm bị ảnh hưởng mà các nhà cung cấp đã thử nghiệm:

Thông tin cụ thể về lỗ hổng DUHK có được công bố tại địa chỉ https://duhkattack.com/.

05:00 | 29/12/2017

10:00 | 10/04/2024

Một nhà cung cấp dịch vụ trung tâm dữ liệu bị tấn công với hình thức và thủ đoạn tương tự như vụ tấn công mã độc tống tiền vào VnDirect, chỉ khác về loại mã độc cụ thể mà tin tặc dùng để mã hóa dữ liệu.

10:00 | 31/01/2024

Các nhà nghiên cứu tại công ty an ninh mạng CloudSEK (Ấn Độ) cho biết: tin tặc đang phân phối phần mềm đánh cắp thông tin bằng cách lợi dụng điểm cuối Google OAuth có tên MultiLogin để chiếm quyền điều khiển phiên của người dùng và cho phép truy cập liên tục vào các dịch vụ của Google ngay cả sau khi đặt lại mật khẩu.

15:00 | 26/01/2024

Các nhà nghiên cứu bảo mật của công ty an ninh mạng Akamai (Mỹ) phát hiện ra một mạng botnet mới dựa trên Mirai có tên là NoaBot, hiện đang được các tác nhân đe dọa sử dụng như một phần của chiến dịch khai thác tiền điện tử đã hoạt động kể từ đầu năm 2023. Bài viết này sẽ phân tích về đặc điểm của NoaBot và công cụ khai thác tiền điện tử được sử dụng trong chiến dịch tấn công mạng botnet này.

14:00 | 16/01/2024

Các tài khoản X (Twitter) chính thức của Netgear và Hyundai MEA (có hơn 160.000 người theo dõi) là những tài khoản nổi tiếng mới nhất bị tin tặc tấn công để phát tán lừa đảo, nhằm lây nhiễm phần mềm độc hại, chiếm đoạt tiền điện tử của các nạn nhân.

DinodasRAT hay còn được gọi là XDealer là một backdoor đa nền tảng được phát triển bằng ngôn ngữ C++ cung cấp nhiều tính năng độc hại. DinodasRAT cho phép kẻ tấn công theo dõi và thu thập dữ liệu nhạy cảm từ máy tính của mục tiêu. Một phiên bản cho hệ điều hành Windows của phần mềm độc hại này đã được sử dụng trong các cuộc tấn công nhắm mục tiêu vào các thực thể của Chính phủ Guyana và được các nhà nghiên cứu tới từ công ty bảo mật ESET (Slovakia) báo cáo với tên gọi là chiến dịch Jacana. Bài viết sẽ phân tích cơ chế hoạt động của phần mềm độc hại DinodasRAT dựa trên báo cáo của hãng bảo mật Kaspersky.

19:00 | 30/04/2024