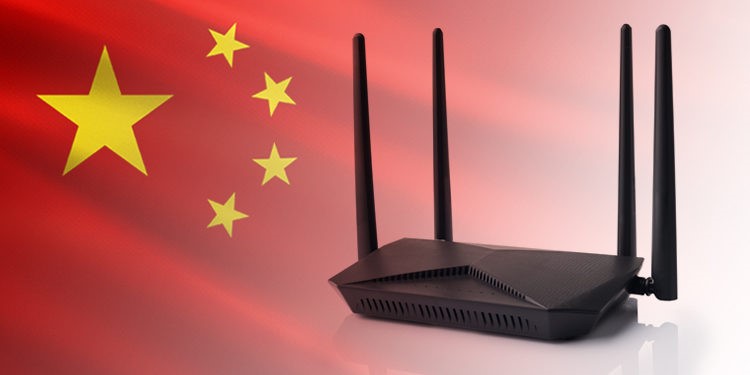

Theo ghi nhận, tin tặc đã thực hiện hàng ngàn cuộc tấn công để khai thác lỗ hổng này. Đặc biệt, tại các nước Hoa Kỳ, Ý, Đức và Ai Cập. Cụ thể, loại mã độc được dùng trong các cuộc tấn công này là Satori - một biến thể mới của botnet Mirai.

Các nhà nghiên cứu đã nhận được những cảnh báo an ninh từ các sensor và honeypot, ghi nhận các cuộc tấn công khai thác một lỗ hổng chưa được xác định trong bộ định tuyến HG532. Mục tiêu của tin tặc là tạo ra một phiên bản cập nhật của botnet Mirai.

Huawei áp dụng giao thức UPnP (Universal Plug and Play) thông qua chuẩn TR-064 để đơn giản hóa việc tích hợp bộ định tuyến Home Gateway dành cho gia đình và doanh nghiệp nhỏ. Bằng việc khai thác lỗi trong chuẩn TR-064 qua cổng 37215 để tiêm nhiễm các shell meta-characters vào dịch vụ nâng cấp thiết bị. Từ đó, cho phép kẻ tấn công từ xa có thể thực thi lệnh tùy ý trên thiết bị. Trong trường hợp này, tin tặc đã tải và thực thi satori.

Đứng sau những vụ tấn công này được xác định là một kẻ tấn công với biệt danh Nexus Zeta - thành viên của HackForums từ năm 2015, hoạt động sôi nổi trên Twitter, GitHub và các dự án botnet của IoT. Các nhà nghiên cứu cũng phát hiện ra một tài khoản Skype và SoundCloud liên kết với tin tặc đã được đăng ký dưới tên Caleb Wilson. Tuy nhiên, chưa thể xác định được đây thực sự có phải là tên thật của Nexus Zeta hay không.

Huwei đã thừa nhận lỗ hổng này và đưa ra thông báo đến người dùng nhằm ngăn chặn việc khai thác.

Thảo Uyên

Theo DarkReading

08:00 | 22/12/2017

09:00 | 22/12/2017

07:00 | 11/02/2019

13:00 | 14/12/2020

14:00 | 23/11/2017

09:00 | 17/01/2018

15:00 | 15/01/2018

14:00 | 10/05/2024

Một lỗ hổng bảo mật mới được phát hiện trong ngôn ngữ lập trình R, có thể bị kẻ tấn công khai thác để tạo tệp RDS (R Data Serialization) độc hại dẫn đến việc thực thi mã tùy ý khi được tải và tham chiếu.

14:00 | 16/01/2024

Các tài khoản X (Twitter) chính thức của Netgear và Hyundai MEA (có hơn 160.000 người theo dõi) là những tài khoản nổi tiếng mới nhất bị tin tặc tấn công để phát tán lừa đảo, nhằm lây nhiễm phần mềm độc hại, chiếm đoạt tiền điện tử của các nạn nhân.

14:00 | 16/01/2024

Theo nghiên cứu mới đây của Zimperium (công ty bảo mật di động có trụ sở tại Hoa Kỳ), 29 họ phần mềm độc hại đã nhắm mục tiêu vào 1.800 ứng dụng ngân hàng trên 61 quốc gia vào năm 2023. Nhiều hơn gần gấp 3 lần năm 2022 với 10 dòng phần mềm độc hại nhắm mục tiêu đến 600 ứng dụng ngân hàng. Có thể thấy được sự phát triển và tiện lợi của các ứng dụng ngân hàng trực tuyến, tuy nhiên chúng cũng đi kèm với nguy cơ tiềm ẩn về an toàn thông tin và gian lận tài chính.

13:00 | 29/12/2023

Các ứng dụng Google Play thường được kiểm soát chặt chẽ và được kiểm duyệt trước khi phân phối, tuy nhiên, tin tặc vẫn có thể sử dụng nhiều kỹ thuật khác nhau để vượt qua các kiểm tra. Nhiều ứng dụng độc hại hiện nay trên Google Play được phát hiện có nguồn cung và giao dịch trên web đen. Bài báo sẽ giới thiệu đến độc giả tổng quan về các loại dịch vụ được rao bán trên web đen để tải lên các phần mềm độc hại trên Google Play dựa theo một báo cáo của Kaspersky.

Hơn 50% trong số 90.310 máy chủ được phát hiện đang triển khai dịch vụ Tinyproxy trên Internet dễ bị tấn công bởi một lỗ hổng bảo mật nghiêm trọng chưa được vá trong công cụ proxy HTTP/HTTPS.

09:00 | 21/05/2024