Theo một báo cáo được công bố mới đây của công ty an ninh mạng Fox-IT (Hà Lan), đợt tấn công được phát hiện là do nhóm APT20 thực hiện. Mục tiêu chính của nhóm là các tổ chức chính phủ và nhà cung cấp dịch vụ được quản lý (managed service provider - MSP), hoạt động trong các lĩnh vực như hàng không, y tế, tài chính, bảo hiểm, năng lượng và thậm chí những thị trường ngách như cờ bạc và khóa vật lý.

Biểu đồ tấn công của nhóm tin tặc APT theo vị trí địa lý

Báo cáo của Fox-IT đã giúp xác định khoảng trống trong lịch sử hoạt động của nhóm. Các vụ tấn công của APT20 bắt đầu từ năm 2011, nhưng các nhà nghiên cứu đã mất dấu vết về hoạt động của nhóm trong năm 2016 - 2017 khi nhóm thay đổi phương thức hoạt động. Báo cáo này cho thấy những hành vi nhóm APT20 đã sử dụng trong hai năm 2018 - 2019 và phương thức chúng thực hiện.

Theo các nhà nghiên cứu, tin tặc đã sử dụng các máy chủ web làm điểm xâm nhập ban đầu vào các hệ thống mục tiêu. Đặc biệt, chúng tập trung vào JBoss, một nền tảng ứng dụng doanh nghiệp thường được sử dụng trong các mạng công ty và chính phủ lớn.

Nhóm tin tặc APT20 đã lợi dụng các lỗ hổng để có quyền truy cập vào các máy chủ này, cài đặt các web shell (công cụ cho phép thực hiện lệnh từ web) và sau đó lan truyền qua các hệ thống nội bộ của nạn nhân.

Khi đã xâm nhập được vào hệ thống nội bộ, nhóm tin tặc đã lấy thông tin mật khẩu và tìm kiếm tài khoản quản trị viên để tối đa hóa quyền truy cập của chúng. Ngoài ra, APT20 thu thập thông tin xác thực VPN, nhờ vậy có thể leo thang quyền truy cập vào các khu vực an toàn hơn trong cơ sở hạ tầng của nạn nhân hoặc sử dụng tài khoản VPN như các cửa hậu ổn định.

Fox-IT cho biết, mặc dù có những hoạt động tấn công rất lớn trong hai năm qua nhưng nhóm tin tặc này đã không bị phát hiện. Nguyên nhân bởi APT20 sử dụng các công cụ hợp pháp được cài đặt trên các thiết bị bị tấn công, thay vì tải xuống phần mềm độc hại được xây dựng tùy chỉnh nhưng có thể được phát hiện bởi giải pháp bảo mật cục bộ.

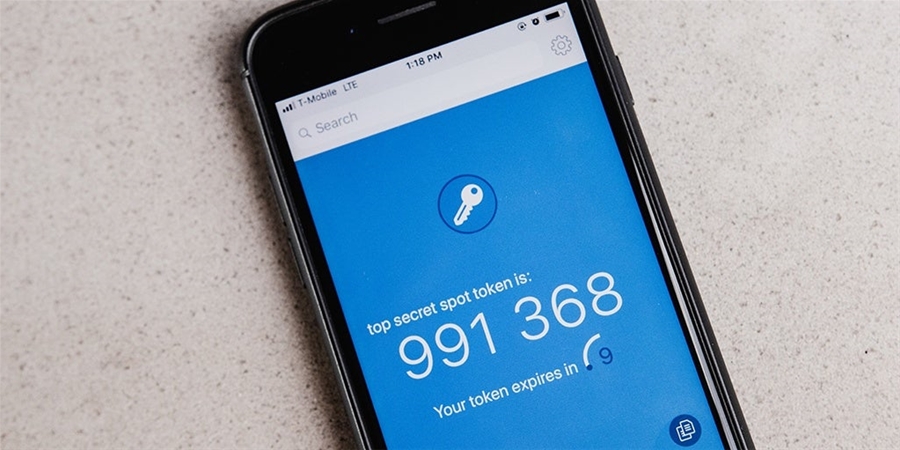

Tuy nhiên, đây không phải là điểm đáng chú ý nhất trong các vụ tấn công mà chúng thực hiện trong thời gian gần đây. Các nhà phân tích của Fox-IT cho biết, họ đã tìm thấy bằng chứng cho thấy nhóm tin tặc có thể kết nối với tài khoản VPN được bảo vệ bởi 2FA.

Hiện vẫn chưa rõ phương thức nào được nhóm tin tặc sử dụng. Các chuyên gia dự đoán, APT20 đã đánh cắp token phần mềm RSA SecurID từ một hệ thống bị tấn công, sau đó sử dụng trên máy tính của chúng để tạo OTP hợp lệ và vượt qua 2FA theo ý muốn.

Tuy nhiên, để thực hiện được giả thuyết này trong thực tế là khó khả thi. Để sử dụng token của phần mềm này, người dùng cần kết nối thiết bị vật lý với máy tính của họ. Thiết bị vật lý và mã thông báo phần mềm sẽ tạo ra mã 2FA hợp lệ. Nếu không thấy thiết bị, phần mềm RSA SecureID sẽ báo lỗi.

Thông báo lỗi của phần mềm RSA SecureID

Tuy nhiên, tin tặc có thể khắc phục vấn đề này theo cách mà Fox-IT giải thích như sau: Token phần mềm được tạo cho một hệ thống cụ thể, nhưng giá trị cụ thể của hệ thống này có thể dễ dàng được lấy khi có quyền truy cập vào hệ thống. Tin tặc thực sự không cần phải lấy giá trị cụ thể của hệ thống nạn nhân, bởi vì giá trị cụ thể này chỉ được kiểm tra khi nhập SecurID Token Seed và không có liên hệ gì với giá trị được sử dụng để tạo mã 2FA.

Điều này có nghĩa, tin tặc chỉ cần can thiệp vào phần kiểm tra xác minh đây có phải là token mềm được tạo cho hệ thống này hay không, mà không cần lấy giá trị cụ thể của hệ thống. Nói chung, những gì tin tặc cần phải làm để sử dụng mã 2FA là đánh cắp token phần mềm RSA SecurID và can thiệp vào lệnh tạo ra các token hợp lệ.

Fox-IT cho biết, họ điều tra các cuộc tấn công của APT20 vì một trong những công ty bị tấn công đã mời Fox-IT hỗ trợ việc điều tra và đối phó với tấn công. Thông tin thêm về các cuộc tấn công này có thể được tìm thấy trong báo cáo có tên “Chiến dịch Woca” của Fox-IT.

Trong ảnh chụp màn hình dưới đây, có thể thấy APT20 đang cố gắng kết nối với web shell (hiện đã bị xóa) mà chúng đã cài đặt trên mạng của nạn nhân. Các tin tặc thử chạy một số lệnh Windows. Khi các lệnh không thực thi, tin tặc hiểu rằng chúng đã bị phát hiện và ngăn chặn khỏi mạng. Chúng gõ một lệnh cuối cùng trong sự thất vọng - wocao, đó là tiếng lóng của Trung Quốc có ý nghĩa "chết tiệt".

Nguyễn Anh Tuấn

Theo ZDNet

09:00 | 25/09/2019

16:00 | 22/05/2021

10:00 | 16/11/2021

09:00 | 28/05/2020

14:00 | 06/02/2020

14:00 | 03/07/2019

09:00 | 02/12/2020

13:00 | 29/08/2019

09:00 | 01/02/2024

Một lỗ hổng nghiêm trọng trong giao diện dòng lệnh (CLI) của Jenkins cho phép kẻ tấn công lấy được các khóa mật mã có thể được sử dụng để thực thi mã tùy ý từ xa.

07:00 | 18/01/2024

Một kỹ thuật khai thác mới có tên là SMTP Smuggling có thể được tin tặc sử dụng để gửi email giả mạo có địa chỉ người gửi giả và vượt qua các biện pháp bảo mật.

09:00 | 10/01/2024

Song song với mức độ phổ biến toàn cầu của tiền điện tử và có nhiều cách thức lưu trữ mới thì các kho công cụ tấn công được sử dụng bởi những tác nhân đe dọa tiền kỹ thuật số cũng ngày càng được mở rộng. Bài viết này dựa trên báo cáo của Kaspersky đề cập đến các phương pháp tấn công email khác nhau được tội phạm mạng sử dụng trong các chiến dịch lừa đảo nhắm vào hai cách lưu trữ tiền điện tử phổ biến nhất: ví nóng và ví lạnh.

07:00 | 11/12/2023

Hoạt động từ cuối năm 2021, Ducktail là họ phần mềm độc hại nhằm mục đích đánh cắp tài khoản doanh nghiệp trên Facebook. Theo báo cáo của 2 hãng bảo mật WithSecure (Phần Lan) và GridinSoft (Ukraine) cho biết các cuộc tấn công Ducktail được thực hiện bởi một nhóm tin tặc đến từ Việt Nam.

Các nhà nghiên cứu tại tổ chức bảo mật phi lợi nhuận Shadowserver Foundation (California) cho biết hàng nghìn thiết bị Ivanti VPN kết nối với Internet có khả năng bị ảnh hưởng bởi một lỗ hổng thực thi mã từ xa.

08:00 | 17/04/2024