Theo IBM X-Force Threat Intelligence, tin tặc đã phát tán vô số e-mail giả mạo thông báo chính thức từ các tổ chức y tế, đính kèm tập tin có nội dung hướng dẫn chi tiết cách phòng tránh lây nhiễm virus corona.

Tập tin này được ngụy trang dưới dạng tài liệu Microsoft Word nên rất khó phát hiện. Thực chất, các tập tin có chứa mã độc Emotet có khả năng thu thập thông tin cá nhân, lịch sử duyệt web và dữ liệu nhạy cảm. Các nạn nhân được xác định ở khu vực đông dân của thành phố Osaka, Gifu và Tottori (Nhật Bản).

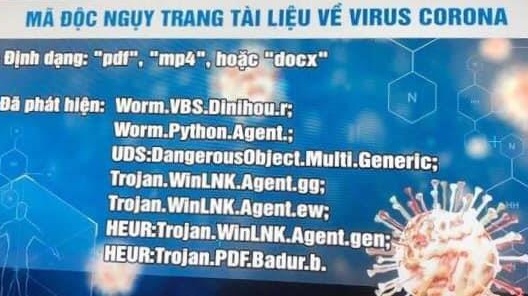

Bên cạnh đó, Kaspersky cũng phát hiện nhiều người dùng bị lừa tải xuống tập tin tin định dạng pdf, mp4, docx... giả mạo tài liệu hướng dẫn cách bảo vệ bản thân khỏi virus corona, cập nhật về tình hình dịch bệnh hay thậm chí quy trình phát hiện người nhiễm viêm phổi Vũ Hán. Thực tế, chúng chứa mã độc cho phép tin tặc xóa, chỉnh sửa hoặc sao chép dữ liệu, cũng như can thiệp vào hệ thống máy tính hoặc mạng máy tính.

Hiện nay, virus corona gây ra dịch viêm phổi Vũ Hán lây nhiễm hàng ngàn người đang là chủ đề được dư luận quan tâm trong thời gian vừa qua. Các chuyên gia cho biết tin tặc có thể lợi dụng mối lo ngại về dịch bệnh này để phát tán mã độc với quy mô lớn.

"Tin tặc dùng virus corona như mồi nhử, dụ người dùng tải xuống các tập tin độc hại. Vì phương thức này thường xuyên được sử dụng với các chủ đề truyền thông phổ biến nên chúng tôi tin rằng số lượng các cuộc tấn công sẽ tiếp tục gia tăng trong thời gian tới", Anton Ivanov, chuyên gia bảo mật của Kaspersky cho biết.

Vân Ngọc

Theo Tech Radar

14:00 | 12/01/2018

10:00 | 21/01/2020

10:00 | 05/02/2020

10:00 | 19/02/2020

09:00 | 12/03/2020

12:00 | 12/04/2024

Mới đây, Cục An toàn thông tin khuyến nghị người dân cảnh giác với 7 hình thức lừa đảo trực tuyến phổ biến, gồm 5 hình thức trong nước và 2 hình thức có quy mô quốc tế.

10:00 | 13/03/2024

Các nhà nghiên cứu của công ty bảo mật đám mây Zscaler (Hoa Kỳ) cho biết, kể từ tháng 12/2023 các tác nhân đe dọa đã tạo ra các trang web giả mạo phần mềm họp trực tuyến phổ biến như Google Meet, Skype và Zoom để phát tán Trojan truy cập từ xa (RAT), bao gồm SpyNote RAT cho nền tảng Android, NjRAT và DCRat trên Windows.

08:00 | 11/01/2024

Các nhà nghiên cứu bảo mật từ Đại học Ruhr Bochum (Đức) phát hiện ra một lỗ hổng trong giao thức mạng mật mã Secure Shell (SSH) có thể cho phép kẻ tấn công hạ cấp bảo mật của kết nối bằng cách phá vỡ tính toàn vẹn của kênh an toàn.

16:00 | 01/12/2023

Các nhà nghiên cứu an ninh mạng của hãng bảo mật Check Point cho biết đã phát một số biến thể mới của phần mềm độc hại SysJoker, trong đó bao gồm một biến thể được mã hóa bằng Rust, được các tin tặc ủng hộ Hamas sử dụng trong các cuộc tấn công mạng nhắm đến Israel, trong bối cảnh leo thang cuộc xung đột vũ trang giữa Israel và Hamas đang diễn ra. Trong bài viết này sẽ tập trung phân tích phiên bản Rust của SysJoker dựa trên báo cáo nghiên cứu mới đây của Check Point.

Một lỗ hổng nghiêm trọng ảnh hưởng đến nhiều ngôn ngữ lập trình cho phép kẻ tấn công chèn lệnh vào các ứng dụng Windows.

09:00 | 03/05/2024