Trong nghiên cứu mới nhất của mình, các nhà nghiên cứu bảo mật tại công ty an ninh mạng Checkpoint đã chứng minh kẻ tấn công dễ dàng lây nhiễm mã độc tống tiền vào máy ảnh DSLR từ xa rồi giữ hình ảnh và video riêng tư cho đến khi nạn nhân trả tiền chuộc.

Nhà nghiên cứu bảo mật Eyal Itkin đã phát hiện ra một số lỗ hổng bảo mật trong firmware của máy ảnh Canon có thể bị khai thác qua cả kết nối USB và WiFi, cho phép kẻ tấn công chiếm quyền kiểm soát máy ảnh và các tính năng của nó.

Theo một bản tin tư vấn bảo mật do Canon phát hành, các lỗi bảo mật được báo cáo ảnh hưởng đến máy ảnh DSLR dòng EOS và các máy ảnh không gương lật PowerShot SX740 HS, PowerShot SX70 HS và PowerShot G5X Mark II.

"Hãy tưởng tượng bạn sẽ phản ứng thế nào nếu những kẻ tấn công lây nhiễm mã độc tống tiền vào cả máy tính và máy ảnh của bạn, nhờ đó chúng chiếm giữ tất cả các hình ảnh làm con tin trừ khi bạn trả tiền chuộc", Itkin cảnh báo.

Giao thức PTP của Canon DSLR và lỗ hổng firmware

Tất cả các lỗ hổng này nằm trong cách Canon triển khai Giao thức truyền hình ảnh (PTP) trong firmware của nó, một giao thức chuẩn mà máy ảnh DSLR hiện đại sử dụng để truyền tệp giữa máy ảnh và máy tính hoặc thiết bị di động qua cáp (USB) hoặc không dây (WiFi).

Bên cạnh việc truyền tệp, PTP cũng hỗ trợ hàng tá lệnh để xử lý từ xa nhiều tác vụ khác trên máy ảnh từ việc chụp ảnh trực tiếp đến nâng cấp firmware của máy ảnh, nhiều lệnh trong số đó đã bị phát hiện là có thể bị lợi dụng.

CVE-2019-5994 — Lỗ hổng tràn bộ đệm trong SendObjectInfo

CVE-2019-5998 — Lỗ hổng tràn bộ đệm trong NotifyBtStatus

CVE-2019-5999 — Lỗ hổng tràn bộ đệm trong BLERequest

CVE-2019-6000 — Lỗ hổng tràn bộ đệm trong in SendHostInfo

CVE-2019-6001 — Lỗ hổng tràn bộ đệm trong SetAdapterBatteryReport

CVE-2019-5995 — Âm thầm cập nhật firmware độc hại

Itkin phát hiện ra rằng các tác vụ của Canon PTP không yêu cầu xác thực và cũng không mã hóa, cho phép kẻ tấn công chiếm quyền điều khiển máy ảnh DSLR trong những kịch bản sau:

Qua USB — Mã độc đã xâm nhập máy tính có thể lây sang máy ảnh ngay khi bạn kết nối nó với máy tính qua cáp USB.

Qua WiFi — Một kẻ tấn công ở gần máy ảnh DSLR có thể thiết lập điểm truy cập WiFi giả để lây nhiễm mã độc vào máy ảnh.

"Điều này có thể dễ dàng đạt được bằng cách sniffing (nghe lén trên mạng) và sau đó giả mạo AP để có cùng tên với điểm truy cập mà máy ảnh tự động cố gắng kết nối. Một khi kẻ tấn công nằm trong cùng mạng LAN với máy ảnh, anh ta có thể bắt đầu khai thác," Itkin giải thích.

Khai thác lỗ hổng DSLR của Canon để triển khai mã độc tống tiền qua kết nối không dây

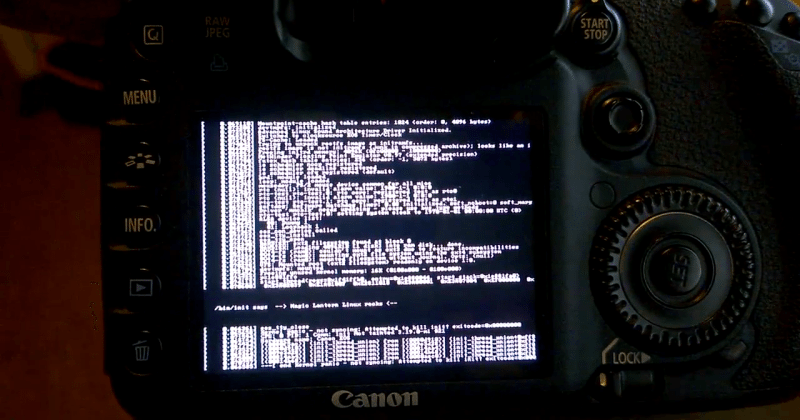

Nhà nghiên cứu đã khai thác thành công một trong những lỗ hổng này cho phép họ đẩy và cài đặt bản cập nhật firmware độc hại trên máy ảnh DSLR được nhắm tới qua WiFi mà không cần sự tương tác của nạn nhân. Firmware độc hại đã được sửa đổi để mã hóa tất cả các tệp trên máy ảnh và hiển thị yêu cầu tiền chuộc trên màn hình của nó bằng cách sử dụng các chức năng AES tích hợp có sẵn mà Canon sử dụng để bảo vệ firmware.

"Có một lệnh PTP cho một bản cập nhật firmware từ xa, không cần có sự tương tác của người dùng", nhà nghiên cứu giải thích. "Điều này có nghĩa là ngay cả khi tất cả các lỗ hổng thực thi được vá, kẻ tấn công vẫn có thể lây nhiễm vào máy ảnh bằng tệp cập nhật firmware độc hại".

Một cuộc tấn công bằng mã độc tống tiền thực sự thuộc loại này là một trong những mối đe dọa lớn nhất đối với những ký ức quý giá của bạn, theo đó tin tặc có thể yêu cầu tiền chuộc để đổi lấy khóa giải mã sẽ mở khóa ảnh, video và tệp âm thanh của bạn.

Các nhà nghiên cứu đã báo cáo các lỗ hổng này cho Canon vào tháng 3 năm nay. Tuy nhiên, công ty hiện chỉ phát hành bản cập nhật firmware cho mẫu Canon EOS 80D và khuyến nghị người dùng các mẫu bị ảnh hưởng khác tuân theo các thực tiễn bảo mật cơ bản cho đến khi có bản vá cho thiết bị của họ.

Nguyễn Anh Tuấn

The Hacker News

10:00 | 11/09/2019

10:00 | 11/09/2019

17:00 | 19/08/2020

15:00 | 24/10/2019

10:00 | 10/03/2020

11:00 | 26/04/2024

Các nhà nghiên cứu của công ty an ninh mạng BlackBerry đã phát hiện một chiến dịch gián điệp mạng nhắm vào người dùng iPhone ở khu vực Nam Á, với mục đích phân phối payload của phần mềm gián điệp có tên là LightSpy. BlackBerry cho biết chiến dịch này có khả năng cho thấy sự tập trung mới của các tác nhân đe dọa vào các mục tiêu chính trị và căng thẳng trong khu vực.

08:00 | 12/03/2024

Mới đây, các nhà nghiên cứu từ Trung tâm Ứng phó khẩn cấp bảo mật AhnLab - ASEC (Hàn Quốc) phát hiện phần mềm độc hại mới có tên WogRAT, đang được các tác nhân đe dọa triển khai trong các cuộc tấn công lạm dụng nền tảng Notepad trực tuyến có tên là aNotepad để bí mật lưu trữ và truy xuất mã độc trên cả Windows và Linux.

15:00 | 26/01/2024

Các nhà nghiên cứu bảo mật của công ty an ninh mạng Akamai (Mỹ) phát hiện ra một mạng botnet mới dựa trên Mirai có tên là NoaBot, hiện đang được các tác nhân đe dọa sử dụng như một phần của chiến dịch khai thác tiền điện tử đã hoạt động kể từ đầu năm 2023. Bài viết này sẽ phân tích về đặc điểm của NoaBot và công cụ khai thác tiền điện tử được sử dụng trong chiến dịch tấn công mạng botnet này.

07:00 | 16/01/2024

Các nhà nghiên cứu an ninh mạng đã phát hiện một backdoor macOS mới có tên là SpectralBlur. Đặc biệt backdoor này có những điểm tương đồng với dòng phần mềm độc hại KandyKorn của các tin tặc Triều Tiên trong các chiến dịch tấn công mạng được xác định gần đây.

Một lỗ hổng nghiêm trọng ảnh hưởng đến nhiều ngôn ngữ lập trình cho phép kẻ tấn công chèn lệnh vào các ứng dụng Windows.

09:00 | 03/05/2024