Có thể truy cập tại pypi[.]org, PyPI là nguồn mặc định cho các công cụ quản lý gói của Python, lưu trữ hàng trăm nghìn gói và cung cấp cho các nhà phát triển một nền tảng tập trung để phân phối các thư viện phần mềm của bên thứ ba.

Nhà phát triển của Python Software Foundation, Seth Larson, cho biết các email lừa đảo yêu cầu mục tiêu xác minh địa chỉ email của họ để “bảo trì tài khoản và các thủ tục bảo mật”, đe dọa sẽ đình chỉ tài khoản và chuyển hướng đến trang đích lừa đảo tại pypi-mirror[.]org.

“Nếu đã nhấp vào liên kết và cung cấp thông tin đăng nhập, chúng tôi khuyên bạn nên đổi mật khẩu PyPI ngay lập tức. Hãy kiểm tra lịch sử bảo mật của tài khoản để phát hiện bất kỳ điều gì bất thường. Báo cáo hoạt động đáng ngờ, chẳng hạn như các chiến dịch lừa đảo tiềm ẩn nhắm vào PyPI, đến địa chỉ security@pypi[.]org”, Larson cho biết.

Kẻ tấn công muốn đánh cắp thông tin đăng nhập của nạn nhân, có khả năng sẽ sử dụng thông tin này trong các cuộc tấn công tiếp theo để xâm phạm các gói Python mà chúng đã phát hành trên PyPI, bằng phần mềm độc hại hoặc để phát hành các gói độc hại mới.

Các cuộc tấn công này là một phần của chiến dịch lừa đảo cũng sử dụng tên miền pypj[.]org vào tháng 7/2025, để lừa các nạn nhân tiềm năng đăng nhập vào trang web PyPI giả mạo.

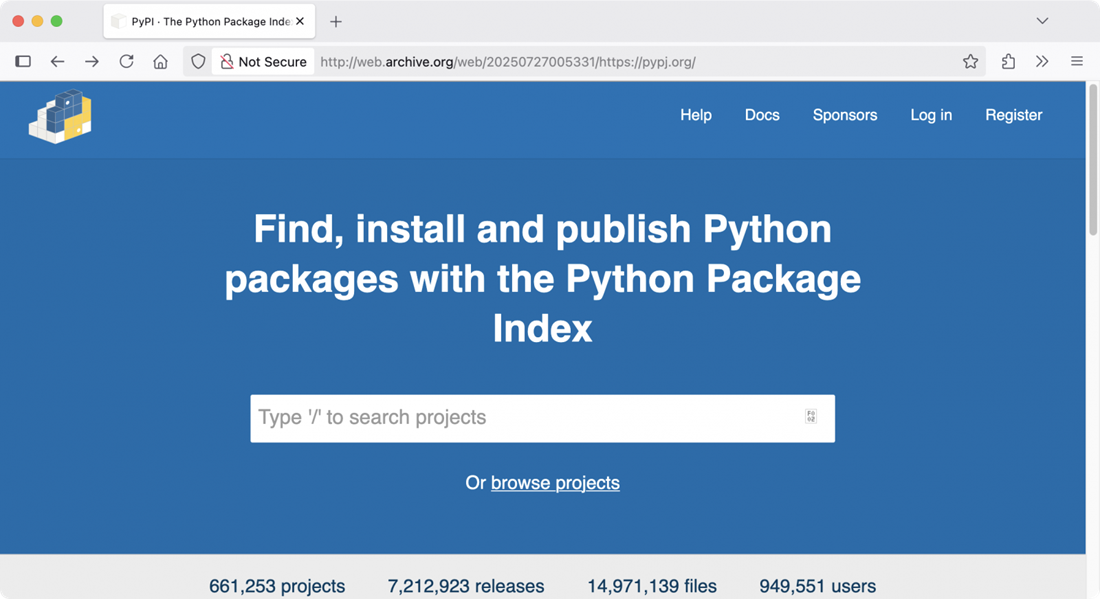

Trang web giả mạo pypj[.]org

Larson khuyến cáo không bao giờ nhấp vào liên kết trong email, đồng thời sử dụng trình quản lý mật khẩu tự động điền thông tin đăng nhập dựa trên tên miền. Để đảm bảo tài khoản được bảo vệ khỏi các nỗ lực tấn công, người dùng cũng nên sử dụng các phương pháp xác thực hai yếu tố (2FA), chẳng hạn như khóa phần cứng và chia sẻ email đáng ngờ với người khác trước khi thực hiện hành động.

Người dùng cũng có thể giúp ngăn chặn các chiến dịch lừa đảo này bằng cách báo cáo tên miền là độc hại và liên hệ với đơn vị đăng ký để xóa tên miền, nhằm ngăn chặn những kẻ tấn công cố gắng lừa đảo những người dùng PyPI khác.

Trước đó, nhóm Python Software Foundation cũng đã vô hiệu hóa tất cả các mã thông báo PyPI bị đánh cắp trong cuộc tấn công chuỗi cung ứng GhostAction vào đầu tháng 9 vừa qua, xác nhận rằng những kẻ tấn công không lạm dụng chúng để phát tán phần mềm độc hại.

Vào tháng 3/2024, PyPI tạm thời ngừng đăng ký người dùng và tạo dự án mới sau khi kẻ tấn công phát hành hàng trăm gói độc hại ngụy trang thành các gói hợp pháp.