Bộ định tuyến IR615

Những lỗ hổng trên bộ định tuyến IR615 được các nhà nghiên cứu của hãng OTORIO phát hiện hơn 1 năm trước trong các router IR615 LTE của nhà sản xuất giải pháp IoT công nghiệp InHand Networks. Hãng có văn phòng tại Trung Quốc, Hoa Kỳ và Đức, các sản phẩm của công ty được sử dụng trên khắp thế giới. InHand cho biết khách hàng của họ bao gồm Siemens, GE Healthcare, Coca Cola, Philips Healthcare và các công ty lớn khác.

Theo khuyến cáo của Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA), các nhà nghiên cứu của OTORIO đã phát hiện ra tổng cộng 13 lỗ hổng trong bộ định tuyến IR615. Bao gồm các lỗi: CSRF, thực thi mã từ xa, chèn lệnh và các vấn đề về mật khẩu yếu, cũng như các lỗ hổng phân quyền không đúng mức độ và các lỗ hổng XSS. CISA đã cảnh báo rằng, tin tặc có thể khai thác các lỗ hổng để kiểm soát hoàn toàn các thiết bị bị ảnh hưởng và bắt chặn liên lạc để đánh cắp thông tin nhạy cảm.

OTORIO cho biết đã xác định được hàng nghìn bộ định tuyến InHand tiếp xúc với internet có nguy cơ bị tấn công, nhưng hãng cũng lưu ý rằng việc khai thác từ internet yêu cầu xác thực qua cổng quản lý web của bộ định tuyến. Cụ thể, tin tặc có thể xác thực thiết bị bằng thông tin đăng nhập mặc định hoặc bằng cách tấn công brute-force để lấy thông tin đăng nhập. Các cuộc tấn công được thực hiện dễ dàng bởi chính sách mật khẩu yếu của bộ định tuyến và một lỗ hổng có thể được sử dụng để liệt kê tất cả các tài khoản người dùng.

Các chuyên gia cảnh báo việc tin tặc có thể lợi dụng các lỗ hổng có trên các thiết bị InHand để xâm nhập vào một tổ chức và có thể di chuyển đến các hệ thống công nghiệp khác trong mạng mục tiêu.

OTORIO đã báo cáo những phát hiện của mình cho InHand Networks, thông qua CISA, vào tháng 11/2020. Tuy nhiên, CISA cho biết trong khuyến cáo của mình rằng nhà cung cấp đã không phản hồi các yêu cầu làm việc với CISA để giảm thiểu ảnh hưởng từ những lỗ hổng này. CISA đã cung cấp một số biện pháp để giúp các tổ chức hạn chế việc bị ảnh hưởng bởi các lỗ hổng này.

M.H

10:00 | 27/08/2021

07:00 | 08/11/2021

10:00 | 01/09/2021

02:00 | 30/10/2019

09:00 | 19/04/2024

Theo báo cáo của Financial Times, Google đang phát triển các tính năng nâng cao hỗ trợ bởi trí tuệ nhân tạo (AI) trong dịch vụ tìm kiếm của hãng. Tuy nhiên, để trải nghiệm tính năng này, người dùng sẽ phải trả thêm một khoản phí.

08:00 | 21/03/2024

Mới đây, Fortinet đã phát hành bản vá cho các lỗ hổng bảo mật. Trong đó, có 2 lỗ hổng nghiêm trọng dẫn đến việc thực thi mã từ xa có định danh CVE-2023-42789 và CVE-2023-48788.

09:00 | 04/03/2024

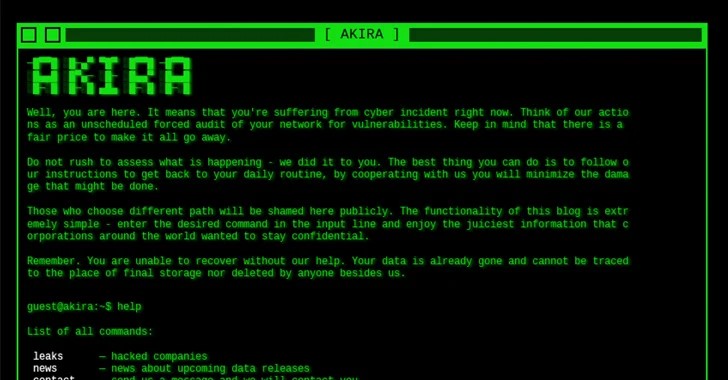

Cơ quan An ninh Cơ sở hạ tầng và An ninh mạng Hoa Kỳ (CISA) ngày 15/2 vừa qua đã bổ sung một lỗ hổng bảo mật hiện ảnh hưởng đến phần mềm thiết bị bảo mật thích ứng Cisco (Cisco Adaptive Security Appliance - ASA) và phần mềm phòng chống mối đe dọa hỏa lực (Firepower Threat Defense - FTD) vào danh mục Các lỗ hổng bị khai thác đã biết (KEV). Lỗ hổng này cũng có khả năng bị khai thác trong các cuộc tấn công ransomware của Akira.

07:00 | 27/12/2023

Được kỳ vọng mang đến một cấp độ mới về nâng cao khả năng kết nối và các ứng dụng khác, 5G Advanced áp dụng trí tuệ nhân tạo (AI) và máy học (ML) sẽ hỗ trợ các ứng dụng tiên tiến với tính di động và độ tin cậy cao cũng như cải thiện hiệu suất mạng. 5G Advanced cũng sẽ mang đến những cải tiến về hiệu suất quang phổ và tiết kiệm năng lượng hơn. Những cải tiến đáng kể dự kiến 5G Advanced mang lại đó là hiệu suất 5G, hỗ trợ cho các phân khúc thị trường mới, mạng bền vững và tự động hóa mạng thông minh. Bài báo sau đây sẽ giới thiệu một số nét về 5G Advanced.

Telegram đã sửa một lỗ hổng zero-day trong ứng dụng máy tính để bàn Windows có thể được sử dụng để vượt qua (bypass) các cảnh báo bảo mật và tự động khởi chạy các tập lệnh Python.

10:00 | 24/04/2024