Phần mềm độc hại tồn tại dưới một số hình thức, gồm: Virus (là các mã tự sao chép có thể được thực hiện bởi một trong hai hệ điều hành hoặc một ứng dụng), Sâu (chương trình tự sao chép mà có thể thực hiện mà không cần sự can thiệp của người điều khiển), Trojan (không tự sao chép, ẩn trong các phần mềm hợp pháp).

Ngày nay, các cuộc tấn công mạng ngày càng gia tăng và rất phức tạp với sự kết hợp các thể loại phần mềm độc hại khác nhau. Sự nguy hiểm của tấn công mạng càng trở nên nghiêm trọng khi hacker sử dụng phần mềm độc hại kết hợp tinh vi với kỹ nghệ xã hội. Kết quả là các mối đe dọa an ninh mạng trở nên thường xuyên, liên tục và rất khó phát hiện, loại bỏ khỏi hệ thống các phần mềm độc hại đã lây nhiễm vào. Các hacker thường tìm kiếm các lỗi của trang web và khai thác lỗ hổng của trình duyệt để cài cắm và phát tán phần mềm độc hại.

Trong Bản hướng dẫn, NIST khuyến cáo các tổ chức/doanh nghiệp cần xây dựng kế hoạch và thực hiện chương trình phòng ngừa sự cố phần mềm độc hại dựa trên phân tích các rủi ro theo hướng tổng hợp tất cả các cuộc tấn công đối với hệ thống mạng. Các biện pháp phòng ngừa phải khoa học phù hợp với qui mô, cấu trúc mạng của tổ chức để có thể bảo vệ hiệu quả.

Tuyên bố chính sách an toàn thông tin của một tổ chức nên được sử dụng làm cơ sở cho những nỗ lực phòng chống phần mềm độc hại của cả hệ thống, bao gồm các bộ phận và nhân lực (người dùng cuối, nhân viên IT) trong tổng thể kiến trúc phòng thủ an ninh mạng của tổ chức. Chính sách phối hợp thực thi nhiệm vụ giữa các bộ phận cần linh hoạt, phân công rõ ràng nhiệm vụ của các bộ phận. Chương trình nâng cao nhận thức và đào tạo bao gồm các hướng dẫn về công tác phòng ngừa và ứng phó đối với sự cố phần mềm độc hại cho mọi thành viên trong tổ chức. Quy chế liên quan đến công tác phòng chống phần mềm độc hại cũng cần bao gồm các quy định liên quan đến những nhân viên làm việc từ xa, những người sử dụng thiết bị kiểm tra, kiểm soát các hoạt động tác nghiệp của tổ chức và các thiết bị máy tính của các nhà thầu thực hiện các dự án của tổ chức/doanh nghiệp….

07:00 | 20/05/2022

12:00 | 12/08/2022

09:00 | 22/08/2018

05:00 | 06/12/2013

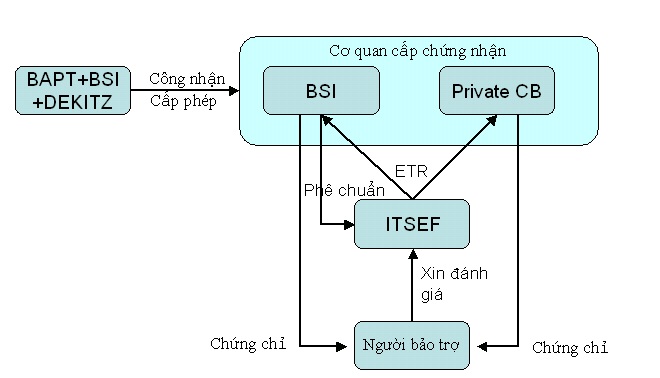

Mô hình đánh giá ATTT của Đức có tên gọi BSI 7149, được điều hành bởi Cơ quan an toàn thông tin liên bang BSI (Bundesamt für Sicherheit in der Informationstechnik - Tiếng Anh: Federal Office for Information Security). BSI 7149 phân ra làm 2 nhánh rõ ràng cho 2 lĩnh vực là sản phẩm dùng cho khu vực chính phủ và sản phẩm dùng cho kinh tế - xã hội.

06:00 | 05/12/2013

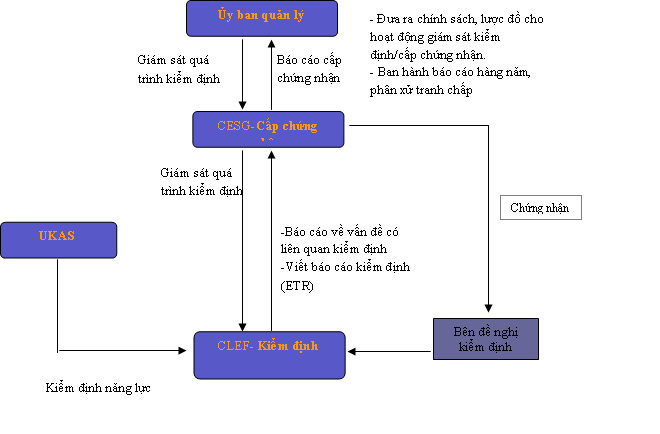

Mô hình đánh giá về an toàn thông tin của Anh gồm các thành phần: Cơ quan có thẩm quyền công nhận (United Kingdom Accreditation Service - UKAS), Ủy ban quản lý, Cơ quan có thẩm quyền cấp chứng nhận (CESG).

05:00 | 05/01/2010

Cùng với sự ra đời và phát triển của Internet, web đã ra đời và ngày càng phát triển, khẳng định vị trí và vai trò của nó trong đời sống thông tin toàn cầu hiện nay. Nhiều quốc gia, tổ chức, cá nhân đã sử dụng web như một công cụ truyền tải, khai thác thông tin hiệu quả ở bất cứ đâu có kết nối Internet, tại bất kỳ thời điểm nào. Điều này giúp tiết kiệm thời gian, chi phí và nhân lực.

05:00 | 06/04/2008

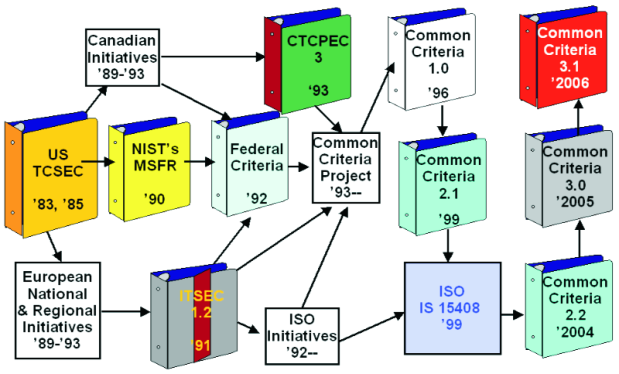

Hoạt động đánh giá độ tin cậy của các sản phẩm an toàn thông tin (sản phẩm IS - Information Security) đã được nhiều nước trên thế giới quan tâm từ rất sớm, trước khi các hệ thống điện toán và mạng toàn cầu trở nên phổ biến. Các sản phẩm IS là những sản phẩm, hệ thống dùng để bảo vệ dữ liệu và thông tin truyền nhận, lưu trữ trong các môi trường không an toàn.