MacStealer đang được phân phối dưới dạng dịch vụ phần mềm độc hại (MaaS), trong đó các nhà phát triển của phần mềm độc hại này đang rao bán các bản dựng sẵn với giá 100 USD, cho phép người mua phát tán phần mềm độc hại trong các chiến dịch của họ.

Theo nhóm nghiên cứu mối đe dọa của công ty bảo mật Uptycs cho biết, MacStealer chủ yếu ảnh hưởng đến các thiết bị chạy phiên bản macOS Catalina (10.15) cho đến phiên bản mới nhất của Apple, Ventura (13.2).

Nhắm mục tiêu người dùng Mac

MacStealer được phát hiện bởi các nhà nghiên cứu của Uptycs trên một diễn đàn tin tặc, nơi mà các nhà phát triển phần mềm độc hại này đã quảng cáo nó từ đầu tháng 3/2023.

Trên thông báo quảng cáo, các nhà phát triển của MacStealer tuyên bố phần mềm độc hại vẫn đang trong giai đoạn phát triển ở phiên bản beta ban đầu và không cung cấp bảng điều khiển console. Thay vào đó, họ bán các payload DMG bản dựng sẵn có thể lây nhiễm trên macOS Catalina, Big Sur, Monterey và Ventura.

Thông tin quảng cáo MacStealer trên diễn đàn tin tặc

Bên cạnh đó, các nhà phát triển cho biết rằng MacSteale có thể đánh cắp dữ liệu từ các hệ thống bị xâm nhập:

Cơ sở dữ liệu Keychain là một hệ thống lưu trữ an toàn trong macOS chứa mật khẩu, khóa cá nhân và chứng thư số của người dùng, mã hóa nó bằng mật khẩu đăng nhập của họ, sau đó tính năng này có thể tự động nhập thông tin đăng nhập trên các trang web và ứng dụng.

Các tin tặc phân phối MacStealer dưới dạng tệp DMG chưa được ký số, giả mạo một điều gì đó mà nạn nhân bị đánh lừa và thực thi trên macOS của họ. Khi đó, nạn nhân sẽ nhận được lời nhắc mật khẩu giả để chạy lệnh cho phép phần mềm độc hại thu thập mật khẩu từ máy bị xâm nhập.

Chuỗi tấn công của MacStealer

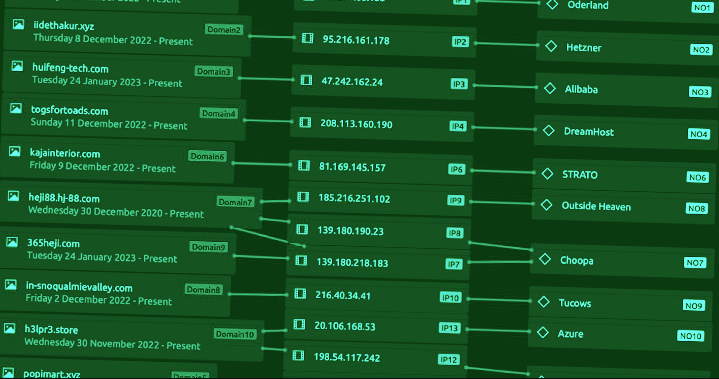

Sau đó, phần mềm độc hại sẽ thu thập dữ liệu và lưu trữ chúng trong tệp ZIP, để gửi dữ liệu bị đánh cắp đến các máy chủ điều khiển và chỉ huy (C2) từ xa do các tin tặc kiểm soát.

Đồng thời, MacStealer gửi một số thông tin cơ bản đến kênh Telegram được cấu hình sẵn, cho phép tin tặc nhận được thông báo nhanh chóng khi dữ liệu mới bị đánh cắp và tải xuống tệp ZIP. Các nhà nghiên cứu Uptycs cho biết phần mềm độc hại này là ví dụ mới nhất về mối đe dọa sử dụng Telegram làm nền tảng ra lệnh và kiểm soát (C2) nhằm đánh cắp dữ liệu.

Tóm tắt dữ liệu bị đánh cắp trên Telegram

Mặc dù hầu hết các hoạt động của MaaS đều nhắm mục tiêu đến người dùng Windows, nhưng macOS không tránh khỏi những mối đe dọa như vậy, vì vậy người dùng nên cảnh giác và tránh tải xuống các tệp từ các trang web không đáng tin cậy.

Cuối tháng 2/2023, nhà nghiên cứu bảo mật Iamdeadlyz cũng đã phát hiện một phần mềm độc hại đánh cắp thông tin Mac được phân phối trong một chiến dịch lừa đảo nhắm mục tiêu đến những người chơi trò chơi blockchain “The Sandbox”. Kẻ đánh cắp thông tin đó cũng nhắm mục tiêu thông tin xác thực được lưu trong trình duyệt và ví tiền điện tử, bao gồm Exodus, Phantom, Atomic, Electrum và MetaMask.

Với việc các ví tiền điện tử đang bị các tin tặc nhắm mục tiêu cao, các nhà phát triển phần mềm độc hại sẽ nhắm mục tiêu vào macOS để tìm kiếm các ví tiền điện tử để đánh cắp trong tương lai.

Hồng Đạt

(Theo Bleepingcomputer)

13:00 | 09/05/2023

17:00 | 22/06/2023

10:00 | 16/02/2023

10:00 | 14/04/2023

10:00 | 04/01/2023

10:00 | 15/12/2022

07:00 | 15/01/2024

Công ty bán dẫn toàn cầu Qualcomm của Mỹ tiết lộ một lỗ hổng nghiêm trọng mới cho phép các tác nhân đe dọa thực hiện tấn công từ xa thông qua các cuộc gọi thoại qua mạng LTE.

08:00 | 12/01/2024

Trung tuần tháng 12, các nhà nghiên cứu của hãng bảo mật Kaspersky phát hiện một mối đe dọa đa nền tảng mới có tên là NKAbuse. Phần mềm độc hại này được viết bằng ngôn ngữ Golang, sử dụng công nghệ NKN (New Kind of Network) để trao đổi dữ liệu giữa các thiết bị mạng ngang hàng, được trang bị khả năng tạo backdoor và phát động các cuộc tấn công từ chối dịch vụ phân tán (DDoS), bên cạnh đó NKAbuse cũng có đủ sự linh hoạt để tạo các tệp nhị phân tương thích với nhiều kiến trúc khác nhau.

09:00 | 08/12/2023

Để bổ sung thêm những tính năng dành cho các nền tảng ứng dụng nhắn tin hiện nay, các nhà phát triển bên thứ ba đã đưa ra các bản mod (phiên bản sửa đổi của ứng dụng không chính thức) cung cấp các tính năng mới bên cạnh những nâng cấp về mặt giao diện. Tuy nhiên, một số mod này có thể chứa phần mềm độc hại cùng với các cải tiến hợp pháp. Một trường hợp điển hình đã xảy ra vào năm ngoái khi các nhà nghiên cứu Kaspersky phát hiện ra Trojan Triada bên trong bản mod WhatsApp. Gần đây, các nhà nghiên cứu đã phát hiện một bản mod Telegram có module gián điệp được nhúng và phân phối thông qua Google Play. Câu chuyện tương tự hiện tại xảy ra với WhatsApp, khi một số bản mod trước đây đã được phát hiện có chứa module gián điệp có tên là Trojan-Spy.AndroidOS.CanesSpy.

09:00 | 17/11/2023

Dữ liệu nội bộ của Boeing, một trong những nhà thầu quốc phòng và vũ trụ lớn nhất thế giới, đã bị nhóm tin tặc Lockbit phát tán trực tuyến.

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

15:00 | 16/04/2024