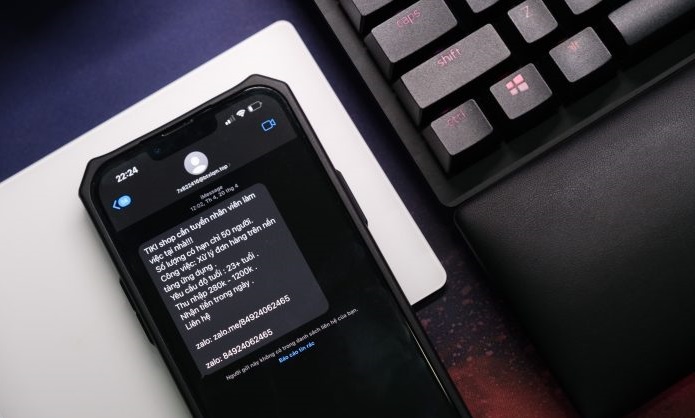

Cụ thể, kẻ tấn công tự xưng là nhân viên nhà mạng, gọi đến thông báo hỗ trợ khách hàng nâng cấp SIM điện thoại từ 4G lên 5G kèm theo nhiều tiện ích, quà tặng... đồng thời dụ dỗ nạn nhân gửi tin nhắn theo hướng dẫn để nâng cấp. Thực chất bước này là để lừa người dùng kích hoạt esim trên thiết bị mới của kẻ tấn công và thay thế cho SIM hiện tại của nạn nhân.

Sau đó, kẻ tấn công yêu cầu người dùng đọc mã OTP được gửi tới và thuyết phục rằng mã OTP này không liên quan gì tới ngân hàng, chỉ là nâng cấp SIM điện thoại. Khách hàng làm theo yêu cầu và SIM bị vô hiệu hóa, hoàn toàn không sử dụng được do kẻ tấn công đã chiếm quyền sử dụng SIM điện thoại của khách hàng.

Trong ít phút sau đó, kẻ tấn công tiếp tục thực hiện đổi mật khẩu email cá nhân của khách hàng, liên hệ nhà mạng viễn thông để truy vấn số chứng minh nhân dân (CMND). Do có quyền kiểm soát cả email và điện thoại, lại có thông tin số CMND, kẻ tấn công có thể tiếp tục gọi điện lên tổng đài để yêu cầu cấp lại user đăng nhập internetbanking qua email, cấp lại password internetbanking qua tin nhắn điện thoại, từ đó chiếm đoạt tài khoản ngân hàng, kích hoạt lại Smart OTP và chuyển hết tiền trong tài khoản của khách hàng sang tài khoản ở các ngân hàng khác.

Phương thức lừa đảo này đã xuất hiện từ vài năm trước, tuy nhiên thời gian gần đây xảy ra nhiều hơn do nhiều người dùng đang có nhu cầu nâng cấp sim 4G, 5G. Mặc dù, các nhà mạng viễn thông và các ngân hàng cũng thường xuyên đưa ra các cảnh báo giúp khách hàng nâng cao cảnh giác, tuy nhiên vẫn có trường hợp khách hàng bị kẻ tấn công lừa đảo.

Nhằm bảo vệ tài sản khách hàng, các ngân hàng đã ra những khuyến cáo mà người dùng cần lưu ý như sau:

Thứ nhất: Xác minh trực tiếp với các đơn vị cung cấp dịch vụ như ngân hàng và công ty viễn thông trước khi thực hiện các dịch vụ được giới thiệu (như nâng cấp SIM điện thoại).

Thứ hai: Không cung cấp thông tin bảo mật (như: Mật khẩu truy cập, mật khẩu giao dịch một lần OTP...) cho bất cứ ai và dưới bất cứ hình thức nào, dù là nhân viên ngân hàng.

Thứ ba: Tăng cường bảo mật cho SIM điện thoại để giảm thiểu rủi ro (cài đặt mã PIN cho SIM điện thoại theo hướng dẫn của các công ty viễn thông).

Thứ tư: Sử dụng các ứng dụng xác thực thay vì phương thức xác thực các giao dịch tài chính, tín dụng, ví điện tử… thông qua tin nhắn điện thoại (SMS).

Thứ năm: Thông báo kịp thời với nhà mạng, tổ chức ngân hàng và Cơ quan Công an để tìm phương án xử lý kịp thời trong trường hợp bị mất quyền sử dụng SIM, nghi ngờ bị lộ thông tin cá nhân tại ngân hàng.

Cuối cùng, bất kỳ nghi vấn về hành vi lừa đảo liên quan, nạn nhân cần liên hệ ngay với Cơ quan Công an nơi gần nhất và liên hệ tổng đài hỗ trợ khách hàng 24/7 của các ngân hàng mình sử dụng.

M.H

07:00 | 30/05/2022

10:00 | 14/06/2022

09:00 | 25/05/2022

07:00 | 04/08/2022

08:00 | 23/05/2022

09:00 | 06/03/2024

Tác nhân đe dọa liên quan đến Trung Quốc có tên là Mustang Panda đã nhắm mục tiêu vào nhiều quốc gia châu Á bằng cách sử dụng một biến thể mới của backdoor PlugX có tên là DOPLUGS.

10:00 | 21/02/2024

Một tác nhân đe dọa có động cơ tài chính đã sử dụng thiết bị USB để lây nhiễm phần mềm độc hại ban đầu và lạm dụng các nền tảng trực tuyến hợp pháp, bao gồm GitHub, Vimeo và Ars Technica để lưu trữ các payload được mã hóa.

15:00 | 19/01/2024

Ngày 16/1, Google đã phát hành bản cập nhật để khắc phục bốn vấn đề bảo mật trong trình duyệt Chrome, trong đó có một lỗ hổng zero-day đã bị khai thác tích cực trong thực tế.

08:00 | 19/01/2024

Các nhà nghiên cứu an ninh mạng của hãng bảo mật Malwarebytes (Mỹ) đã xác định được phiên bản cập nhật của phần mềm đánh cắp thông tin trên macOS có tên là Atomic Stealer (hoặc AMOS), cho thấy các tác nhân đe dọa phát triển phần mềm độc hại này đang tích cực nâng cao khả năng của nó. Trong bài viết này sẽ xem xét những thay đổi mới nhất của Atomic Stealer và việc phân phối gần đây các quảng cáo độc hại thông qua công cụ tìm kiếm Google.

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

15:00 | 16/04/2024