Theo Microsoft, SolarMarker là một phần mềm độc hại backdoor đánh cắp dữ liệu và thông tin đăng nhập từ các trình duyệt.

Đầu độc SEO là một kỹ thuật cũ sử dụng các công cụ tìm kiếm để phát tán phần mềm độc hại. Trong trường hợp này, những kẻ tấn công đang sử dụng hàng nghìn tệp PDF chứa đầy từ khóa và liên kết chuyển hướng người dùng trên nhiều trang web đến một trang đã cài đặt sẵn phần mềm độc hại.

"Cuộc tấn công hoạt động bằng cách sử dụng các tài liệu PDF được thiết kế để xếp hạng các kết quả tìm kiếm. Để đạt được điều này, những kẻ tấn công đã chèn các tài liệu này với trên 10 trang từ khóa về nhiều chủ đề, từ hình thức bảo hiểm, chấp nhận hợp đồng đến cách để tham gia vào SQL, câu trả lời toán học", Microsoft Security Intelligence chia sẻ trên Tweet.

Trước đó, các chuyên gia đã đưa ra cảnh báo về SolarMarker vì đã sử dụng cùng một chiến thuật đầu độc SEO. Phần mềm độc hại chủ yếu nhắm mục tiêu người dùng ở Bắc Mỹ.

Các trang web mà nhiều người dùng đã tải tài liệu xuống thường được xếp thứ hạng cao trong kết quả tìm kiếm. Những kẻ tấn công hiện đang lưu trữ các trang trên Google Sites để làm mồi nhử cho các tệp tải xuống độc hại. Các nhà nghiên cứu của Microsoft phát hiện những kẻ tấn công đã bắt đầu sử dụng Amazon Web Services (AWS) và dịch vụ của Strikingly cũng như Google Sites.

"Khi được mở, tệp PDF sẽ nhắc người dùng tải xuống tệp .doc hoặc phiên bản .pdf của thông tin mà họ muốn. Người dùng sẽ nhấp vào liên kết được chuyển hướng qua 5 đến 7 trang web có TLD như .site, .tk và .ga". Sau nhiều lần chuyển hướng, người dùng sẽ bị dẫn đến một trang web do kẻ tấn công kiểm soát, trang này bắt chước Google Drive và được yêu cầu tải xuống tệp tài liệu. Trong đó thường chứa phần mềm độc hại SolarMarker".

Tuy nhiên, Microsoft cũng đã xem xét các tệp được tải xuống ngẫu nhiên và không phải tất cả số đó đều chứa phần mềm độc hại. Tin tặc đã sử dụng phương pháp này để tránh bị phát hiện. Tin tặc chuyển dữ liệu bị đánh cắp đến máy chủ điều khiển và kiểm soát chúng, đồng thời tạo các phím tắt trong thư mục Khởi động cũng như sửa đổi các phím tắt trên màn hình nền để tồn tại trong hệ thống.

Nguyễn Chân

16:00 | 17/12/2020

08:00 | 27/11/2019

13:00 | 30/06/2020

08:00 | 04/04/2024

Có một số phương pháp để xác định mức độ an toàn của các hệ mật sử dụng độ dài khóa mã (key length) tham chiếu làm thông số để đo độ mật trong cả hệ mật đối xứng và bất đối xứng. Trong bài báo này, nhóm tác giả tổng hợp một số phương pháp xác định độ an toàn của hệ mật khóa công khai RSA, dựa trên cơ sở các thuật toán thực thi phân tích thừa số của số nguyên modulo N liên quan đến sức mạnh tính toán (mật độ tích hợp Transistor theo luật Moore và năng lực tính toán lượng tử) cần thiết để phá vỡ một bản mã (các số nguyên lớn) được mã hóa bởi khóa riêng có độ dài bit cho trước. Mối quan hệ này giúp ước lượng độ an toàn của hệ mật RSA theo độ dài khóa mã trước các viễn cảnh tấn công khác nhau.

14:00 | 26/02/2024

Khi dữ liệu được gửi từ nơi này đến nơi khác thì cần phải bảo vệ dữ liệu trong quá trình đang được gửi. Tương tự như vậy, khi dữ liệu được lưu trữ trong một môi trường mà các bên không được phép cập thì cần thiết phải có các biện pháp bảo vệ dữ liệu đó. Bài báo sẽ giới thiệu tóm tắt nội dung tiêu chuẩn ISO/IEC 19772:2020 về an toàn thông tin – mã hóa có sử dụng xác thực. Xác định các cách thức xử lý một chuỗi dữ liệu theo các mục tiêu an toàn bao gồm 5 cơ chế mã hóa có sử dụng xác thực.

09:00 | 19/05/2022

Ngày 12/5, tại Thành phố Hồ Chí Minh, Cục Quản lý Mật mã dân sự và Kiểm định sản phẩm mật mã (QLMMDS&KĐSPMM), Ban Cơ yếu Chính phủ tổ chức Hội nghị tập huấn về mật mã dân sự để phổ biến, hướng dẫn thực hiện các quy định của pháp luật về quản lý mật mã dân sự. Đồng chí Nguyễn Thanh Sơn, Phó Cục trưởng Cục QLMMDS&KĐSPMM chủ trì Hội nghị.

10:00 | 12/11/2021

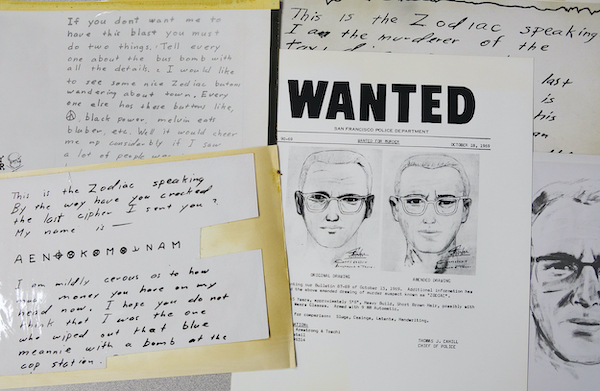

Bài viết giới thiệu bốn bản mã (Z408, Z340, Z32 và Z13) mà một kẻ giết người hàng loạt đã gửi cho các toà soạn báo ở Mỹ từ năm 1969 đến năm 1974 và quá trình 14 năm tìm lời giải Mật mã 340 của ba nhà mật mã nghiệp dư.