"Tôi sở hữu nhiều dữ liệu quan trọng, có thể hữu ích cho mục đích tiếp thị, quảng cáo", tài khoản xiaolin1983 đã đăng tải trên diễn đàn.

Mặc dù chưa có trường đại học nào lên tiếng xác nhận về việc các hồ sơ sinh viên là của mình, nhưng tài khoản rao bán đã chia sẻ các dữ liệu bao gồm các thông tin cụ thể như họ tên, địa chỉ, số điện thoại, tài khoản ngân hàng, hình ảnh chứng minh nhân dân, hộ chiếu, khóa học, lớp học, thậm chí là tên của cha mẹ nạn nhân và công việc của họ.

Tuy nhiên, hacker này không tiết lộ về việc những thông tin trên được thu thập từ khi nào. Mức giá của những dữ liệu này cũng không được công khai. Hiện tại, bài đăng trên đã biến mất mà không rõ nguyên nhân.

Đáng chú ý, thời gian gần đây, thông tin cá nhân, dữ liệu của người Việt liên tục bị rao bán trên Internet. Trước đó, vào đầu tháng 8/2021, dữ liệu cá nhân gồm họ tên đầy đủ, địa chỉ, số điện thoại của 300.000 người Việt bị đăng rao bán trên diễn đàn Raidforum bởi một tài khoản có tên kjkwwfw.

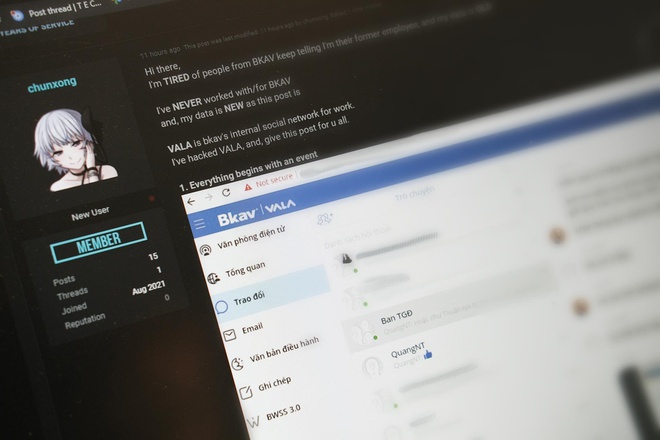

Mới đây nhất, vào ngày 04/8/2021, tài khoản lovebkav@protonmail.com đã đăng bán thông tin về mã nguồn phần mềm BKAV, thu hút sự chú ý lớn của dư luận.

Cũng trên diễn đàn Raidforums, chiều ngày 13/5/2021, tài khoản Ox1337xO đã đăng tải thông tin rao bán 17 GB dữ liệu của người Việt Nam. Theo tài khoản Ox1337xO, các dữ liệu trong tập tin được chia sẻ gồm: tên, ngày sinh, ảnh đại diện, địa chỉ, email, số điện thoại, số chứng minh nhân dân, ảnh chứng minh nhân dân mặt sau và mặt trước. Ox1337xO đã rao bán dữ liệu với giá 9.000 USD (khoảng 207 triệu VNĐ).

Theo Trung tâm Giám sát An toàn Không gian mạng Quốc gia (NCSC), những thông tin này có thể được sử dụng với mục đích thực hiện các hành vi lừa đảo, quảng cáo,...

Dù chưa biết nguyên nhân chính xác, các chuyên gia bảo mật cũng khuyến cáo người dùng hết sức cẩn thận với thông tin cá nhân, tuyệt đối không chia sẻ, cung cấp thông tin các nhân xác định danh tính cho những đơn vị chưa rõ uy tín hoặc đáng ngờ, mỗi cá nhân cần trang bị kiến thức tốt để phòng tránh các tình huống lừa đảo có thể xảy ra.

Trước tình trạng rò rỉ thông tin người dùng, ông Yeo Siang Tiong - Tổng Giám đốc Kaspersky Đông Nam Á cũng đã từng chia sẻ một số biện pháp nhằm giảm thiểu rủi ro bị rò rỉ dữ liệu trên Internet, cụ thể: Người dùng nên sử dụng mật khẩu mạnh, mật khẩu khác nhau cho các tài khoản khác nhau, cần thay đổi mật khẩu thường xuyên; Thường xuyên sao lưu các tập tin; Bảo mật máy tính và các thiết bị khác bằng các phần mềm chống virus và chống phần mềm độc hại, cuối cùng là cần cẩn thận khi nhấp vào các liên kết.

Bích Thủy

14:00 | 17/05/2021

15:00 | 25/07/2022

08:00 | 11/08/2021

10:00 | 07/06/2021

14:00 | 19/02/2024

Tin tặc có thể giành quyền truy cập root trên nhiều bản phân phối chính của Linux trong cấu hình mặc định bằng cách khai thác lỗ hổng leo thang đặc quyền cục bộ mới được tiết lộ trong Thư viện GNU C (glibc).

09:00 | 10/01/2024

Song song với mức độ phổ biến toàn cầu của tiền điện tử và có nhiều cách thức lưu trữ mới thì các kho công cụ tấn công được sử dụng bởi những tác nhân đe dọa tiền kỹ thuật số cũng ngày càng được mở rộng. Bài viết này dựa trên báo cáo của Kaspersky đề cập đến các phương pháp tấn công email khác nhau được tội phạm mạng sử dụng trong các chiến dịch lừa đảo nhắm vào hai cách lưu trữ tiền điện tử phổ biến nhất: ví nóng và ví lạnh.

08:00 | 08/01/2024

Eagers Automotive - Tập đoàn bán lẻ ô tô hàng đầu ở Australia và New Zealand xác nhận một sự cố tấn công mạng, gây ảnh hưởng đến một số hệ thống công nghệ thông tin khiến tập đoàn này phải tạm dừng mọi hoạt động giao dịch để ngăn chặn rò rỉ thông tin vào ngày 28/12 vừa qua.

09:00 | 24/11/2023

Phân tích mới đây của công ty nghiên cứu bảo mật Blackwing Intelligence (Mỹ) cho biết nhiều lỗ hổng có thể bị khai thác để vượt qua xác thực Windows Hello trên máy tính xách tay Dell Inspiron 15, Lenovo ThinkPad T14 và Microsoft Surface Pro X. Các nhà nghiên cứu đã tìm ra điểm yếu trong cảm biến vân tay của Goodix, Synaptics và ELAN được nhúng vào thiết bị.

Công ty an ninh mạng Palo Alto Networks (Mỹ) chuyên cung cấp giải pháp tường lửa cảnh báo một lỗ hổng zero-day nghiêm trọng mới, với điểm CVSS tối đa 10/10. Nếu bị khai thác, kẻ tấn công có thể thực thi mã tùy ý với đặc quyền root mà không cần xác thực.

15:00 | 16/04/2024