Abstract - In this paper, the authors propose a method for detecting IoT botnet malware based on PSI graphs using Convolutional Neural Network (CNN). Through analyzing the characteristics of Botnet on IoT devices, the proposed method construct the graph to show the relations between PSIs, as input for the CNN neural network model. Experimental results on the 10033 data set of ELF files including 4002 IoT botnet malware samples and 6031 benign files show Accuracy and F1-score up to 98.1%.

|

TÀI LIỆU THAM KHẢO [1]. Pavel Celeda, Radek Krejcí, Jan Vykopal, Martin Drasar, ‘Embedded Malware - An Analysis of the Chuck Norris Botnet’, presented at the European Conference on Computer Network Defense, Berlin, Germany, 2010. [2]. Zaddach, Jonas and Bruno, Luca and Francillon, Aurelien and and Balzarotti, Davide, ‘AVATAR: A framework to support dynamic security analysis of embedded systems’ firmwares’, presented at the Proceedings of the Network and Distributed System Security Symposium, France, 2014. [3]. Pa, Y.M.P., Suzuki, S., Yoshioka, K., Matsumoto, T., Kasama, T. and Rossow, C., ‘IoTPOT: A Novel Honenypot for Revealing Current IoT Threats’, J. Inf. Process., vol. 24, pp. 522–533, May 2016. [4]. Ahmad Darki, Chun-Yu Chuang, Michalis Faloutsos, Zhiyun Qian, Heng Yin, ‘RARE: A Systematic Augmented Router Emulation for Malware Analysis’, in Lecture Notes in Computer Science, vol. 10771, pp. 60–72, 2018. [5]. A. Jacobsson, M. Boldt and B. Carlsson, ‘A risk analysis of a smart home automation system’, Future Gener. Comput. Syst., vol. 56, pp. 719–733, 2016. [6]. Chun-Jung Wu, Ying Tie, Satoshi Hara, and Kazuki Tamiya, ‘IoTProtect: Highly Deployable Whitelist-based Protection for Low-cost Internet-of-Things Devices’, J. Inf. Process., vol. 26, pp. 662–672, 2018. [7]. T. Ronghua, ‘An Integrated Malware Detection and Classification System’, MEng Chongqing Univ. BEngChangchun Univ. Sci. Technol., vol. Doctor of Philosophy, Aug. 2011. [8]. Yan Shoshitaishvili, Ruoyu Wang, Christophe Hauser, Christopher Kruegel, Giovanni Vigna, ‘Firmalice - Automatic Detection of Authentication Bypass Vulnerabilities in Binary Firmware’, Yan Shoshitaishvili Ruoyu Wang Christophe Hauser Christopher Kruegel Giovanni Vigna, pp. 15, 2015. [9]. D. Davidson, B. Moench, and S. Jha, ‘FIE on Firmware, Finding vulnerabilities in embedded systems using symbolic execution’, 22nd USENIX Secur. Symp. USENIX, pp. 16, 2013. [10]. Rafiqul Islam, Ronghua Tian, Lynn M. Batten, and Steve Versteeg, ‘Classification of malware based on integrated static and dynamic features’, J. Netw. Comput. Appl., vol. 36, pp. 646–656, 2013. [11]. A. Costin, J. Zaddach, and A. Francillon, ‘A large scale analysis of the security of embedded firmwares’, 23rd USENIX Secur. Symp., pp. 95–100, 2014. [12]. Angrishi, Kishore, ‘Turning Internet of Things (IoT) into Internet of Vulnerabilities (IoV): IoT Botnets’, presented at the arXiv preprint arXiv:1702.03681, 2017. [13]. Christopher D. McDermott, Farzan Majdani, Andrei V. Petrovski, ‘Botnet Detection in the Internet of Things using Deep Learning Approaches’, presented at the International joint conference on neural networks 2018, Rio de Janeiro, Brazil. [14]. Yuan, Z., Lu, Y., Wang, Z., Xue, Y, ‘Droid-Sec: deep learning in android malware detection’, presented at the ACM SIGCOMM Computer Communication Review, vol. 44, pp. 371–372, 2014. [15]. Saxe, J., Berlin, K., ‘Deep neural network based malware detection using two dimensional binary program features.’, presented at the 10th International Conference on Malicious and Unwanted Software (MALWARE), pp. 11–20, 2015. [16]. Hamed HaddadPajouh, Ali Dehghantanha, Raouf Khayami, Kim-Kwang Raymond Choo, ‘A Deep Recurrent Neural Network Based Approach for Internet of Things Malware Threat Hunting’, 2018. [17]. Kishore Angrish, ‘Turning Internet of Things(IoT) into Internet of Vulnerabilities (IoV) : IoT Botnets’, ArXiv170203681v1 CsNI, Feb. 2017. [18]. Michele De Donno, Nicola Dragoni, Alberto Giaretta, Angelo Spognardi, ‘Analysis of DDoS-Capable IoT Malwares’, in The Federated Conference on Computer Science and Information Systems, vol. 11, pp. 807–816, 2017. [19]. M. Ahmadi, D. Ulyanov, S. Semenov, M. Trofimov, and and G. Giacinto, ‘Novel feature extraction, selection and fusion for effective malware family classification’, presented at the Proceedings of the Sixth ACM Conference on Data and Application Security and Privacy, pp. 183–194, 2016. [20]. Annamalai Narayanan, Mahinthan Chandramohan, Rajasekar Venkatesan, Lihui and Chen, Yang Liu and Shantanu Jaiswa, ‘graph2vec: Learning Distributed Representations of Graphs’, presented at the arXiv:1707.05005v1, 2017. [21]. Annamalai Narayanan, Mahinthan Chandramohan, Rajasekar Venkatesan, Lihui and Chen, Yang Liu and Shantanu Jaiswa, ‘graph2vec: Learning Distributed Representations of Graphs’, presented at the arXiv:1707.05005v1, 2017. [22]. Jiawei Su, Danilo Vasconcellos Vargas, Sanjiva Prasad, Daniele Sgandurra, Yaokai Feng, Kouichi Sakurai, ‘Lightweight Classification of IoT Malware based on Image Recognition’, CoRR, vol. abs/1802.03714, 2018. [23]. H. HaddadPajouh, A. Dehghantanha, R. Khayami, K.R. Choo, ‘A deep Recurrent Neural Network based approach for internet of things malware threat hunting’, presented at the Future Generation Computer Systems, 2018. |

Thông tin trích dẫn: Ngô Quốc Dũng, Lê Văn Hoàng, Nguyễn Huy Trung, "Phát hiện mã độc IoT botnet dựa trên đồ thị PSI với mô hình Skip-gram", Nghiên cứu khoa học và công nghệ trong lĩnh vực An toàn thông tin, Tạp chí An toàn thông tin, Vol. 07, pp. 29 - 36, No. 01, 2018.

Ngô Quốc Dũng, Lê Văn Hoàng, Nguyễn Huy Trung

14:00 | 03/06/2019

08:00 | 22/06/2020

08:00 | 08/03/2019

09:00 | 25/03/2020

09:00 | 28/02/2019

16:00 | 17/12/2020

09:00 | 26/01/2021

14:00 | 01/03/2024

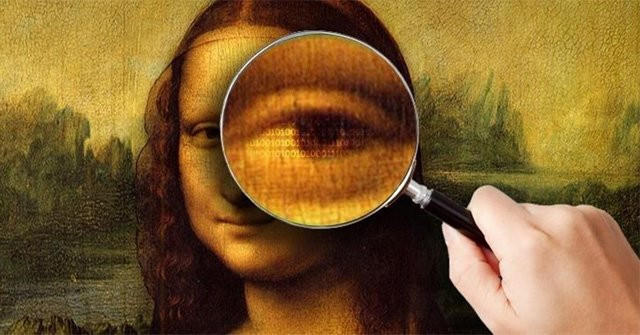

Giấu tin (steganography) là một kỹ thuật nhúng thông tin vào một nguồn đa phương tiện nào đó, ví dụ như tệp âm thanh, tệp hình ảnh,... Việc này giúp thông tin được giấu trở nên khó phát hiện và gây ra nhiều thách thức trong lĩnh vực bảo mật và an toàn thông tin, đặc biệt là quá trình điều tra số. Thời gian gần đây, số lượng các cuộc tấn công mạng có sử dụng kỹ thuật giấu tin đang tăng lên, tin tặc lợi dụng việc giấu các câu lệnh vào trong bức ảnh và khi xâm nhập được vào máy tính nạn nhân, các câu lệnh chứa mã độc sẽ được trích xuất từ ảnh và thực thi. Nhằm mục đích cung cấp cái nhìn tổng quan về phương thức ẩn giấu mã độc nguy hiểm, bài báo sẽ giới thiệu về kỹ thuật giấu tin trong ảnh và phân tích một cuộc tấn công cụ thể để làm rõ về kỹ thuật này.

08:00 | 09/01/2024

Nhiều người trong chúng ta thường có thói quen chỉ để ý đến việc bảo vệ an toàn máy tính và điện thoại của mình nhưng lại thường không nhận ra rằng đồng hồ thông minh (ĐHTM) cũng có nguy cơ bị tấn công mạng. Mặc dù ĐHTM giống như một phụ kiện cho các thiết bị chính nhưng chúng thường được kết nối với điện thoại, máy tính cá nhân và có khả năng tải các ứng dụng trên mạng, cài đặt tệp APK hay truy cập Internet. Điều đó có nghĩa là rủi ro mất an toàn thông tin trước các cuộc tấn công của tin tặc là điều không tránh khỏi. Vậy nên để hạn chế những nguy cơ này, bài báo sau đây sẽ hướng dẫn người dùng cách sử dụng ĐHTM an toàn nhằm tránh việc bị tin tặc lợi dụng đánh cắp thông tin.

08:00 | 21/12/2023

Theo số liệu của DataReportal, hiện Việt Nam đang có khoảng 49,9 triệu người sử dụng mạng xã hội TikTok, xếp thứ 6 trên 10 quốc gia có số người sử dụng TikTok nhiều nhất thế giới. Đáng chú ý là mạng xã hội này đang dần chiếm lĩnh thị trường nhờ vào những đoạn video có nội dung đa dạng mang tính "gây nghiện", thu hút mọi lứa tuổi trong đó có trẻ em. Tuy nhiên không như những mạng xã hội khác, TikTok thường xuyên bị cáo buộc việc gây ra những rủi ro nghiêm trọng về bảo mật và quyền riêng tư của người dùng. Thời gian qua đã có ít nhất 10 quốc gia cấm sử dụng ứng dụng này, trong đó có những nguyên nhân là do Tiktok gây ảnh hưởng nghiêm trọng tới suy nghĩ và hành động của trẻ em.

10:00 | 22/09/2023

Internet robot hay bot là các ứng dụng phần mềm thực hiện các tác vụ lặp đi lặp lại một cách tự động qua mạng. Chúng có thể hữu ích để cung cấp các dịch vụ như công cụ tìm kiếm, trợ lý kỹ thuật số và chatbot. Tuy nhiên, không phải tất cả các bot đều hữu ích. Một số bot độc hại và có thể gây ra rủi ro về bảo mật và quyền riêng tư bằng cách tấn công các trang web, ứng dụng dành cho thiết bị di động và API. Bài báo này sẽ đưa ra một số thống kê đáng báo động về sự gia tăng của bot độc hại trên môi trường Internet, từ đó đưa ra một số kỹ thuật ngăn chặn mà các tổ chức/doanh nghiệp (TC/DN) có thể tham khảo để đối phó với lưu lượng bot độc hại.

Lược đồ chữ ký số dựa trên hàm băm là một trong những lược đồ chữ ký số kháng lượng tử đã được Viện Tiêu chuẩn và Công nghệ Quốc gia Mỹ (NIST) chuẩn hóa trong tiêu chuẩn đề cử FIPS 205 (Stateless Hash Based Digital Signature Standard) vào tháng 8/2023. Bài báo này sẽ trình bày tổng quan về sự phát triển của của lược đồ chữ ký số dựa trên hàm băm thông qua việc phân tích đặc trưng của các phiên bản điển hình của dòng lược đồ chữ ký số này.

09:00 | 01/04/2024

Những ngày gần đây, liên tục các kênh YouTube với lượng người theo dõi lớn như Mixigaming với 7,32 triệu người theo dõi của streamer nổi tiếng Phùng Thanh Độ (Độ Mixi) hay Quang Linh Vlogs - Cuộc sống ở Châu Phi với 3,83 triệu người theo dõi của YouTuber Quang Linh đã bị tin tặc tấn công và chiếm quyền kiểm soát.

10:00 | 22/04/2024