Theo đó, lỗ hổng CVE-2021-21985 cho phép thực thi mã từ xa với đặc quyền không hạn chế trên các máy chủ vCenter tồn tại trong các phiên bản VMware vCenter Server từ 6.5 đến 7.0 và VMware Cloud Foundation (vCenter Server) từ 3.x đến 4.x. Lỗ hổng bị khai thác thông qua việc thiếu xác thực đầu vào (input validation) trên Virtual SAN (vSAN) Health Check plug-in của vSphere Client.

Qua đánh giá sơ bộ, các mã khai thác của lỗ hổng bảo mật này sẽ sớm được công khai. Do vậy, tin tặc có thể tấn công vào các máy chủ VMware Center, qua đó kiểm soát hệ thống thông tin của cơ quan, tổ chức trong các chiến dịch tấn công nguy hiểm.

Nhằm đảm bảo an toàn thông tin cho các hệ thống có sử dụng sản phẩm vCenter Server phiên bản như trên, Trung tâm Công nghệ thông tin và giám sát an ninh mạng khuyến cáo các cơ quan, đơn vị, tổ chức, doanh nghiệp:

- Tăng cường theo dõi giám sát hệ thống, đồng thời thường xuyên theo dõi kênh cảnh báo của các cơ quan chuyên trách về an toàn thông tin để kịp thời phát hiện và xử lý các nguy cơ tấn công mạng

- Khẩn trương cập nhật bản vá mới nhất cho các máy chủ có cài đặt vCenter Server để kịp thời ngăn chặn tấn công theo hướng dẫn dưới đây:

|

Tên lỗ hổng |

Sản phẩm ảnh hưởng |

Phiên bản |

Phiên bản đã vá lỗ hổng |

Hướng dẫn vá lỗ hổng |

|

VSphere Client (HTML5) chứa lỗ hổng thực thi mã từ xa trong Virtual SAN (vSAN) Health Check plug-in vCenter Server (CVE-2021-21985) |

vCenter Server |

6.5 |

6.5 U3p |

|

|

vCenter Server |

6.7 |

6.7 U3n |

||

|

vCenter Server |

7.0 |

7.0 U2b |

||

|

Cloud Foundation (vCenter Server) |

3.x |

3.10.2.1 |

||

|

Cloud Foundation (vCenter Server) |

4.x |

4.2.1 |

Vũ Đình Thu

07:00 | 24/05/2021

17:00 | 19/08/2021

17:00 | 08/07/2021

11:00 | 14/04/2021

16:00 | 14/05/2021

13:00 | 11/04/2024

Theo chuyên gia về an ninh mạng, các cuộc tấn công mạng ngày càng tinh vi, đặc biệt có sự tham gia của các nhóm tội phạm lớn quốc tế. Các hệ thống tại Việt Nam luôn ở trong tình trạng có thể bị tấn công bất cứ lúc nào. Do đó, các tổ chức, doanh nghiệp cần chủ động hơn trong việc phòng, chống.

08:00 | 12/03/2024

Dữ liệu nhạy cảm của Chính phủ Thụy Sĩ, bao gồm các tài liệu mật và thông tin đăng nhập cá nhân đã bị nhóm mã độc tống tiền Play tiết lộ sau một cuộc tấn công vào nhà cung cấp dịch vụ công nghệ thông tin Xplain vào năm 2023.

08:00 | 24/01/2024

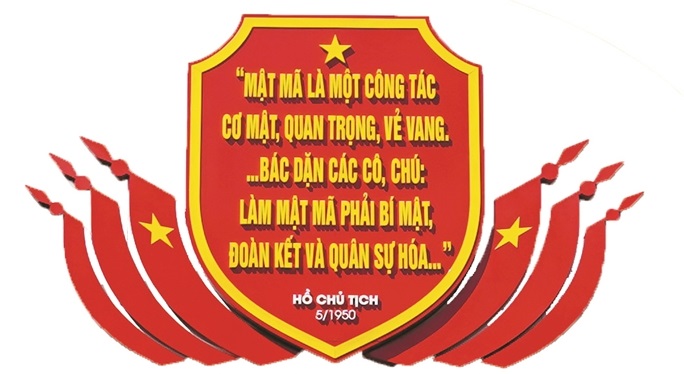

Sáng 23/01, Tạp chí An toàn thông tin tổ chức Hội nghị tổng kết công tác báo chí xuất bản và công tác cộng tác viên năm 2023. Đồng chí Nguyễn Hữu Hùng, Phó Trưởng ban Ban Cơ yếu Chính phủ, Chủ tịch Hội đồng biên tập các Ấn phẩm của Tạp chí chủ trì Hội nghị.

08:00 | 19/01/2024

Các chuyên gia đã phát hiện một chiến dịch phân phối phần mềm độc hại AsyncRAT nhắm mục tiêu vào các hệ thống thông tin cơ sở hạ tầng của Mỹ đã hoạt động trong ít nhất 11 tháng qua, sử dụng hàng trăm mẫu trình tải duy nhất và hơn 100 tên miền độc hại.

Sáng ngày 01/4, tại Hà Nội, Thiếu tướng Vũ Ngọc Thiềm, Trưởng ban Ban Cơ yếu Chính phủ đã trao quyết định bổ nhiệm Phó Tổng Biên tập Tạp chí An toàn thông tin cho đồng chí Đỗ Thục Anh.

17:00 | 01/04/2024

Hướng tới kỷ niệm 80 năm Ngày truyền thống ngành Cơ yếu Việt Nam (12/9/1945 - 12/9/2025), Ban Cơ yếu Chính phủ đã ban hành Kế hoạch phát động Cuộc thi sáng tác nghệ thuật thơ, ca khúc về Ngành Cơ yếu Việt Nam.

10:00 | 16/04/2024

Ngày 03/4 vừa qua, Microsoft và công ty điện toán Quantinuum đưa ra thông báo về việc hai công ty này đã đạt được thỏa thuận then chốt trong quá trình phát triển các máy tính lượng tử khả thi về mặt thương mại.

12:00 | 12/04/2024