08:00 | 17/04/2024

13:00 | 17/04/2024

13:00 | 17/04/2024

10:00 | 16/04/2024

17:00 | 12/04/2024

12:00 | 12/04/2024

16:00 | 19/04/2024

15:00 | 19/04/2024

09:00 | 19/04/2024

09:00 | 19/04/2024

09:00 | 19/04/2024

09:00 | 19/04/2024

09:00 | 19/04/2024

13:00 | 17/04/2024

13:00 | 17/04/2024

13:00 | 17/04/2024

16:00 | 19/04/2024

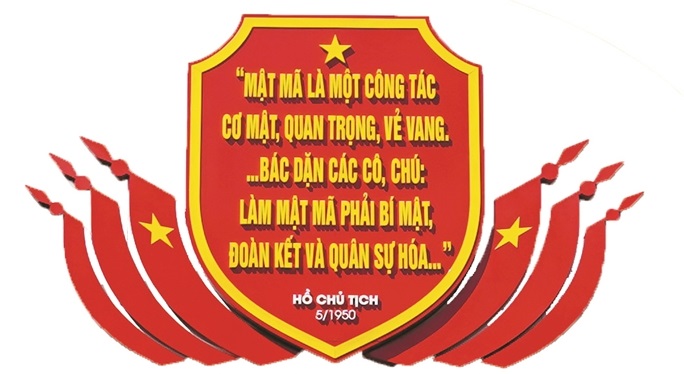

Chiều 17/4, tại Hà Nội diễn ra Lễ công bố quyết định và trao tặng Bằng khen của Viện trưởng Viện Kiểm sát nhân dân tối cao đối với tập thể, cá nhân Cục Cơ yếu Đảng - Chính quyền (Ban Cơ yếu Chính phủ), vì đã có thành tích xuất sắc trong việc xây dựng Quy chế phối hợp giữa Viện Kiểm sát nhân dân tối cao và Ban Cơ yếu Chính phủ.

15:00 | 19/04/2024

09:00 | 19/04/2024

13:00 | 17/04/2024

09:00 | 19/04/2024

Thực hiện nhiệm vụ được giao tại Chỉ thị 09/CT-TTg ngày 23/02/2024 của Chính phủ, Cục An toàn thông tin, Bộ Thông tin và Truyền thông (TT&TT) ban hành Sổ tay Hướng dẫn tuân thủ quy định pháp luật và tăng cường bảo đảm an toàn hệ thống thông tin (HTTT) theo cấp độ (Phiên bản 1.0).

15:00 | 16/04/2024

13:00 | 15/04/2024

12:00 | 12/04/2024

09:00 | 19/04/2024

Theo nhận định của Cục An toàn thông tin (Bộ Thông tin và Truyền thông), trong thời gian gần đây các chiêu trò lừa đảo trực tuyến ngày càng gia tăng với các hình thức tinh vi hơn. Điều này khiến cho nhiều người dân khó nhận biết để phòng tránh nguy cơ mất an toàn thông tin.

08:00 | 17/04/2024

15:00 | 16/04/2024

16:00 | 15/04/2024

09:00 | 19/04/2024

Thời gian gần đây, nhiều đối tượng xấu đã giả danh cơ quan công an gọi điện cho người dân yêu cầu ra công an phường để khắc phục sự cố đồng bộ VNeID mức 2. Đây là một hình thức lửa đảo mới nhằm chiếm đoạt toàn bộ tiền trong tài khoản ngân hàng của nạn nhân.

10:00 | 10/04/2024

09:00 | 01/04/2024

15:00 | 25/03/2024

13:00 | 17/04/2024

Mới đây, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát hành phiên bản mới của hệ thống Malware Next-Gen có khả năng tự động phân tích các tệp độc hại tiềm ẩn, địa chỉ URL đáng ngờ và truy tìm mối đe dọa an ninh mạng. Phiên bản mới này cho phép người dùng gửi các mẫu phần mềm độc hại để CISA phân tích.

10:00 | 10/04/2024

07:00 | 08/04/2024

09:00 | 04/04/2024

09:00 | 16/06/2023

09:00 | 09/12/2022

14:00 | 09/11/2022

10:00 | 28/09/2022

12:00 | 23/09/2022

11:00 | 24/03/2022

16:00 | 21/02/2022

16:00 | 30/12/2021

08:00 | 17/04/2024

Các nhà nghiên cứu tại tổ chức bảo mật phi lợi nhuận Shadowserver Foundation (California) cho biết hàng nghìn thiết bị Ivanti VPN kết nối với Internet có khả năng bị ảnh hưởng bởi một lỗ hổng thực thi mã từ xa.

08:00 | 04/04/2024

14:00 | 25/03/2024

09:00 | 08/03/2024

09:00 | 19/04/2024

Theo báo cáo của Financial Times, Google đang phát triển các tính năng nâng cao hỗ trợ bởi trí tuệ nhân tạo (AI) trong dịch vụ tìm kiếm của hãng. Tuy nhiên, để trải nghiệm tính năng này, người dùng sẽ phải trả thêm một khoản phí.

13:00 | 17/04/2024

13:00 | 16/04/2024

16:00 | 15/04/2024